著者:Onkar Singh, CoinTelegraph; Compiled by Five Baht, Golden Finance

I. マルチシグネチャコールドウォレットとは何ですか?

マルチシグネチャ(マルチシグ)コールドウォレットは、デジタル資産を保管する最も安全な方法の1つと考えられており、盗難からのさらなる保護を提供します。しかし、2025年2月のBybitハッキングが証明したように、このような高度なセキュリティ対策でさえも完全ではありません。

マルチシグネチャ・コールドウォレットのセキュリティについて説明する前に、マルチシグネチャ・コールドウォレットが実際にどのようなものなのかを説明しましょう。

コールドウォレットの説明

コールドウォレットとは、オフラインでインターネットから切り離された暗号通貨の保管方法です。この設定により、ハッカーが遠隔から資金にアクセスすることが難しくなります。

コールドウォレットは、秘密鍵をオフラインに保つことで、サイバー攻撃(フィッシングやマルウェアなど)のリスクを低減します。しかし、マルチシグネチャとは何でしょうか?

確認してみましょう。

マルチシグネチャ(マルチシグ)の説明

マルチシグネチャ技術では、取引を承認するために複数の秘密鍵が必要ですが、シングルシグネチャのウォレットでは鍵は1つしか必要ありません。2人以上の署名者が引き出しを承認する必要がある共同銀行口座のようなものだと考えてください。

一般的なマルチシグネチャーのセットアップには次のようなものがあります:

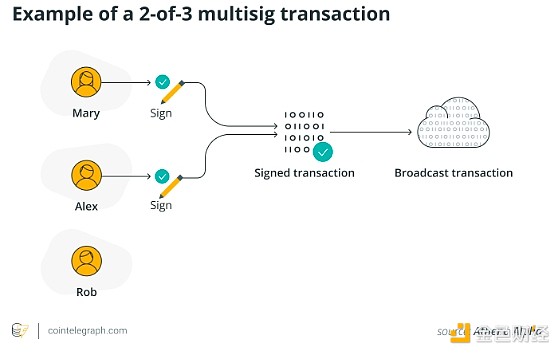

2-of-3マルチシグネチャー:3つのキーのうち2つが取引を承認する必要があります。

3-of-5マルチシグネチャ:5つの鍵のうち、どれか3つの鍵が必要。

5-of-7 マルチシグネチャ: 7つの鍵のうち、どれか5つの鍵が署名しなければならない。

このようにセキュリティのレイヤーを増やすことで、たとえ鍵が漏洩したとしても、攻撃者が一方的に資金を送金することはできなくなります。

誰がマルチシグネチャのコールドウォレットを使うのか?

暗号通貨取引所:内部詐欺や不正引き出しから守ります。

機関投資家:大量の暗号通貨を扱うヘッジファンドやファミリーマネールームを保護する。

分散型自律組織(DAO):マルチシグネチャガバナンスを通じて共有資金を管理するグループ。

2.マルチシグネチャーのコールドウォレットはどのように機能するのですか?

マルチシグネチャコールドウォレットは、トランザクションを承認・認可するために信頼できる当事者からの複数の秘密鍵を必要とし、単一障害点を防ぐことでセキュリティを強化します。

マルチシグネチャ・コールドウォレットの仕組みを理解するには、開けるために2つ以上の鍵を必要とする銀行の金庫を想像してみてください。一人で中身にアクセスすることはできず、信頼できる複数の関係者が立ち会う必要があります。

マルチシグネチャ・コールドウォレットは、このコンセプトをデジタル資産に応用し、取引を承認するために複数の秘密鍵を必要とすることで、さらにセキュリティを高めています。

暗号の世界での仕組みは以下の通りです:

鍵の配布: ウォレットの所有者は複数の秘密鍵を生成し、信頼できる関係者やデバイスに配布します。信頼できるパーティやデバイスに配布する。例えば、3-of-5のマルチシグネチャコールドウォレットセットアップでは、セキュリティとアカウンタビリティを高めるために、キーを異なる役割に配布することができます。例えば、キー1を主要な意思決定者であるCEOに割り当て、キー2を財務監督者であるCFOに割り当てる。最高法務責任者は、規制遵守を確保するためにキー3を持ち、キー4は安全で隔離された場所にオフライン・バックアップとして保管される。最後に、キー5はサイバーセキュリティ・プロトコルのために最高セキュリティ責任者に割り当てられる。

トランザクションリクエスト:誰かがウォレットから資金を引き出したい場合、まずトランザクションプロポーザルを作成する必要があります。

承認プロセス:その後、承認された署名者に提案が送られます。3-of-5のセットアップでは、5人のキーホルダーのうち少なくとも3人が、貸金庫の鍵を開けるために3人の銀行員が協力する必要があるように、リクエストを承認する必要があります。このプロセスにより、たとえ鍵の持ち主の一人が脅迫されたり悪意ある行動をとったりしても、個人が無許可で送金することを防ぐことができる。

取引のブロードキャスト:必要な数の署名が集まると、取引はブロックチェーン・ネットワークにブロードキャストされる。その時初めて支払いが確定し、公開台帳に記録される。必要な署名がない小切手の処理を銀行が拒否するのと同じです。

第三に、マルチシグネチャのコールドウォレットがハッキングに対してどのように脆弱であるか

そのセキュリティ上の利点にもかかわらず、マルチシグネチャのウォレットは攻撃を免れません。ハッカーはしばしば、実装、人間の行動、またはサードパーティのサービスの弱点を突きます。

理解を深めるために、いくつかの例を見ていきましょう。

1.サプライチェーン攻撃(2025年のBybitハック)

2025年2月、ハッカーはマルチシグネチャープロセスを侵害し、Bybit取引所に15億ドル相当のイーサを失わせました。

攻撃は次のようなものでした:

Bybitは3-of-5マルチシグネチャのコールドウォレットを使用しています。

攻撃者はサードパーティのウォレットプロバイダー(SafeWallet)のインフラを侵害しました。

彼らはSafeWalletのデベロッパー機器に侵入し、マルチシグネチャープロセスを変更する悪意のあるコードを注入しました。

Bybitのセキュリティチームは正当な取引のように見えるものを承認しましたが、実際には資金はハッカーが管理するアドレスにリダイレクトされていました。

今回の攻撃は、ウォレットの安全性をサードパーティプロバイダーに頼ることのリスクを浮き彫りにしています。秘密鍵が安全であっても、攻撃されたサービスは資金を危険にさらす可能性があります。

2.ソーシャルエンジニアリング攻撃

マルチシグネチャウォレットには人間の承認が必要であり、ハッカーは人を操ることができます。

例えば2022年、ハッカーはフィッシングメールを使って暗号ファンドの上級従業員を狙いました。攻撃者は従業員のデバイスにアクセスすると、マルウェアを使って秘密鍵の入力を記録した。マルチシグネチャは2対3の承認しか必要としないため、攻撃者はセキュリティを迂回した。

3.不正なインサイダーと共謀

マルチシグネチャシステムは、その参加者と同じ程度の性能しかありません。悪意のある従業員が2-of-3または3-of-5のセットアップの一部である場合、ハッカーと結託して不正なトランザクションに署名する可能性があります。

例えば2019年には、取引所の幹部が攻撃者と共謀して2億ドルの不正引き出しを承認した。この事件をきっかけに、署名はより分散化されたアプローチへとシフトした。

4.スマートコントラクトの脆弱性

マルチ署名ウォレットの中には、スマートコントラクトを統合して取引を自動化するものもありますが、スマートコントラクトにコーディングエラーが含まれていると、攻撃者はそれを悪用することができます。

例えば2017年、Parity Multisig Walletのバグがハッカーに1億5000万ドル以上のETHを凍結させ、資金を使用不能にしました。

4:Multisigコールドウォレットをよりセキュアにする方法

Multisigコールドウォレットをよりセキュアにするには、より高い署名しきい値を使用し、多層認証を実装し、地理的に分散した安全な場所に鍵を保管します。

前述したように、マルチシグネチャ・コールドウォレットは依然として最良のセキュリティソリューションの1つですが、リスクを最小限に抑えるために以下のような追加的な予防策を講じる必要があります:

より高いしきい値を使用する(例:2-of-3ではなく4-of-7):必要な署名が多ければ多いほど、攻撃者が十分な鍵をクラックするのが難しくなります。

多層認証を実装する:パスワード、生体認証、ハードウェアセキュリティモジュール(HSM)を組み合わせて鍵にアクセスする。

シャミールの秘密共有:秘密鍵を複数の断片に分割し、元の鍵を使用するために再構築する必要があります。

分離署名デバイス:リモートハッキングを防ぐため、オフラインデバイスを使ってトランザクションに署名する。

地理的に鍵を分散させる:単一の障害点を避けるため、鍵を異なる場所または別々の管理者に保管します。

キーローテーションポリシー:定期的にキーホルダーを変更し、キーを再生成することで、アクセス盗難のリスクを低減します。

定期的なセキュリティ監査:第三者の専門家を雇い、ウォレットの設定を見直し、脆弱性を検出します。

独立した共同署名者:社内の癒着を防ぐために、外部のセキュリティ会社や信頼できる第三者を署名者の一人として関与させます。

ログとアラートにアクセスする:ロギングシステムを使用してキーの使用状況を監視し、疑わしい活動に関するアラートを受け取る。

Multi-Party Computing (MPC):秘密鍵を使用して完全に組み立てられることのない暗号化プロトコルで、セキュリティのレイヤーを追加します。

V.マルチシグネチャ・コールドウォレットはまだ価値がありますか?

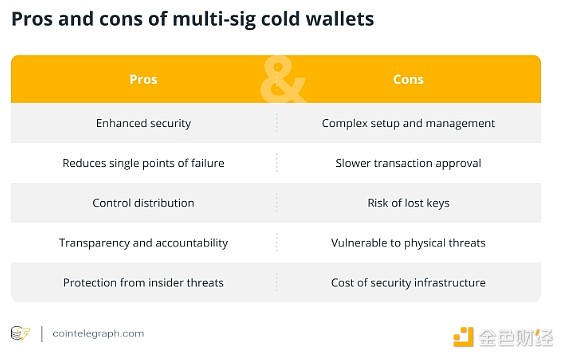

マルチシグネチャコールドウォレットは、暗号通貨資産を盗難や詐欺から守りたい人にとって、依然として最良の選択肢の1つです。しかし、特にサプライチェーン攻撃の場合、その複雑さと潜在的な脆弱性は見過ごせません。

たしかに、マルチシグネチャーのコールドウォレットは、大量の暗号通貨を保管するための最良のセキュリティオプションの1つであることに変わりはありません。しかし、これらは完全ではありません。

2025年2月のBybitのハッキングは警鐘を鳴らすものでした。洗練されたマルチシグネチャコールドウォレットでさえ、サプライチェーン攻撃によって危険にさらされる可能性があります。

この攻撃は、マルチシグネチャウォレットの技術的な設定に頼るだけではなく、デバイスの物理的なセキュリティや鍵管理プロセスの完全性など、より広範なセキュリティエコシステムを考慮することの重要性を強調しています。

そのため、マルチシグネチャのコールドウォレットは強力な保護を提供する一方で、多くの課題も抱えています。マルチシグネチャシステムの設定と管理の複雑さ、鍵紛失のリスク、物理的な脅威に対する潜在的な脆弱性は、特に経験の浅いユーザーにとって、多くの困難をもたらす可能性があります。さらに、トランザクションの承認プロセスに時間がかかると、時間が重要なときに不便です。

結局のところ、マルチシグネチャコールドウォレットがデジタル資産のセキュリティにとって正しい選択かどうかを決めるのは、その利点と限界を天秤にかけることによります。もしあなたが大量の暗号通貨資産を管理しており、その複雑さに対処できるのであれば、マルチシグネチャウォレットは従来のウォレットとは比較にならない高レベルのセキュリティを提供します。一方、必要なインフラに投資する用意がなかったり、複数の鍵を安全に管理できなかったりする場合は、よりシンプルなウォレットソリューションの方が適しているかもしれません。

また、完全にリスクのないセキュリティ対策はないということを覚えておくことも重要です。最近のハッキングに見られるように、より広いセキュリティ環境が資産を保護する上で重要な役割を果たします。マルチシグネチャーのコールドウォレットが真に効果的であるためには、キーホルダーは警戒を怠らず、強力なサイバーセキュリティの実践を維持し、潜在的なリスクを定期的に評価する必要があります。

Anais

Anais

Anais

Anais Weatherly

Weatherly Anais

Anais Anais

Anais Anais

Anais Anais

Anais Joy

Joy Weatherly

Weatherly Anais

Anais Weatherly

Weatherly