Tác giả: David C, Nguồn: Bankless, Biên dịch: Shaw Golden Finance

Khi mối lo ngại về giám sát và phát triển dữ liệu ngày càng tăng, không gian tiền điện tử gần đây đã đẩy nhanh tốc độ tích hợp các công nghệ tăng cường quyền riêng tư (PET) vào cơ sở hạ tầng cốt lõi của mình.

Chuỗi khối được thiết kế để hoàn toàn minh bạch và trong khi ngành công nghiệp tiền điện tử từ lâu đã coi trọng các phương pháp tiếp cận quyền riêng tư (bộ trộn mã thông báo hoặc mã thông báo dựa trên quyền riêng tư), ngành này cũng đã nỗ lực mở rộng phạm vi quyền riêng tư (ngoài DeFi đơn giản và thanh toán) mà không giới hạn quyền riêng tư vào các mạng chuyên biệt.

Khi chuỗi khối ngày càng được sử dụng cho đào tạo AI và tài trợ cho tổ chức, các ứng dụng sử dụng các công nghệ mật mã thay thế đang ngày càng trở nên phổ biến. Có bốn công nghệ đặc biệt phổ biến: tính toán đa bên (MPC), mã hóa đồng hình hoàn toàn (FHE), môi trường thực thi đáng tin cậy (TEE) và lớp bảo mật truyền tải không kiến thức (zkTLS).

Bài viết này nhằm mục đích chỉ ra vai trò của từng công nghệ trong việc tăng cường quyền riêng tư, các trường hợp sử dụng và các dự án chính dựa trên từng công nghệ.

Tính toán đa bên (MPC)

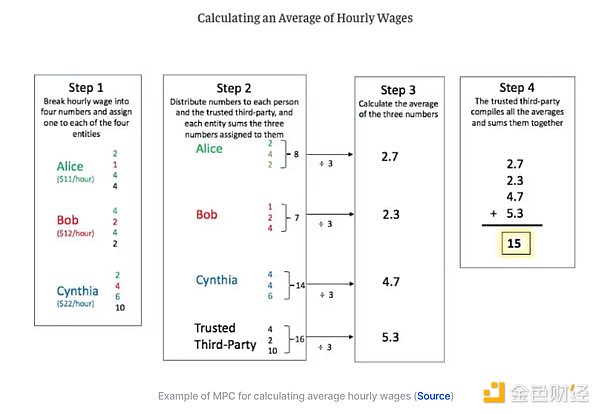

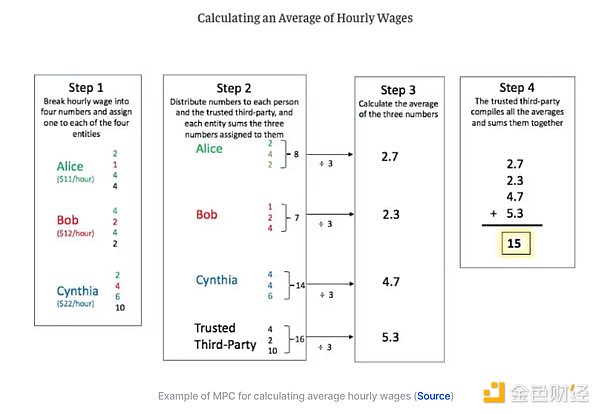

MPC là một loại điện toán phân tán cho phép nhiều nhóm cùng tính toán một thứ gì đó mà không tiết lộ thông tin của riêng họ.

Giả sử bạn và năm người bạn muốn tính mức lương trung bình của mình nhưng không muốn tiết lộ số tiền cụ thể. Mỗi người chia ngẫu nhiên mức lương của mình thành sáu phần và đưa cho mỗi người một phần. Mọi người đều nắm giữ một phần, nhưng không ai có thể lấy lại được mức lương của những người khác vì họ chỉ có một trong sáu mức lương bắt buộc. Thay vì tính mức lương thô, mỗi người thực hiện phép tính trên sáu mức lương. Các kết quả được kết hợp để tính mức lương trung bình cuối cùng mà không ai cần biết mức lương cụ thể.

MPC đặc biệt quan trọng khi các hạn chế về quy định hoặc mối quan ngại về cạnh tranh ngăn cản việc chia sẻ dữ liệu trực tiếp, nhưng phân tích tập thể có thể mang lại lợi ích cho tất cả các bên. Một ví dụ điển hình là khi nhiều bệnh viện muốn sử dụng dữ liệu bệnh nhân để đào tạo AI - luật pháp và quy định cấm chia sẻ dữ liệu y tế nhạy cảm, nhưng MPC cho phép đào tạo tập thể mà không thực sự chia sẻ dữ liệu.

Các trở ngại của MPC

Khi ngày càng có nhiều người tham gia mạng máy tính đa bên, việc quản lý trở nên khó khăn hơn. Hệ thống cần truyền nhiều tin nhắn hơn giữa những người tham gia và giới hạn dung lượng Internet làm chậm mọi thứ. Mọi người cần phải tính toán nhiều hơn, tiêu tốn nhiều năng lượng tính toán hơn. Mặc dù blockchain có thể ngăn chặn gian lận bằng cách trừng phạt những kẻ xấu trong mạng có thể thông đồng gian lận, nhưng chúng không giải quyết được các vấn đề về tài nguyên và năng lượng tính toán này.

Ai đang sử dụng MPC? Và để làm gì?

Fireblock - Người giám hộ khóa riêng của tổ chức sử dụng MPC để phân chia giữa các thiết bị nhằm đảm bảo khóa đầy đủ không bao giờ bị xâm phạm.

Arcium - Mạng không phụ thuộc chuỗi sử dụng MPC để xử lý AI riêng tư và các tác vụ nhạy cảm.

Renegade - Dark pool trên chuỗi sử dụng MPC cho các giao dịch bí mật.

Mã hóa đồng hình hoàn toàn (FHE)

FHE cho phép xử lý dữ liệu mà không cần giải mã, nghĩa là dữ liệu nhạy cảm vẫn được mã hóa trong khi lưu trữ, truyền và phân tích.

Hiện tại, dữ liệu được mã hóa khi truyền nhưng phải được giải mã để xử lý, tạo ra một khoảng trống dễ bị tấn công. Ví dụ, khi tôi gửi ảnh lên đám mây, chúng được mã hóa khi truyền nhưng được giải mã khi đến nơi. FHE loại bỏ bước giải mã này—dữ liệu vẫn được mã hóa trong suốt quá trình tính toán, bảo vệ thông tin trong khi thông tin đang được sử dụng.

Hãy nghĩ về FHE như một két sắt được khóa bằng một chiếc găng tay có thể lập trình. Bạn đặt dữ liệu riêng tư và hướng dẫn chương trình bên trong: "Cộng các số này lại với nhau", "Sắp xếp danh sách này". Bạn đưa két sắt và chiếc găng tay cho người khác. Họ vô tình thao túng nội dung của két sắt, làm theo hướng dẫn mà không thể nhìn thấy những gì bên trong. Khi họ hoàn tất, họ trả lại két an toàn cho bạn và bạn mở két để có kết quả chính xác.

Những trở ngại của FHE

FHE đi kèm với hình phạt hiệu suất nghiêm trọng—các phép tính có thể bị chậm lại từ 10 đến 100 lần. Việc thêm các bằng chứng không có kiến thức (zkFHE) làm mọi thứ chậm lại thêm nhiều cấp độ. Các nhà phát triển muốn có sự kết hợp này vì trong khi FHE bảo vệ các đầu vào, nó không đảm bảo tính chính xác của các hoạt động. Nói cách khác, câu hỏi đặt ra là liệu người mà bạn ủy quyền chạy một phép tính trên dữ liệu được FHE bảo vệ có thực sự thực hiện đúng hay không. Mặc dù khả năng xác minh này bị thiếu, nhưng việc thêm nó sẽ khiến một hệ thống vốn đã chậm lại gần như không thể sử dụng được cho các ứng dụng thời gian thực.

Ai đang sử dụng FHE? Để làm gì?

Zama - Nhà cung cấp công cụ FHE, sử dụng các công cụ như fhEVM để triển khai các hợp đồng thông minh mã hóa trên mạng EVM.

Fhenix - Công ty nghiên cứu đưa FHE vào ứng dụng thực tế.

PrivaSea - Mạng đào tạo AI sử dụng các công cụ FHE của Zama để học máy được mã hóa.

Octra — Một chuỗi mục đích chung với tính toán mã hóa tốc độ cao sử dụng FHE độc quyền, sự đồng thuận học máy và các dịch vụ cho thuê.

Môi trường thực thi tin cậy (TEE)

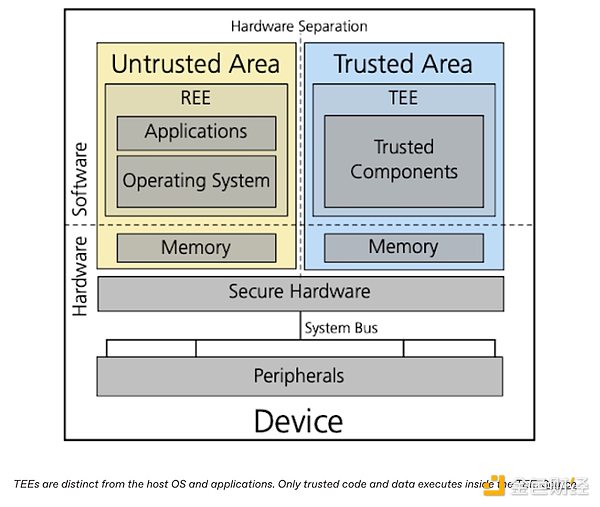

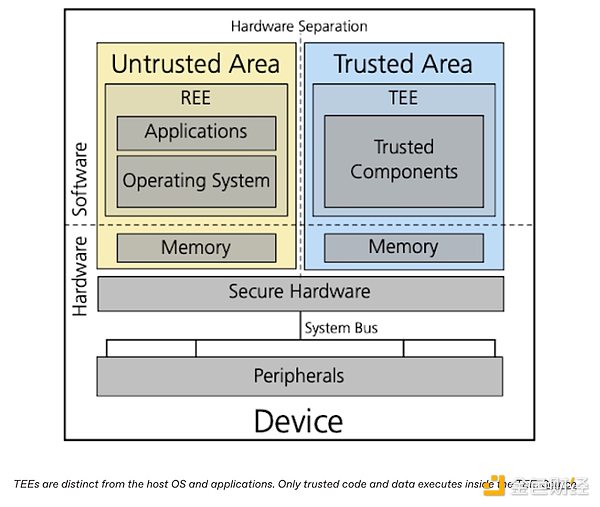

TEE là các vùng phần cứng an toàn lưu trữ và xử lý dữ liệu một cách biệt lập, ngăn không cho phần còn lại của máy (bao gồm hệ điều hành và người vận hành) truy cập vào dữ liệu đó.

Nếu bạn có iPhone, bạn sẽ tương tác với TEE hàng ngày vì Apple sử dụng chúng để lưu trữ dữ liệu sinh trắc học. Đây là cách chúng hoạt động: TEE lưu trữ khuôn mặt hoặc dấu vân tay quét trong một vùng an toàn của chip. Khi ứng dụng yêu cầu xác thực, bản quét mới sẽ được gửi đến TEE để so sánh. Quá trình so sánh này diễn ra bên trong phần cứng được niêm phong — ứng dụng hoặc hệ điều hành không thể nhìn thấy dữ liệu sinh trắc học nào. TEE chỉ trả về "có" hoặc "không".

TEE đã bắt đầu xuất hiện trong không gian tiền điện tử cho các hợp đồng thông minh và tính toán bí mật. Uniswap's Layer-2 Unichain sử dụng TEE để xây dựng các khối một cách công bằng và ngăn chặn các cuộc tấn công MEV.

Các trở ngại của TEE

TEE dựa vào các nhà cung cấp phần cứng để đảm bảo tính toàn vẹn, không phải mạng phân tán, khiến chúng trở nên tập trung theo các tiêu chuẩn mật mã. Ai đó có thể xâm phạm TEE trong quá trình sản xuất hoặc khai thác các lỗ hổng của nó. Điều này đã xảy ra với Secret Network, nơi các nhà nghiên cứu phát hiện ra lỗ hổng chip Intel đã giải mã tất cả các giao dịch mạng.

Ai đang sử dụng TEE? Để làm gì?

Máy tính vũ trụ - Một blockchain sử dụng TEE trên các nút vệ tinh, giúp phần cứng chống giả mạo bằng cách chạy trên quỹ đạo.

Giao thức Oasis - Lớp 1 sử dụng TEE để triển khai các hợp đồng thông minh bí mật với thời gian chạy tương thích với EVM.

Mạng Phala - Một nền tảng đám mây phi tập trung để tính toán bí mật bằng cách sử dụng TEE từ nhiều nhà cung cấp phần cứng.

Lớp bảo mật truyền tải không kiến thức (zkTLS)

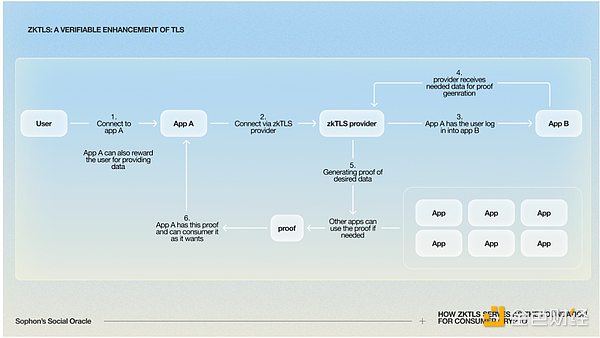

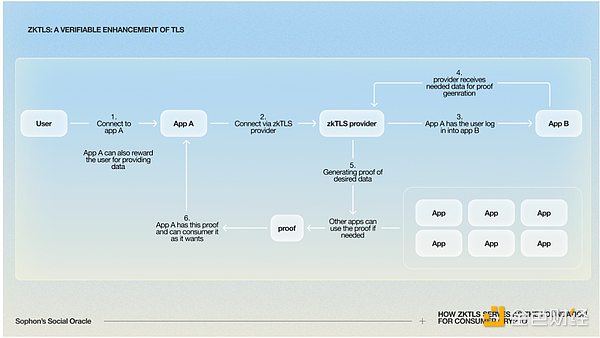

zkTLS hợp nhất TLS (đã được sử dụng cho bảo mật internet trong HTTPS) với bằng chứng không kiến thức (ZKP) để đảm bảo thông tin là riêng tư và có thể xác minh được.

Bằng cách thêm bằng chứng không kiến thức (ZKP), zkTLS cho phép người dùng truyền bất kỳ dữ liệu HTTPS nào (95% lưu lượng truy cập web) trong khi vẫn kiểm soát được thông tin bị rò rỉ. Điều này cho phép bất kỳ dữ liệu nền tảng Web2 nào chạy dưới dạng API công khai, không bị hạn chế bởi quyền của nền tảng, do đó kết nối toàn bộ web và bắc cầu Web2 và Web3.

Ví dụ: giả sử bạn muốn vay tiền trên chuỗi bằng số dư ngân hàng của mình. Bạn có thể truy cập tài khoản ngân hàng của mình thông qua công cụ zkTLS và vì ngân hàng sử dụng HTTPS nên công cụ này có thể phân tích bất kỳ dữ liệu nào được hiển thị. Công cụ này tạo ra bằng chứng không kiến thức (ZKP) về số dư của bạn để chứng minh số tiền nhưng không tiết lộ số tiền cụ thể hoặc lịch sử giao dịch. Bạn gửi bằng chứng này đến các nền tảng cho vay DeFi, nơi xác minh khả năng tín dụng của bạn mà không truy cập vào dữ liệu tài chính cá nhân.

Các trở ngại của ZkTLS

zkTLS chỉ hoạt động đối với dữ liệu mà trang web đã hiển thị - nó không thể buộc trang web hiển thị thông tin ẩn. Nó dựa vào việc tiếp tục sử dụng giao thức TLS và yêu cầu sự tham gia của một oracle thời gian thực, đưa ra các giả định về độ trễ và độ tin cậy.

Ai đang sử dụng zkTLS? Để làm gì?

ZKP2P: Giao thức ra/vào sử dụng zkTLS để chuyển tiền riêng tư trên chuỗi và ngoài chuỗi.

EarniFi — Nền tảng cho vay sử dụng zkTLS cung cấp các khoản vay bảo vệ quyền riêng tư cho nhân viên có tiền lương đã kiếm được nhưng chưa trả.

DaisyPay — Ứng dụng cộng tác với người có sức ảnh hưởng và thanh toán tức thời bằng zkTLS.

Nhìn chung, mỗi PET phục vụ các mục tiêu khác nhau và có những đánh đổi riêng. Một ứng dụng có thể kết hợp nhiều PET tùy thuộc vào nhu cầu dữ liệu của ứng dụng. Các nền tảng AI phi tập trung có thể sử dụng MPC để phối hợp ban đầu, FHE để tính toán và TEE để quản lý khóa.

Có nhiều cách triển khai zkTLS khác nhau tận dụng nhiều PET khác nhau trong kiến trúc của chúng. Kết hợp lại, các công cụ này có thể mở rộng đáng kể không gian thiết kế của tiền điện tử và hiện thực hóa tiềm năng của chúng như là phiên bản tiếp theo của Web. Như chúng ta đều biết, tiền điện tử vẫn cần cải thiện trải nghiệm của người dùng, điều này rất quan trọng để tăng khả năng sử dụng và áp dụng rộng rãi các dịch vụ bảo mật này.

Kikyo

Kikyo