Mac Path Reference:

~/Library/ApplicationSupport/Google/Chrome/のパスリファレンス。Default/Local Extension Settings/nkbihfbeogaeaoehlefnkodbefgpgknn

Chromeが "Default/Local Extension Settings "を使用している場合、その設定には注意が必要です。Chromeが複数のアカウントで設定されている場合、パスのDefaultがProfile 1/Profile 2になる可能性があるので、特定のProfileディレクトリを確認し、実際の状況に応じてパスを調整する必要があることに注意してください。何か問題が発生したときに復元できるように、最初に対象の拡張機能のディレクトリを完全にバックアップしておくことをお勧めします。

3.ブルートフォース リカバリ: ローカルの拡張機能ディレクトリを上書きする

誤検出により拡張機能が破損した場合、最も直接的な方法は、新しいコンピュータまたは新しいブラウザ環境で、バックアップした拡張機能データをローカルディレクトリに直接上書きすることです。最も直接的な方法は、新しいコンピュータまたは新しいブラウザで拡張機能のデータを上書きし、拡張機能ディレクトリへのローカルパスで拡張機能を開き直すことです。

4.高度な復旧方法: 秘密鍵データを手動で復号化する

それでも拡張機能が開かない、またはデータが見つからない場合は、より高度な復旧方法、つまり秘密鍵データを手動で復号化する方法を試すことができます。復元する秘密鍵データMetaMaskを例にとってみましょう。

コンピュータのローカルでMetaMask拡張機能IDを検索し、次のディレクトリを見つけます。ローカル拡張設定

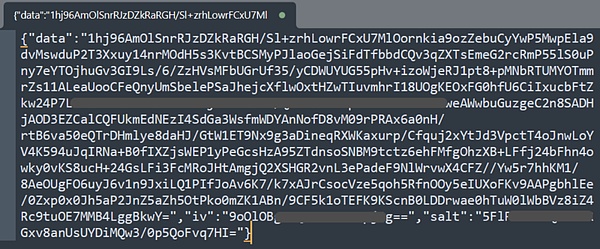

MetaMask extension IDをローカルで検索します。align: left;">ディレクトリには暗号化された秘密鍵データを格納する ldb/log ファイルがあるかもしれません。これらはMetaMaskの公式Vault復号化ツール(https://metamask.github.io/vault-decryptor/)を使って復号化できます。

復号化の手順:MetaMask Vault復号化ツールを開く -> ldb/logファイル内の暗号化されたコンテンツをコピーする -> 拡張元のパスフレーズで復号化する -> 秘密鍵を取り出し、ウォレットに再インポートする。

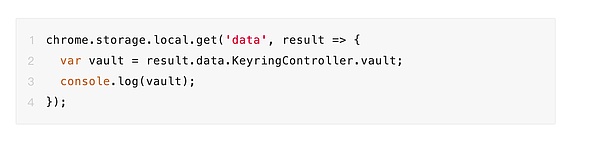

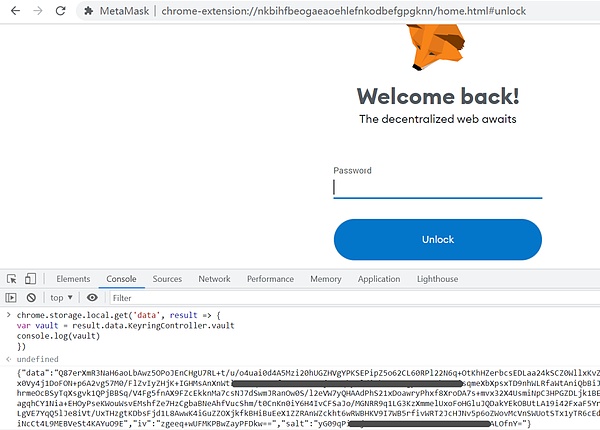

このようにします。MetaMask拡張機能がまだいくつかのページ(例えばchrome-extension://nkbihfbeogaeaoehlefnkodbefgpgknn/home.html)を開いている場合は、暗号化された秘密鍵データを取得するために以下のコードを実行してみてください:

![]()

次に、復号化のためにMetaMask Vault復号化ツールに保管庫データをコピーします。

5.カスタムリカバリを書き込む。

上記の方法でウォレットデータの復元に失敗した場合、ユーザーは独自のスクリプトを書いて、ローカルのデータベースファイルから拡張保存データを抽出し、復号化することができます。

ウォレット プラグインは通常、機密データをローカル システム上のデータベースまたはファイルに保存します。ブラウザ拡張ウォレット(Phantom、MetaMaskなど)は、ブラウザが提供するストレージAPIを活用して、ブラウザのローカルストレージ領域(通常はLevelDBやIndexedDBなどのデータベースシステム)に暗号化されたデータを保存します。ウォレットの種類に関係なく、重要な原則は、データが常に暗号化された形で保存され、データがコピーされたとしても、正しいパスワードなしではアクセスできないことを保証することです。

ほとんどの暗号ウォレットは、セキュリティを高めるために多層的な暗号化アーキテクチャを使用しています。まず、ユーザーのマスターパスワードを使って中間キー(「暗号化キー」または「復号化キー」と呼ばれることが多い)を暗号化します。この中間鍵は次に、実際の秘密鍵やニーモニックの暗号化に使われる。この設計により、たとえウォレット・アプリケーションのコードが改ざんされていたとしても、攻撃者は秘密鍵にアクセスするためにユーザのパスワードを知ることができる。このマルチレイヤー設計により、ウォレット・アプリケーションは、ユーザーがログインした後、操作のたびにマスター・パスワードを再入力する必要がなく、中間鍵だけを復号化することができます。

ウォレットリカバリーツールを書くプロセスには、一般的に次のようなものが含まれます:

暗号化されたデータを(LevelDB/IndexedDBから)探し出して抽出する。/IndexedDBから)。

データの構造を分析し、暗号化された秘密鍵/ニーモニックを特定する。

ユーザーにウォレットパスワードの入力を求め、KDF(PBKDF2やScryptなど)を使って復号鍵を計算する。

中間鍵を復号化し、秘密鍵/ヘルパーを復号化します。

このプロセスには、ウォレットの暗号化スキームとデータストレージフォーマットに関する正確な知識が必要で、リバースエンジニアリングやウォレットのオープンソースコードの分析によって得られることがよくあります。

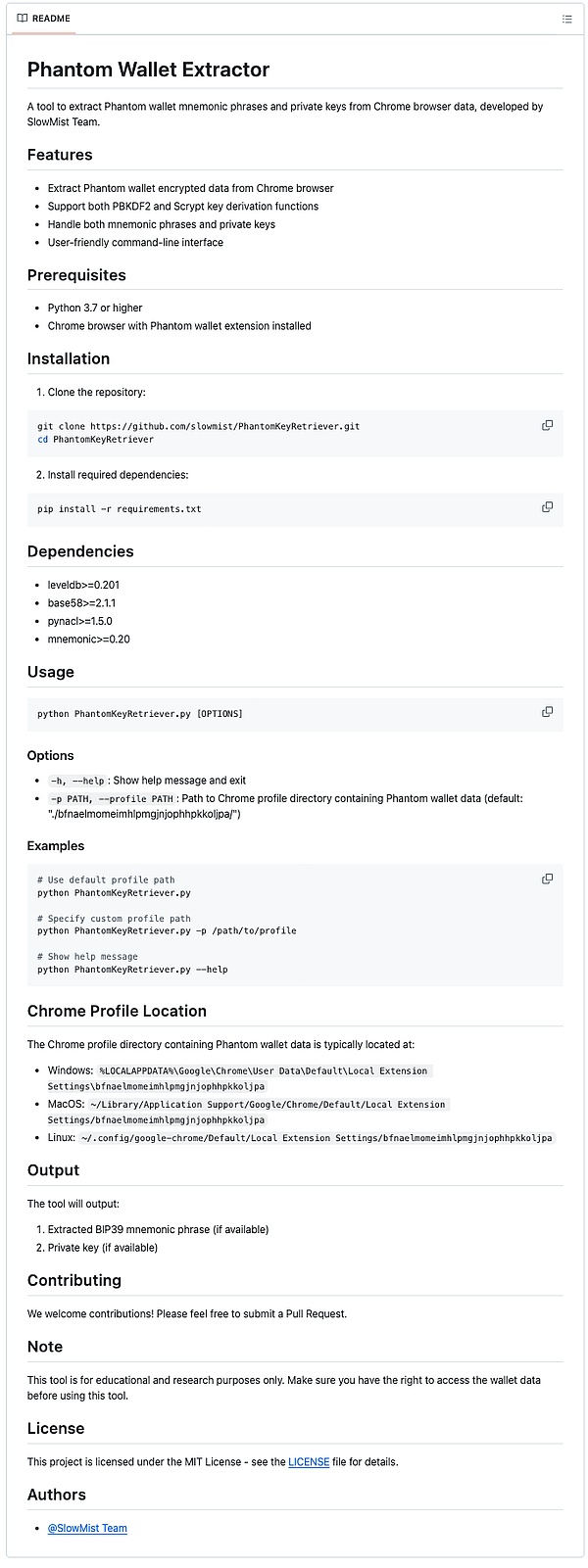

PhantomKeyRetrieverツールの場合、ChromeのデータからPhantomウォレットのニーモニックや秘密鍵を抽出するように設計されたスクリプトで、SlowMistはこのツールをGitHubで公開しました。GitHub(https://github.com/slowmist/PhantomKeyRetriever)で公開されています。

Chrome LevelDBデータベースを読み込み、関連するデータを一時ディレクトリにコピーします。

データベースをトラバースして、Phantomウォレットに保存されている暗号化キーとウォレットシード情報を見つけます。

ユーザーがPhantomのパスフレーズを入力すると、スクリプトがPBKDF2/Scryptを使って復号鍵を計算します。

ウォレット保管庫のデータを復号化し、BIP39ニーモニックまたはBase58秘密鍵を抽出します。

この2層の復号化プロセスでは、スクリプトはPBKDF2とScryptの両方の鍵派生をサポートし、安全な復号化のためにNaClライブラリのSecretBoxを使用します。最終的には、復号化されたデータの種類に応じて、スクリプトはBIP39標準ニーモニックを生成するか、Base58でエンコードされた秘密鍵を抽出します。

拡張ウォレットをサポートする他のブラウザ(Edge、Firefox、Windowsなど)では、このようなことはできませんのでご注意ください。ブラウザ(Edge、Firefoxなど)も同様の原理で動作するため、ここでは繰り返しません。

防ぐには?重要なファイルやブラウザの拡張機能を定期的にバックアップしてください。重要なファイルやブラウザの拡張機能のデータをバックアップしておくと、誤検出が発生した場合にすばやく復旧できます。

ウイルス対策ソフトウェアに手動で信頼ルールを追加し、MetaMask などの重要なソフトウェアや拡張機能については、手動で信頼リストに追加して誤検出を防ぎます。

ソフトウェアのダウンロードには公式チャネルを使用し、ウイルス対策ソフトウェアによって潜在的なリスクとしてフラグが立てられる可能性を減らすために、非公式または変更されたバージョンのアプリをインストールしないようにします。

まとめ

対立は常に動的であり、セキュリティ戦略は常に調整する必要があります。ウイルス対策ソフトウェアをインストールすることは重要ですが、最終的には、ユーザーが自分の資産を守る最後の砦となります。 誤検知に遭遇した場合、ユーザーは冷静に対処し、重要なファイルを直接削除することを避け、適切なリカバリ方法を使用する必要があります。正しいセキュリティ知識があってこそ、真にデータのセキュリティを守ることができるのです。

JinseFinance

JinseFinance

JinseFinance

JinseFinance Bitcoinworld

Bitcoinworld Beincrypto

Beincrypto decrypt

decrypt Beincrypto

Beincrypto Nulltx

Nulltx 链向资讯

链向资讯 Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph