Author: Tanay Ved Source: Coin Metrics Translated by Good Oba, Golden Finance

Key Takeaways:

Qubicはモンローコインの演算の半分以上を一時的に支配し、6つのブロックでブロックチェーンの台帳の小さな再編成を引き起こしました。

MonroeがRandomXアルゴリズムを使用することで、CPUマイニングに参加するための敷居が広がりますが、全体的なパワーが低いため、Qubicがインセンティブを通じて不釣り合いな影響力を得るために活用する、パワー集中の脅威の影響を受けやすくなります。

この事件は、限られたセキュリティ予算と高い演算集中力を持つ小さなPoWネットワークは、コンセンサスの摂動に対してより脆弱であることを示しています。

はじめに

今月初め、MonroeCoinは大きなサイバーセキュリティ事件を経験しました。Qubicと呼ばれる1層のブロックチェーンが、モンローの演算能力の半分以上をコントロールすると主張し、取引履歴の一部を一時的に書き換えることを可能にした。この事件は、小規模なプルーフ・オブ・ワーク(PoW)ブロックチェーンがコンセンサスの安定性に対してより脆弱であることを浮き彫りにし、演算能力の集中や長期的なセキュリティに対する懸念を提起した。この事件は、真の「ダブルフラワー攻撃」ではなく「ストレステスト」と位置づけられたが、PoWネットワークのセキュリティにとって分散演算と持続可能なマイナーのインセンティブが重要であることを明らかにした。

この記事では、モンロー事件をケーススタディとして、PoWセキュリティに関連するリスクについて見ていきます。51%攻撃とチェーン・リコンフィギュレーションとは何かを説明し、EtherClassicのようなネットワークがそうであったケースを検証し、小規模なPoWネットワークの潜在的な脆弱性が何を意味するのかを考えます。

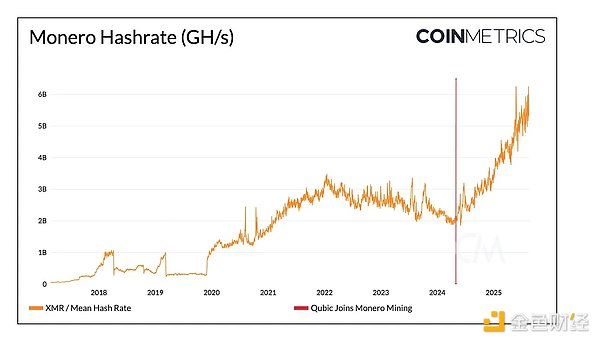

Qubicの参入とMonroeのストレステスト

8月12日、QubicはMonroeの演算能力の過半数を一時的に獲得したと主張しました。PoWネットワークでは、この種の状況はしばしば「51%攻撃」と呼ばれ、単一の行為者または協調グループがネットワークの採掘力の半分以上(>50%)を支配します。この多数派のコントロールは、ネットワークのコンセンサスを操作してブロックを再編成(「再構成」)したり、トランザクションを検閲したり、あるいはダブルフラワー攻撃を試みたりすることができ、ネットワークの信頼を著しく損ないます。

ビットコインと同様に、モンローはPoWコンセンサスを通じてネットワークを安全にするためにマイナーに依存している。しかし、専用のASICハードウェア(SHA-256アルゴリズム用)を使用するビットコインとは異なり、モンローはRandomXアルゴリズムを使用している。これによってマイニングの敷居が低くなる一方で、モンローの総合的なパワーはビットコインよりもはるかに低くなり(5.5 GH/s 対 930 EH/s)、ネットワークが集中パワーの脅威にさらされやすくなります。

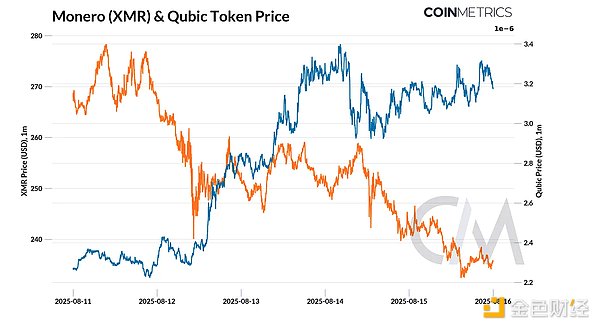

モンローコインにおけるQubicの存在感は、5月以降劇的に増しています。モンローのネイティブトークンであるXMRで採掘者に直接報酬を与える代わりに、Qubicは採掘されたトークンを市場で販売し、その収益で自社のトークンを買い戻し、破棄している。こうした高い報酬は多くのハッシュパワーをQubicに引きつけ、マイニングの収益性を高めると同時に、ネットワークの中央集権化に対する懸念を煽っている。

これは最終的に、Monroe Ledgerの6ブロックのマイナーな再構成につながりました。そしてあるとき、Qubicのブロックがネットワークの他のブロックよりも速く出てきた。この出来事を分析した研究者たちは、51%攻撃の実際の兆候はなく、インセンティブの集中化が短期的にマイニングの報酬をいかに歪めることができるかを示すものであることを発見しました。

イーサリアムのクラシック再構築イベント(2020年)

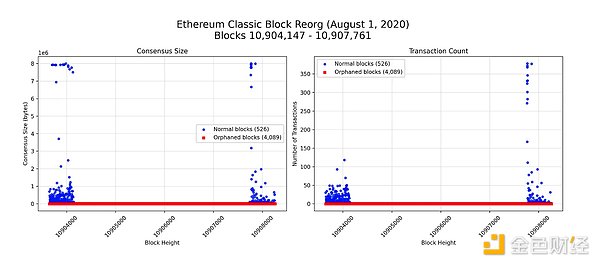

このイベントはモンロー特有のものではなく、同様の現象は他のネットワークでも見られています。ビットコインゴールド(2019年)、イーサクラシック(2019年、2020年)、ビットコインSV(2021年)などである。これらのうち、より深刻なものの1つが2020年8月に発生したもので、大規模なマイニングプールがオフラインになった後、イーサクラシックが深いチェーンの再編成に見舞われた。攻撃者はより長いチェーンを私的に採掘し、それをネットワークにブロードキャストし、4,000以上のブロックを置き換え、何千もの過去のトランザクションを再編成しました。

これは、イーサリアムの古典的なブロックデータではっきりと見ることができます。10907761までである。上のグラフは、コンセンサスサイズ(バイト)とブロックごとのトランザクション数を示している。攻撃中、コンセンサスサイズがゼロに低下する赤いドットの区間が長く観察されるが、これはこれらのブロックがリンクパイプの競争で孤立していることを意味する。一方、青い点は最終的に残ったメインチェーンを示し、攻撃者のチェーンは何千もの以前のブロックを再編成した。

算術パワー分布とマイナーの経済性

これらのケースは、PoWネットワークの安全性が算術パワー分布とマイナーの持続可能性の両方に依存することを示しています。> とマイナー・インセンティブの持続可能性の両方に依存することを示しています。Monroeのような中小規模のPoWネットワークは、採掘ハードウェアと全体的な規模の違いを反映して、ビットコインよりもはるかに少ない演算能力しか持っていません。チェーンを保護するコンピューティングパワーの総量が限られているため、単一のマイニングプールや協調的な行為者は、リソースの閾値を低くする必要があり、多数決制御に達する可能性が高く、これらのネットワークはコンセンサス崩壊の脅威に対してより脆弱になります。

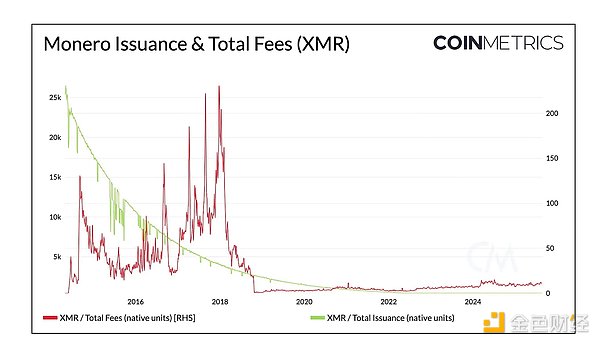

Qubicのイベントが実証したように、演算力はより強いインセンティブによって集中する傾向があります。ネットワークを安全に保つために、マイナーは持続的に報酬を得なければなりません。Monroeのブロック報酬は、そのデフレ発行メカニズムの下で着実に減少しており、ネットワークは現在、1日あたり約430 XMR (~$120,000)を発行している。取引手数料は1日あたり約9-10 XMRと限られている。このような条件下では、QubicのuPoWモデルのような代替インセンティブは、短期的にネットワークのバランスを壊すのに十分なパワーを引き寄せることができる。

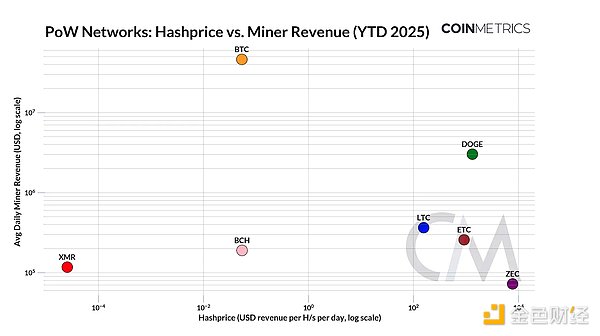

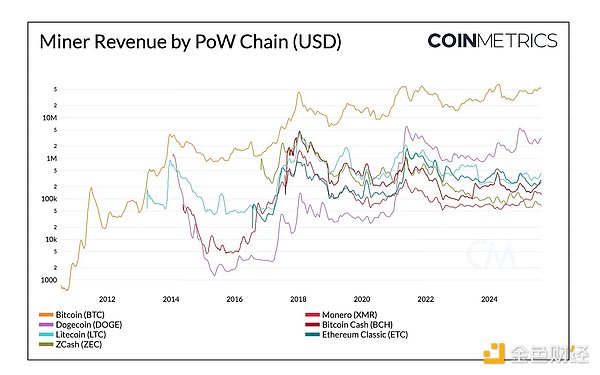

下のチャートは、このダイナミクスをより広い視野で示しています。主要なPoWネットワークのハッシュ価格(すなわち、1日あたりの演算単位あたりの収益)とマイナーの1日あたりの平均収益を比較しています。ビットコインは独自のカテゴリーにあり、モンロー、ライトコイン、Zキャッシュのような中規模のチェーンは、セキュリティ予算がはるかに弱いゾーンに集まっています。

対照的に、ビットコインの大きな収益基盤は、ASICハードウェアの分布とマイニングプールの多様性を維持するのに役立っています。取引手数料の動態やマイニングプールの集中については疑問が残るものの、ビットコインの算術的な規模や資本のしきい値によって、協調的な攻撃は非常に高コストになっています。

このことは、ASICハードウェアへの資本投資の規模や攻撃を維持するために必要な電力のコストを考えると、ビットコインに51%の攻撃を仕掛けることは、経済的にかろうじて実現可能であると指摘するBreaking BFTなどの研究によって裏付けられています。

結論

モンロー対キュービック。Monroe vs Qubic事件は完全な51%攻撃ではありませんでしたが、PoWセキュリティのストレステストとして機能しました。小規模なPoWブロックチェーンは、マイナーのインセンティブと演算が集中するとコンセンサス崩壊のリスクにさらされ、最終的にネットワークの信頼を揺るがしかねないことが明らかになった。イーサクラシックのようなネットワークの過去の事例も、こうしたリスクが仮定の話ではなく、繰り返し起こる課題であることを示しています。

ビットコインのスケール効果は依然として重要な差別化要因であり、小規模なネットワークよりもはるかに高い攻撃閾値を持っています。しかし、特にブロック報酬が下がり続け、取引手数料が徐々にセキュリティ予算の中心になるにつれ、その長期的なセキュリティモデルには疑問が残る。結局のところ、Qubicの事件は、PoWのセキュリティが持続可能なインセンティブと広範囲に分散された演算に依存していること、そして今回のような出来事がネットワークの回復力を強化するきっかけになり得ることを再認識させた。

Anais

Anais

Anais

Anais Weatherly

Weatherly Anais

Anais Weatherly

Weatherly Anais

Anais Weatherly

Weatherly Anais

Anais Weatherly

Weatherly Anais

Anais Anais

Anais