コインベースCEO、トランプ次期大統領と電話会談:トランプ氏は暗号の未来をどう好転させるつもりなのか?

ドナルド・トランプやCoinbase CEOのブライアン・アームストロングのような重要人物が、暗号政策を推進するよう提唱しており、暗号業界はワシントンでも勢いを増している。Bakktの買収やSECの指導者交代の可能性など、トランプ氏の最近の動きは、米国政治における暗号の影響力拡大へのシフトを示唆している。

Anais

Anais

文:Zack Pokorny, Assistant Researcher, Galaxy Digital; 翻訳:Golden Finance xiaozou

謎の大物オペレーターが、3738送信アドレスを39423受信アドレスに、経由で送信しました。em>百万ビットコイン。この人物は一体何をするつもりなのでしょうか?

今年の夏、未知のオペレーターが何千ものビットコイン・ウォレットに「ダスト攻撃」を仕掛けました。「OP_RETURNは小切手のメモ欄のように機能しますが、重要な違いがあります:その内容は受取人だけではなく、誰でもブロックチェーン上で見ることができるということです。

これらのメッセージには通常、すべて大文字の警告(「法的通知」など)や、ソロモン・ブラザーズのウェブサイトのページへのリンクが含まれている。このメッセージは、1980年代に住宅ローン証券化のパイオニアとして知られ、現在はシティグループと合併している伝説的なウォール街の投資銀行、ルイス・ラニエリ(Lewis Ranieri )ではなく、同名の無名の金融機関を指している。このウェブページは、メッセージを受け取ったユーザーに対し、ウォレットが「紛失または放棄されたようだ」と通知し、無名のソロモンのクライアントが(どういうわけか)ウォレットの「推定的所有権」を得たと主張している。コーネル・ロー・スクールの法律情報研究所は、推定的占有を「当事者の直接的な物理的管理下にない物体の合法的占有」と定義しています。

財布の所有者は、秘密鍵の所有を証明するためにチェーン上のトークンを譲渡するか、所有者証明書類をソロモン・ブラザーズに送付することで、90日間の回答期間を与えられた。ソロモン・ブラザーズは、期限までに対応できなかった人は、ウォレットに対する「法的権利」を失う可能性があると警告した。

この情報は、誰もが見ることができるようにチェーン上に公に掲載されたものの、7月上旬まではあまり注目されなかった。その時、初期の保有者が所有する長期休眠中のウォレットが、あるメッセージを受け取った直後に80,000ビットコインを送金した。その後、ダストアップ攻撃は議論と憶測の焦点となった。

どこかのハッカー集団が何らかの方法でユーザーの秘密鍵にアクセスし、攻撃の正当性を探し始めたのだろうか?さらに悪いことに、誰かがビットコインのプロトコルに量子の脆弱性を発見したのでしょうか?何をどう解釈すればいいのか、誰にもわからない。

この霧に包まれた事件を解明するために、Galaxy Researchは夏の間、ソロモンのクライアントから送信された何千ものトランザクションの詳細な分析を行いました。このレポートで明らかになるように、攻撃の大半はP2PKH(「Pay-to-Public-Key Hash」スクリプト)アドレスを標的としていた。ソロモン・ブラザーズは、同社の顧客は「ハッカーやフィッシャーではない」と主張している。そのため、この情報がビットコインの脆弱性や秘密鍵が盗まれたことを示すものだとは考えていない。

ソロモンの顧客の意図は依然として掴みどころがないものの、私たちの分析によると、このキャンペーンは大雑把な面もあるものの、複雑な迷路のようなオンチェーン取引を通じて実行されたようです。このOP_RETURNキャンペーンの規模、メッセージの内容、そしてそれらがリンクされた通知を考えると、もっともらしい説明は、その背後にいる操作者が、期限が過ぎた後、いくつかの管轄区域の未請求財産法に基づき、反応のないウォレットに対して法的請求を試みた可能性があるということだ。しかし、彼が有利な判決を得たとしても、ソロモンのクライアントが秘密鍵にアクセスすることなく、放棄されたとされるウォレットをどのように所有するのかは不明なままです。h3>

合計41,523のOP_RETURNメッセージが、3,738の送信アドレス経由で39,423の受信アドレスに送信された。

メッセージを受信したアドレスは、メッセージが送信された時点で、まとめて2,334,482.52ビットコインを保有していました。

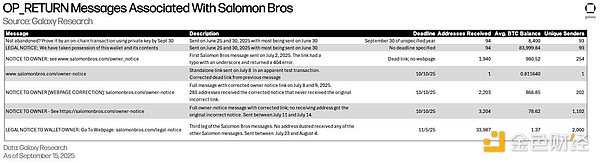

キャンペーンは、ソロモン・ブラザーズへのリンクや参照を含まない最初のテストメッセージ(6月30日)と、ソロモンのウェブサイトへのリンクを含むメッセージを一括して送信するその後のフェーズ(7月~8月)の2段階に分けられた。

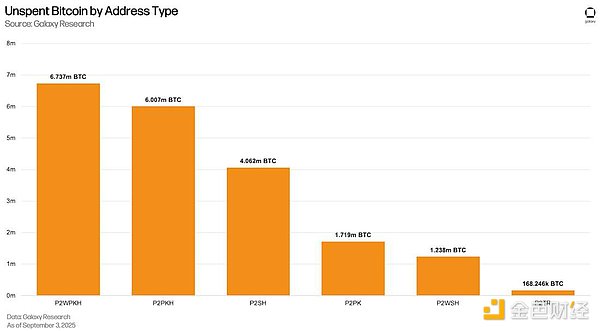

ターゲットアドレスの大部分(全受信メッセージアドレスの98.82パーセント)は、従来のものでした。strong>P2PKHアドレスでした。

着信通知アドレスの平均調整休眠期間(不活発な期間の長さ)は、2,171日(~5.95年)でした。

98.1%の通知アドレスは、ダスティングに見舞われる前に最初にトークンを受け取って以来、一度も送金を行っていませんでした。

ソロモンに関する最初のメッセージには、誤ったURLが含まれていました。

「テスト→バッチ送信→監視→調整」のサイクルが明確にパターン化されていました。主要なメッセージが送信される各ラウンドの前にテスト取引が行われ、受信ウォレットの共通の特徴と送信されるメッセージの数がバッチごとに調整されました。

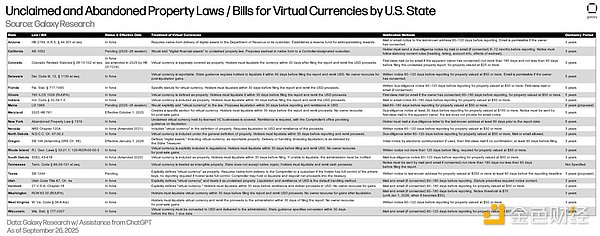

この攻撃で使用された方法論(たとえば、特定の期間以上休眠しているアドレスをターゲットにし、応答するための猶予期間を設定する)は、米国のいくつかの州におけるunclaimed property lawの法的要件と一致しています。

ソロモンのクライアントは、潜在的な遺棄財産請求の法的な実行可能性と範囲について疑問を抱いているが、ダストアタックを純粋に行動実験と見なすべきではない。

本来の意味でのソロモン・ブラザーズは、アーサー・ソロモン、ハーバート・ソロモン、パーシー・ソロモンによって1910年に設立された投資銀行である。当初はプライベート・パートナーシップを採用していた同機関は、1981年にフィボとの逆さ合併によって株式公開を果たした。全盛期には、兄弟は米国債取引の巨人として知られ、マイケル・ルイスの著書『ライアーズ・ポーカー』に描かれたような豪快な取引を行っていた。

1997年、サンディ・ウィール率いるトラベラーズグループは、当時主に機関投資家を顧客としていたソロモン・ブラザーズを買収し、トラベラーズのリテールブローカー事業と統合してソロモン・スミス・バーニーを設立した。翌年、トラベラーズはシティと合併し、現代の「金融スーパーマーケット」の原型であるシティグループを設立し、2003年4月、シティグループはソロモン・スミス・バーニーの名称を廃止し、投資銀行業務をシティ・グローバル・マーケッツに再編した。

2022年、R.アダム・スミスを含む自称ソロモン・ブラザーズのベテラン・グループは、名称の商標権を取得してから数年後、投資銀行の再出発に乗り出した。そしてそれは、今年の7月から8月にかけてビットコインネットワーク上の顧客にOP_RETURNメッセージを送信した、同じ生まれ変わったソロモン・ブラザーズであるようだ。

ソロモン・ブラザーズの公式ウェブサイトは、極めて限られた企業情報とチームプロフィールを開示している。

しかし、ウェブサイトのタイムマシン、ウェブクローリング技術、企業登録ディレクトリ検索を組み合わせて使用し、ウェブサイト上の限られた手がかりをたどることで、ランディングページだけでは得られなかった追加の詳細を発見しました。これらの発見には、企業実体、ウェブの足跡、および公開された情報通知の詳細な解析が含まれます。

同社はニューヨークで登録された法人で、2020年6月5日に申請され、現在ニューヨーク州務局に存続登録されています。会社のメインオフィスはマンハッタン3番街733番地の16階にあります(このフロアはバーチャルオフィスのレンタルが可能です)。C. Daniels(フルネームChristopher "Chip" Daniels)が最高経営責任者として名を連ねています。彼のCollabページでは、Chip DanielsはState Stoxのエグゼクティブ・チェアマンとされており、同社はSalomon Brothersと提携しているようだ。注目すべきは、ステート・ストックスのウェブサイトがサロモン・ブラザーズと同様のデザインで、ページ下部に同じサード・アベニューの住所が表示されていることだ。公的な記録によると、この2つの会社はある取引で協力し合っている。ソロモン・ブラザーズは、オウネットという会社の株式公開を支援するために、専属のアンダーライターを務めた。リーダーボードのプロフィールによると、ダニエルズはオウネットの取締役も務めている。

サロモン・ブラザーズは公式ウェブサイトから入手可能です、

サロモン・ブラザーズは公式ウェブサイト、Collabアカウント、X Platformアカウントでオンラインプロモーションやイベントをご利用いただけます。

2023年1月6日に登録されたウェブサイトには、会社のサービスや歴史、多くの詳細が記載されている。特筆すべきは、ウェブサイトの一部が同社を「Salomon Encore」と表記していることである。この名称は、ウェブサイトの小さな活字による説明にのみ記載されており、連鎖届出には記載されていない。同社は、投資銀行/M&A、トレジャリー/コンサルティング、不動産金融、リサーチなど、さまざまな分野でサービスを提供していると謳っている。すべてのカテゴリーは新しいページにつながるが、リサーチ・ボタンだけはホームページに戻ってしまう。例えば、ホームページの「ソロモン・シスターズ」ボタンは、「女性起業家と投資家のための専門サービス」を提供すると謳っているが、詳細ボタンはメインサイトに戻り、ブリッジ・ファイナンスの詳細へのリンクは、ドメイン名レジストラであるGoDaddyのページにつながる。

投資銀行/M&Aページの取引ボタンは、一見すると同社の実績(資金調達と買収の両方)のように見えるが、掲載されている取引はすべて数十年前のもので、同社がソロモンの商標を取得するずっと前のものだ。M&Aの例としては、1997年のホーム・ショッピング・ネットワークによるチケットマスター・グループの株式取得、1999年のフレッド・マイヤーによるクオリティ・フード・センターズとの合併、1997年のノースロップ・グラマンによるロジコンの買収、そして1964年と1996年がある。1964年と1996年のローマンズIPO、1996年のアバクロンビー&スタンプ;フィッチIPO、その他の融資事例。ウェブサイトには、「これらはソロモン・アンコールやその関連会社が完了させた取引ではない」のではなく、「ソロモン・アンコールの社員が関与した、あるいは以前組織に在籍していた取引である」と明記されている。ウェブサイトの別のページには、"このウェブサイト上のソロモン・ブラザーズへの言及は、特に断りのない限り、歴史的な言及である "と書かれている。

オウネットのIPOを支援した以外に、現代のソロモン・ブラザーズはこの取引への関与を明らかにしていない。そのコリングウッド・アカウントは投資勧誘の投稿を行ったが、正確な関与の度合いや取引は不明である。

同社のX(旧ツイッター)アカウントは、2023年のクリスマス以来更新されておらず、主に調査報告や休暇のお祝いなどを投稿している。X(旧ツイッター)のアカウントは2023年のクリスマス以来更新されておらず、主に調査報告書と休暇の過ごし方を投稿している。そのプロフィールには「好評につき復活」とあり、サロモン・ブラザーズは1910年に設立され、2022年に再開したと書かれている。このアカウントは、親会社がソロモン・ブラザーズの株式公開に協力したソーシャルメディア・ネットワークであるOwnetについて言及している。

リーダーのアカウントも更新はまばらだが、プロフィールには「salomonencore」へのジャンプリンクがあり、先に述べたメインサイト "salomonbros "にリダイレクトされる。このアカウントは、ビットコインアドレスへのOP_RETURNメッセージ送信に関する更新を投稿し、同社が発行した公式プレスリリースにリンクしている。

ソロモン・ブラザーズは、39,400以上のビットコインアドレスに送られたメッセージについて、2つの公式声明を発表しました。1つは8月7日(最後のメッセージが送信されてからほぼ1週間後)に発表されたプレスリリースで、もう1つはソロモン・ブラザーズのウェブサイトに掲載されたものです。トップページには、「ソロモンのクライアントが放棄されたウォレットを引き継ぐ」という見出しのテレビニュースが流れており、クリックすると、7月と8月に広く公表されたOP_RETURNメッセージに関する「ウォレット通知に関する声明」にジャンプします。

声明によると、同社は時代遅れで脆弱性が疑われるデジタルウォレットのグループを特定したクライアントの代理を務めており、メッセージは同社が直接送信したものではないことを強調しています(クライアントの身元は明らかにされていません)。この通知は、クライアントが「暗号市場に悪影響を与えようとしている」のではなく、「放棄されたウォレットに関連するリスクを軽減する」ために「自費で」行動を起こしていることを強調している。まだ秘密鍵を管理しているユーザーは、少額の取引を開始することで所有権を証明するよう求められており、一方、アクセス権を失ったユーザーは、指定のフォームからクライアントに連絡することができる。このページには、「顧客は、本当に放棄されていないウォレットに対していかなる権利も主張しない」とも記載されている。さらにサロモン・ブラザーズは、アクセスできないウォレットの法的所有権を証明できる人に資産を返還することを目的とした「キーレス・ウォレット回復基金」を顧客が設立し、サロモン・ブラザーズが管理すると発表しており、詳細は数カ月後に発表される予定だ。

同サイトがチェーンに関するニュースを発表したのは今回が初めてではない。7月9日(最初のメッセージが送信された1週間後)から8月5日の間に、同じリンクから、インターネット・アーカイブを通じて遡ることができる別の発表につながった。そのアナウンスはより非公式なトーンで、法的な声明ではなくFAQ形式を使い、放棄されたウォレットを定性的な方法で定義し、そのリスクと顧客の目的を説明していた(現在のアナウンスのバージョンと一致している)。特筆すべきは、初期の発表で、顧客からのオンチェーンメッセージに関するメディアの憶測に反応したことだ。根拠のない報道の中には、クライアントが "ハッカー"(悪意ある意図を示唆)であるとか、特定のウォレットのフィッシングに関与していると主張するものがありますが、そのような主張は事実ではありません」。

8月7日のプレスリリースでは、放棄されたウォレットのリスクと、ユーザーが所有権を証明する方法という点で、ウェブサイトの発表内容を基本的に再掲しています。重要な詳細は、「ウォレットの所有者に最低90日間の対応期間を提供する」というフレーズである。ほとんどのウォレットはメッセージを受け取ってから少なくとも90日間の応答期間を設けているが、3,203のアドレスはオンチェーン・トランザクションのタイムスタンプに基づいて88.4日以上の通知を受け取っていない。このタイムラグは、顧客が通知期間が過ぎた後に法的措置を取ることを計画している場合、非常に重要になります。

ソロモン・ブラザーズの顧客には、OP_RETURNメッセージを通じて機能的に異なる2種類のリンクが配信されます。

どちらのページにも、ソロモン・ブラザーズのクライアントが一連の「放棄」された疑いのあるビットコイン・ウォレットアドレスに通知を送り、ウォレットの所有者にソロモン・ブラザーズに連絡するか、署名された取引を通じて暗号所有権を確認するよう助言していることが記載されています。通知では、アドレスの所有者が指定された期限までに応答しない場合、そのアドレスは放棄されたとみなされ、顧客は推定的所有を通じて問題のコインの所有権を主張するなどの救済措置を取ることができる可能性があると警告している。この2つの通知にはそれぞれ異なる名称(「法的通知」と「所有者通知」)と異なる期限(「所有者通知」は10月10日、「法的通知」は11月5日)が付されているが、通知の文言は同一であることに留意されたい。このアクションで複数のリンクと異なる通知タイトルを使用しているのは、メッセージ受信者の90日間の応答期限を追跡しようとしたためと思われます(通知は1ヶ月間にわたって送信されたため)。

通知ページの下部には問い合わせフォームがあり、「所有権主張の正当性に関する詳細な説明と裏付けとなる文書」を持っていると主張するユーザーは、個人またはその代理人が匿名性を維持するためにフォームを使用することができるという注意書き付きで、ソロモン・ブラザーズに直接問い合わせることができます。注目すべきは、このフォームでは提出者が地理的な位置情報(国、州、郵便番号または都道府県)を記入する必要があり、これらの欄には必須であることを示すアスタリスクが付いていることだ。

OP_RETURNはビットコインスクリプトのオペコード(つまり命令)で、ユーザーが最大80バイトの任意のデータを取引に埋め込むことを可能にします。OP_RETURN出力に関連する資金は使用できない(したがって、「未使用のトランザクション出力セット」に追加されない)が、データロードはブロックチェーンに恒久的に記録され、ネットワーク全体にブロードキャストされる。これによりOP_RETURNはビットコインネットワーク上の「公開掲示板」となる。均質化されたトークンプロトコル(ルーンなど)からタイムスタンプ、スパムに至るまで、さまざまなシナリオで使用される。OP_RETURNは、低コストと永続性を兼ね備えているため、アドレス間のオンチェーンメッセージングによく使用されます。

クライアントの活動は2つのフェーズに分けられました。最初のメッセージはソロモン・ブラザーズについて触れておらず、その後のメッセージには同社のウェブサイトへのリンクが含まれている。チェーン・データは、この2つが同じ主体によって送信されたことを強く示唆している。最初のメッセージは、より広範囲で、より徹底的に実施された第2段階のためのテストランと見ることができる。ソーシャルメディアの議論の多くは、7月中旬にビットコインのポジションを清算した古代のクジラたちによって取り上げられた第2弾のメッセージ(特に「所有者への通知......」)に集中していた。当時、初期のリンクのないメッセージや、その後のソロモンのウェブサイトを指し示すメッセージに注目したオブザーバーはほとんどいなかった。文脈に沿った情報の欠如が、広く恐怖を煽る大きな原因となった可能性がある(例えば、「ビットコインは量子コンピューティングによって破られている」)。

メッセージの内容とその詳細の一部を下の表に示す。

この作戦には、3,.738の個別の送信アドレスと39,423の受信アドレス(そのうちの少なくとも5つは、塵攻撃実行者自身によって制御されていた可能性があります)が関与していました。ソロモン・メッセージの送信アドレスの両方が受信アドレスのリストに同時に表示されていることから、この作戦の主体が自分のウォレットにもダスティング攻撃を実行したことが示唆される。

P2PKHアドレス(以前のアドレスタイプ);

トークンを受け取ったが一度も送金していないアドレス(38,754件中);

トークンを受け取ったが一度も送金していないアドレス(38,754件中);

トークンを受け取ったが一度も送金していないアドレス(38,754件中

平均1,890日間休止しているアドレス。

興味深いのは、5,097のアドレスが、ソロモンブラザーズの受領に関連するメッセージのみを含む、完全に可視化された取引履歴を持っていることです。これらを除外すると、残りの34,326のターゲットアドレスの平均休眠期間は2,171日で、トークンを受け取ったが一度も送金していないターゲットの数は33,657です。657.最も古いアドレスの休眠期間は5,991日、最も新しいアドレスの休眠期間は58日、34,307のアドレスは少なくとも丸3年間休眠していた。全体として、Dust Attackの実装者は少なくとも0.49831883 BTC手数料(10月7日の為替レートで約60,246米ドル)を支払い、0.22768359 BTC をOP_RETURNメッセージに費やしました。strong>ダストトークン(~27,516.29ドル)、少なくとも0.00878853 BTC残金(~1,062.52ドル)をキャンペーン終了時に回収しました。

エンティティは、お金の流れの複雑なネットワークを構築しました:トークンは、ダストトランザクションを開始する前に何千ものアドレスに分散され、複数のメッセージタイプに使用される後続のアドレス間で反復され、送信ウォレットに返されるのではなく、手動で割り当てられた小銭が出力されました(ビットコインにおける「小銭」とは、トランザクションが完了した後に入力された金額の残りの部分を指します)。(ビットコインでは、「おつり」とは、取引に入力された金額の残りが、取引完了後に送信者または指定されたアドレスに返されることを意味する)。この操作モードは当初、追跡の難易度を高める。この複雑さ(41,523のOP_RETURNメッセージ)と規模の組み合わせは、ビットコインプロトコルの深い理解だけでなく、かなりの準備とリソースを必要とします。

標的アドレスの種類:

Pay-to-Public-Key-Hash(P2PKH)アドレスは、このメッセージング活動のラウンドで、標的に対して最も多く標的とされました。のアドレスが最も多く、着信通知アドレスの総数の98.82%を占めた。なぜメッセージを受信するアドレスのタイプを強調することが重要なのでしょうか?なぜなら、特定のビットコインアドレスのタイプは、他のタイプよりも新興技術に対して脆弱であると考えられており、OP_RETURNメッセージに関するソロモン・ブラザーズの公式ニュースレターは、このリスクを示唆しています:「不正国家や懐の深い犯罪組織は、放棄されたデジタルウォレット資産をハッキングする信頼できる脅威をもたらします。暗号プロトコルの古いバージョンは新しい技術に対して脆弱であるため、悪意のある行為者は放置されたウォレットに不正にアクセスする可能性がある。この声明は、ビットコインに対する量子コンピューティングの脅威の可能性を指摘しているように見える。

量子コンピューティングとは、重ね合わせやエンタングルメントといった量子力学の原理を利用し、特定の問題に対して古典的なコンピュータを指数関数的に上回る方法で情報を処理するコンピューティングの一形態である。一部の専門家は、実用的な量子コンピューターは2020年代後半から2030年代前半に登場し、2030年代までパワーを上げ続け、2040年代以降には完全な信頼性を達成できると考えています。

量子コンピューターや関連技術によるビットコインへの攻撃に関する懸念の一つは、公開鍵と秘密鍵のペアを一致させる可能性のある技術の能力にあります。P2PKアドレス(ビットコインの初期のブロックで使用)は、元の公開鍵を出力スクリプトに直接埋め込むため、他のアドレスタイプよりも理論的な量子攻撃や類似の攻撃に対して脆弱なスクリプトタイプになります。理論的には、量子コンピュータやその他の技術によって、公開された公開鍵から直接秘密鍵を導き出し、資金を乗っ取ることができる。対照的に、P2PKHアドレス(今回の主な攻撃対象)とそれに続くアドレス形式は、公開鍵のハッシュ(つまり暗号難読化の結果)にコインをロックするため、元の公開鍵が公開されるのはアドレスがトークンを使用した後となる。したがって、攻撃者がこれらのアドレスを悪用するためには、被害者はこの仮想攻撃が発生する前に、トークンを消費し、消費アドレスを再利用していなければなりません。前述したように、ターゲット・アドレスの大半は資金を送金するようには見えないため、公開鍵が公開されることはなく、理論的にはP2PKアドレスよりも脆弱性は低い。

私たちの分析では、今回の活動でソロモン・ブラザーズのダストメッセージを受け取ったアドレスがP2PKタイプであったという証拠は見つかりませんでした。P2PK 出力ダスティング攻撃は、トークンを元の公開鍵に直接送信することで技術的には可能ですが、Solomon Brothers の顧客がそのような操作を行った形跡は見つかりませんでした。実際のところ、生のP2PKの使用はほとんど廃止されている。最新のビットコインソフトウェアはもはやこの形式をサポートしておらず、ウォレットも取引所のフロントエンドも、ユーザーが裸の公開鍵を受信アドレスとして貼り付けることを許可していない。Galaxy Researchは、中央集権型と分散型の両方のフロントエンドを介してP2PK出力にBTCを送信しようと試みましたが失敗し、最終的に、元のP2PK出力を含む部分的に署名されたビットコイン取引(PSBT)を手動で構築し、それを自律的にブロードキャストすることによってのみ、この結論を検証することができました。標準インターフェースは最新のアドレスフォーマットの使用を強制するため、この操作にはカスタムスクリプトの組み立てが必要である。この実験の難しさは、P2PKが完全に非推奨になったという事実を浮き彫りにしている。もしソロモンのクライアントが、技術的な悪用から非推奨のアドレスを保護することを目的としているのであれば、なぜ最も脆弱で、非推奨になる可能性が高いアドレスタイプ(P2PK)を無視し、その代わりに、より脆弱性の低いフォーマットにメッセージを送信したのだろうか?

9月2日の時点で、1,179,000 BTCがP2PKアドレスに保有されており、これは流通供給量の8.63%に相当し、最大供給量の8.18%に相当します。この膨大な量のBTCは、量子コンピューティングの実装に関して最も脆弱であると広く考えられていますが、私たちが見る限り、ソロモンのクライアントはそのようなアドレスに通知を送っていません。

これら2つの段階の攻撃の最も古い痕跡は、4月7日にさかのぼることができます。金銭取引は、ビットコインアドレスbc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99に到着しました。以下の分析が示すように、このアドレスは、非ソロモン活動とソロモン活動の間の中心的なハブとなる。このアドレスは、ダスト・アドレスの最も早い資金源として機能し、それ自体がダストを送信するアドレスとして機能し、OP_RETURNメッセージを送信した後、ほとんどのダスト・アドレスが残額をホームステッドするためのターゲット・アドレスとなる。本格的な運用が始まる前の6月24日、このアドレスは「これは80バイトのOP_RETURNテストメッセージです。翌日、このアドレスはさらに2つのOP_RETURNメッセージ「MESSAGE_1」と「MESSAGE_2」を受信した。これらのメッセージを合わせると、Dust Attackエンティティが大規模なキャンペーンに備えてビットコインのOP_RETURN機能をテストしていることがわかります。

最初のテストトランザクションは、キーアドレスbc1qgh3jg9pqrjyawwernal2u7kuhezrxelgp72z0tを明らかにしました。bc1qgh3jg9pqrjyawwernal2u7kuhezrxelgp72z0t - このアドレスは、手動で割り当てられた変更アドレスとして、bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99テストファンディングを通じて資金提供されます。bc1qfefxhstqphwx6rkkxwlup9uufahx0enwm2x5adの資金源アドレス(ソロモン以外の活動に参加し、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhに資金を提供する)になる。後者は、ダストアドレスに資金を供給し、2つのイベントを接続するもう1つの重要なアドレスである)、ソロモン以外のメッセージを送信する他の180のアドレスに資金を供給する。このように、bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99は、非ソロモンキャンペーンのアドレスに資金を提供し、ソロモン相関キャンペーンのアドレスのための直接の資金源として機能するという、ゲートウェイの役割を果たしています。66月30

密接に続いている。これらのテストトランザクションの直後、2つの通知を通じて、大量のダスティング活動の第一ラウンドの下地が明らかになりました:1)「放棄されていませんか?1)「放棄されていませんか?9月30日までに秘密鍵によるオンチェーン取引の証明を開始してください」、2)「法的通知:ウォレットとそのコンテンツを引き継ぎました」。これらのメッセージは6月25日に現れ、同じ4つのアドレスのランダムな組み合わせの間を流れ、完全なキャンペーンは6月30日のビットコインネットワークブロック903447と903448の間で展開された。6月25日の最初のトランザクションでは、bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99が中心的な役割を果たした。2)bc1qkq47hh2xv0ehvh44ec9z6pvy2856m5w66a3gw8(前日に資金を提供した)に「法的通知」メッセージを送り、3)同じアドレスから同じ「法的通知」メッセージを受け取った。その後、6月30日のキャンペーンはさらに90のアドレスに拡大され(両方のタイプのメッセージをカバー)、そのうち87のアドレスはその後ソロモン・ブラザーズ関連の通信を受け取ることになった。これらのメッセージを受け取ったアドレスのグループには、イベントへの参加によってキャンペーンへの関心が広まった古代クジラが含まれていた。言い換えれば、巨大なクジラに関連するアドレスは、6月30日の時点で早くも2種類の非ソロモン・ブラザーズ・メッセージを受け取っていたのである。

7月2日。6月30日の出来事に続き、ダストアタックがソロモン・ブラザーズに関連した最初のメッセージ「オーナーへのお知らせ......」を送信。これはこの月の3つの主要なソロモン・メッセージの最初のものとなった。以前の非ソロモン活動と同様に、bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99はテスト取引(ブロック高903659にあり、メインイベントからわずか15ブロックに位置していた)に登場した。重要なのは、このテストはbc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhアドレスから発信されたことで、1)6月30日の「放棄」メッセージの送信に使われた、2)6月30日の騒動に関与したアドレスから資金が提供された、という2つの特徴があります。さらに、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhは、bc1q2f60twvuftp50dz4hmjphyw9ntwaeyhpqul99アドレスと同じです。アドレスに資金を提供している。この重複は、2つのキャンペーンに直接的な相関関係があることを強く示唆している。

以前のメッセージ段階からアドレスを再利用したり、ソロモン活動に関与していないアドレスを通じてソロモン・ブラザーズ活動のテストに資金を提供したりすることは、運営上の過失かもしれません。これらの行為は、ソロモン以外のメッセージとソロモン・ブラザーズに関連したメッセージが、実際には同じ主体によって実行された協調的な連続行動であるという決定的な証拠を残しています。

さらに重要なことに、メッセージで提供されたリンクは、ハイフンではなくアンダースコアが含まれていることで無効になっている(ダストの実体は、ハイフンを挿入する際に誤ってシフトキーを押した可能性がある)。このページにアクセスしようとした人は、404エラーと「ファイルが見つかりません」というメッセージを受け取った。さらに、誤ったリンクを受け取った時点で合計106,602.06 BTCの残高を保有し、修正後のメッセージを受け取らなかったか、修正通知が送信される前にトークンを送金した20のアドレス(ダストエンティティによって管理されていた可能性のあるアドレスを除く)がありました。この区別は非常に重要である。Dust Entityが放棄されたとされるアドレスに対する法的権利を主張しようとした場合、この特定のアドレスグループは法的に通知されなかった可能性がある。このアドレスグループには、80,000 BTCのポジションを清算した古代の巨大クジラが含まれており、巨大クジラがメッセージを見たとしても、アクセス可能なウェブページは存在しないことを意味します。

7月4日の巨大クジラによるトークン転送は、ビットコインに脆弱性がある、あるいは少なくともP2PKHアドレスタイプにリスクがある、と主張する人たちがいて、広く懸念を呼び起こした。巨大クジラが今月中旬にトークンを投棄し始めたことで、議論は膿み続けた。この頃(7月9日)、Dust Attackの実体は、修正されたURLを含むメッセージを大規模に送信し始めた。その特定のURLを送信するキャンペーンは、主に2つの波に分かれていました:1つ目は7月9日、2つ目は7月13~14日で、それぞれの波のメッセージには更新されたリンクが含まれていましたが、わずかに異なる表現が使われていました。

最初の3つのメッセージのバッチと同様に、7月8日(修正されたメッセージの最初の波が送信される数時間前)には、2つの注目すべきテストトランザクションがありました。2つのテストは異なるブロックに送信され、1つ目は修正通知キャンペーンの本番開始の73ブロック前、2つ目は27ブロック前でした。

更新されたURLのみを受け取ったテスト取引は、1)不正にリンクされたメッセージの旧バージョンを含む取引から手動で更新された変更出力によって資金を供給され、2)それ自体が手動で挿入された変更出力を含むという2つの特徴を持っていたことは興味深い。bc1q2dskr0y97vzlpvkhr44tagdh906w48y6mu29mf(その後、ドイツ語のスペルミスが含まれている可能性のあるOP_RETURNメッセージによって残高がゼロになり、訳すと「私を妊娠してくれてありがとうございます。今、あなたは本当のお金で報われます」)。この資金取引は、「ウェブ訂正」メッセージ・キャンペーンが終了した5日後の7月8日に発生した(古いリンクは7月3日に最後に送信され、テストは7月8日に受信された)。このトランザクションには受信者アドレスbc1qmak4853pysqmqlvmdcs3hwpz928dqqc5v6gnzwも含まれており、このアドレスはその後リンクのみのテストトランザクションの受信者となった。このアドレスはまた、7月8日に "このウォレットは2025年10月に削除される "というOP_RETURNメッセージを受け取っており、Dust Attackの実験的なアドレスであることを示している。注目すべきことに、このアドレスは2023年11月28日に0.81162432 BTCで最初に資金提供され、そのほとんどは7月30日まで(Solomon Brothers Dustの送信者から複数のメッセージを受け取った後)完全に送金されませんでした。

誤ったリンクを受け取った1,940のアドレスの大半(1,919)は、訂正された通知も受け取っています(さらに285のアドレスは、元の誤ったリンクを受け取っていないにもかかわらず訂正された通知を受け取っており、これはダストを攻撃する側の操作ミスである可能性があります)。注目すべきことに、無効な所有者通知リンクを受信したが、修正通知が送信される前にトークンを転送したアドレスは、修正リンク通知を受信しませんでした。これは、dust攻撃エンティティが、元の通知を送信したアドレスを監視し、メッセージの配信が重複しないようにしていることを示唆しています (これは意図的な動きである可能性もありますし、対象となるアドレスに適用するフィルタが空白のアドレスや最近アクティブになったアドレスを除外しているという事実によるものかもしれません)。または最近アクティブになったアドレスを除外するという事実のためかもしれません)。

リンクが更新されたダスティング攻撃の第2ラウンドは、7月13日に開始され、「所有者への通知......」というメッセージ形式を使用しました。この攻撃ラウンドでは、明らかなテスト取引も行われました。bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99アドレスから、キャンペーン本体の開始(7月11日)の2日前に早くもメッセージが送信されました。このメッセージは合計3,204のアドレスに送信されたが、そのどれもがオリジナルのエラーリンクも「ウェブ修正」メッセージも受け取っていなかった。テスト取引の受信者を除いて、グループ内のすべてのアドレスは、リンクに関連付けられた期限(2025年10月10日)に基づく90日間の通知期間を完全に受け取っていませんでした。7月13日にダストを受け取ったアドレスには、メッセージを受け取ったアドレスの総数の約88.4%しか与えられていませんでした。のアドレスには約88.4日の通知期間しか与えられず、7月14日の受信者には約87.5日の通知期間しか与えられなかった(OP_RETURNトランザクションチェーン上の確認から数えて)。メッセージに添付された書面による通知では、受信者に少なくとも90日間の応答期間を与えるとされていたため、この詳細は非常に重要である。注目すべきは、メッセージを受信したアドレスのうち107アドレスが、受信行為以外の活動の兆候を示していないことである。これらのアドレスは、メッセージを受信したアドレスの数を増やすことで、脆弱なアドレスが多数存在するかのように錯覚させ、活動の規模を誇張するために使用された可能性がある。脆弱なアドレスが多数存在するかのような誤った印象を与えるために。

巨大なクジラによるトークンの移転は、7月25日までヘッドラインに載ったままだった。このタイムラインは、7月23日に送信されたソロモン・ブラザーズのメッセージの第3版(最終版)と一致した。メッセージには、"ウォレット所有者への法的通知:ウェブページをご覧ください...... "と書かれていた。これまでのパターンと同じように、アクティブ・サブジェクトが実行される前に、22のブロックで明らかなテスト取引が発生した。注目すべきは、このメッセージを受信した33,987のアドレスのうち、6月または7月以前に送信されたメッセージを受信したものはなかったことである。このメッセージは、受信者の数から見て最大のサイズであり、2回に分けて送信された。1回目は7月23日から24日の間に、2回目は7月28日から8月4日の間に送信された。7月23日から24日にかけては6,000通、7月29日から8月1日にかけては27,987通、そして8月4日には1通のメッセージが送信された。

法的通知メッセージとこれまでのすべてのメッセージとの主な違いは、対象アドレスの数が多いこと、キャンペーンの期間が長いこと、対象アドレスの平均残高が少ないことなどである。このメッセージは13日間で33,987のアドレスに送信されたが、これは次点のキャンペーンより2.17倍長く、受信者数も次点の6.28倍多い。さらに、このタイプのメッセージのターゲットとなったアドレスの平均残高(1.37BTC)は、他のタイプに比べて著しく少なかった。「オーナー通知」カテゴリーでは400.52BTC、「オーナー通知」カテゴリーでは980.52BTC、「放棄」と「引き継ぎ」の両方のメッセージターゲットでは8,400BTCだった。

このメッセージは、13日間で33,987のアドレスに送られた。left;">興味深いことに、この最終通知を受け取ったアドレスのうち4,990件には、OP_RETURNメッセージ以外の取引履歴がありませんでした。この現象は「オーナー通知」メッセージにも見られ、キャンペーンの規模を膨らませるために意図的に行われている可能性があります。

ダストを攻撃するエンティティは、各メッセージの活動を徐々に終了させるとき、次のようにします。が各メッセージ活動を徐々に終了するとき、残りの資金を自分のアドレスに戻して、特定のOP_RETURNメッセージセットの送信に使われたアドレスを空にします。場合によっては、特定のメッセージ・キャンペーンのアドレスを空にするトランザクショ ンが、同時に新しいアドレスに新しいメッセージを送信するための資金源になる。エンティティがこれらのジャンプを追加したのは、前のメッセージとの関連付けを隠蔽するためであり、ダストされたアドレスの所有者がブロック・ブラウザーを通じて異なるメッセージ・セット間の関連付けを容易に識別できないようにするためであると推測される。この解釈を裏付ける事実として、メッセージ送信に使用された3,738個のアドレスのうち3,734個は1種類のメッセージタイプのみを配信していたのに対し、複数のメッセージタイプに関与していた4個のアドレスはすべて見かけ上のテストトランザクションに出現していました。

アドレスbc1q2f60twvuftp50dz4hmjphyw9ntwaeyhpqul99は、マルチクラスシナリオの仲介役として機能し、近隣のメッセージ活動を持つアドレス間で資金を循環させるために使用されています。さらに、アドレスbc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhは、非ソロモン活動から最初のソロモン関連メッセージに残りの資金を再配置するためのゲートウェイアドレスとして機能します。アドレスの使用が完全に終了すると、清算操作によって回収された残りのBTCは、OP_RETURNメッセージに関連付けられていない新しいアドレスに送られます。一部のトランザクションは大規模でコストがかかり、1つのトランザクションで最大68.2kvb(キロボルトバイト)のデータを使用し、最大1,300ドルの手数料を支払う。

2つの具体的なアドレスが有力です。bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99 とbc1q2f60twvuwftp50dz4hmjjphyw9ntwaeyhpqul99とのソロモンに関連した活動の背後にある実体は、以前のソロモン以外の活動の操作者でもあった可能性が高い。bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh.初期のテストメッセージで予兆されていたように、最初の実験の先駆者となった同じアドレスが、非ソロモンとソロモンの活動をつなぐ重要な橋として再び登場します。

2つのキャンペーンの間の陰湿なつながりは、2つのアドレスが、1)ソロモンブランドのキャンペーンで互いにテスト的なダストアップを実行したらしい、2)それぞれが非ソロモンメッセージを含むトランザクションを少なくとも1回送信した、3)ソロモン連動キャンペーンで使用されたアドレスに共同出資している、という3つの特徴を持っているという事実から生じています。さらに、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhはbc1qfefxhstqphwx6rkkxwlup9uufahx0enwm2x5ad (これは順番に6月30日のメッセージセットのテストに使用された)によって資金提供された。bc1qgh3jg9pqrjyawwernal2u7kuhezrxelgp72z0t(これ自体、find-zero出力としてbc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99によって資金提供された)。

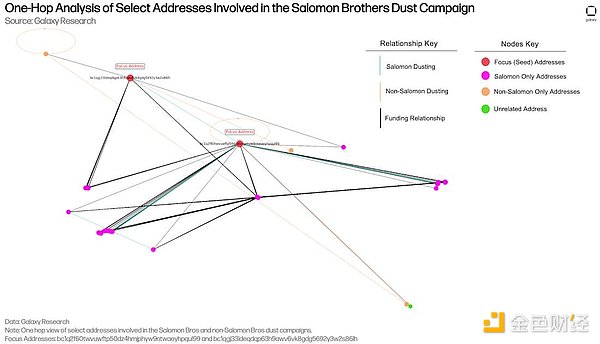

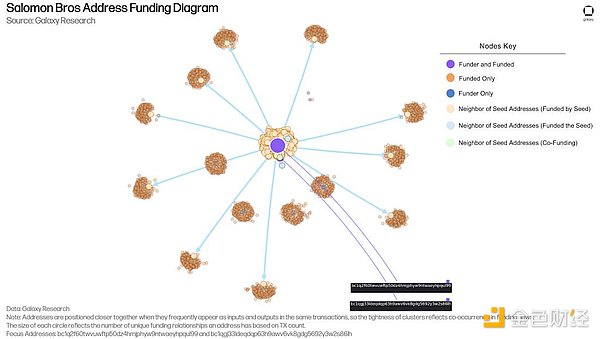

次の図は、シングルホップネットワーク分析によって作成されたマッピングの視覚化です。分析では、シードアドレス(「フォーカスアドレス」と表示)に直接接続されているすべてのアドレスをマッピングし、データソースには、ソロモン兄弟に関連する資金ストリーム、メッセージストリーム、および非ソロモンメッセージストリームの両方が含まれています。グラフ内のノードとエッジの配置は、鎌田-河合レイアウトアルゴリズムを使用して決定される。これは、より緊密に接続されたノードが互いに近づくように間隔を最適化し、可読性を高めるために線の交差を最小限に抑えるが、密集した領域ではノードが重なり、視覚的に数えにくくなる可能性がある。

2つの関係タイプを含みます:

黒の資金の流れ(線): アドレス間の資金提供トランザクション(例えば、アドレスXがアドレスYに資金を提供する)を表します。

オレンジとシアンの ダストアタック (ライン): ダストメッセージングを表します (例: アドレス A がアドレス B にダストアタックを実行する)。色は活動のタイプを区別します: シアンはソロモン関連の活動、オレンジは非ソロモン活動です。

また、あるアドレスがそれ自身に対してダストアタックを行うという自己言及的な関係は、分析において保存され、同じノードに戻るアークで表されています(グラフの焦点アドレスの1つによって示されています)。

可視化マッピングは、2つのシードアドレスがSolomon Brothers Linked Messagesキャンペーンを通じて直接つながっており、それぞれがSolomonキャンペーンに参加していないアドレスに対してダスティング攻撃を行っていることを示しています。また、両者ともソロモン・ブラザーズのキャンペーンで使用された後続のアドレスに資金を提供しており、資金の流れとダスティング攻撃の間に重複が生じている。特に注目すべきは、bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99が最初のメッセージで自分自身に対してダスティング攻撃を行っていたことで、チャートの真ん中に自己循環構造として示されています。

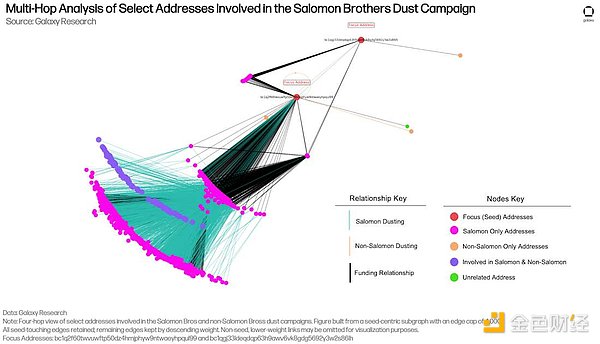

マクロ的に見ると、以下のようにはっきりと見ることができます:アドレス。bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99とbc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhは、ソロモンと非ソロモンの両方の活動でアクティブなアドレスに資金を提供しています。に資金を提供し、それらのアドレスにメッセージを送信している。アドレスbc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99は、ソロモン・ブラザーズのアクティブ・アドレスの資金調達準備において重要な役割を果たしており、750を超えるそのようなアドレスへの資金調達取引の入力アドレスとして機能している。下表は、このアドレスでの取引を通じて資金調達されたアドレスの幅広さと、これらのアドレスがソロモン・ブラザーズ関連の活動に関わる他のアドレスにどのように資金を供給しているかを示している。この2つの焦点となるアドレスは、同様にソロモン・ブラザーズのキャンペーンで最も初期のウォレットに最初の資金の流れを提供し、それらのウォレットの運営を可能にし、その後のキャンペーンの拡大を推進していることは注目に値します。

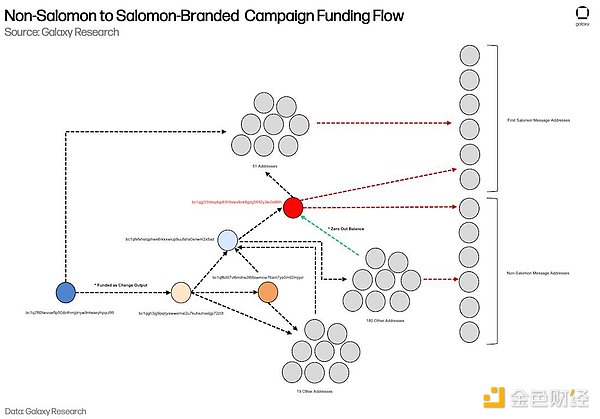

特に重要なのは、その後ソロモン・ブラザーズのキャンペーンを実行し、さらに資金を提供するために使用される51の出力アドレスに対して、2つのキャンペーンをつなぐ2つのアドレスから同時に資金が提供されるトランザクションの存在です。ソロモン以外のメッセージから回収された残りの資金は、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhを介してプールされ、このトランザクションで分配される。

下のグラフは、ソロモン・ブラザーズのメッセージング・キャンペーンで使用されたアドレスの資金調達における、これら2つのアドレスの重要性をさらに強調しています。従来の横に並んだグラフとは異なり、この視覚化は目に見えるリンクではなく、空間的な緊密さに依存しています。クラスターは、同じ資金取引における特定のアドレスの共起から形成されます。ビットコインの取引には複数のインプットとアウトプットが含まれることがあるため、このグラフは排他的な1対1の資金調達の関連性ではなく、資金調達の流れにおける共同参加の関係を捉えている。そのため、シードアドレスは、そのクラスタ内の各資金調達アドレスの一意の起点としてではなく、コアハブに参加していると解釈されるべきである。

この図からわかるように、ターゲットアドレスは資金クラスターの中核に位置し、ソロモン・ブラザーズのキャンペーンにおけるダストアタックアドレスのほとんどに直接または間接的に接触している。また、他のアドレス(二次的なハブとして機能する)に対する資金提供の共同参加者としても機能し、それぞれが資金提供先の独立したクラスターを放射状に広げている(中核となるクラスターを中心に構築されたハブ・アンド・スポーク構造によって強調されている)。このモデルは、対象アドレスがそれ自体で中心的な参加者であるだけでなく、他の影響力のある資金提供者とも密接にリンクしていることを強調し、ソロモン・ブラザーズのメッセージング資金提供ネットワークにおける重要な役割を強化している。

最後に、重要な資金の流れが2つの出来事の関連性を裏付けている。アドレスbc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhは、二重の役割を担っています。それは、非ソロモン・メッセージ・アドレスを送信するための資金が送られるアドレスであると同時に、ソロモン・リンク・メッセージ・アドレスの最初のラウンドを送信した資金の供給源でもあります。次の図は、この資金の流れを視覚化したもので、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhが非ソロモンとソロモンのブランディングキャンペーンをつなぐ役割を強調するために、前の複雑な図よりも簡略化されている。

この資金調達の流れの重要な部分は、bc1qfefxhstqphwx6rkkxwlup9uufahx0enwm2x5adが6月30日の16:00:35 BST(米国東部標準時)に181のアドレス(以下を含む)にリクエストを送ったときに始まった。bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh).これらの181のアドレスは、その後、ソロモン以外のメッセージの送信に使われる。非ソロモンメッセージが送信された後、これらのアドレスは、2025年6月30日21:23:02(最後の非ソロモンブランドメッセージが送信されてから約3時間後)に、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhに対して残額をゼロにした。bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhは、bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99と共同出資され、その後、第1ラウンドのソロモンキャンペーン(すなわち、不正確なリンクを含むキャンペーン)に使用された51のアドレスに送られた。これは、bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lhが2つのキャンペーン間の資金の流れを促進するゲートウェイハブであったことを示唆しています。

ダスト攻撃エンティティは、私たちがその制御下にないと特定した合計39,418の個別のアドレスにメッセージを送信しました。left;">攻撃者はいくつかのアドレスに複数のメッセージを送信したため、この統計は、オーバーレイ計算のために1つのメッセージを受信した時点での各別個のアドレスの最大残高を使用して計算されています。私たちがダスト攻撃エンティティ自体に属すると識別したすべてのアドレスは、この分析から除外されています。

ダスト攻撃キャンペーンの目的の1つは、結果としてユーザーがトークンを転送するかどうかを観察することです。では、ユーザーに行動を起こすよう促すことに成功した攻撃エンティティは、どの程度効果的だったのでしょうか?

66630 この2種類のメッセージは、94の別々のアドレスに一斉に送信され、そのうちの4つは、攻撃主体によって送信されたテストトランザクションとして特定されました。このキャンペーンとソロモンメッセージ送信の最初のラウンドの両方において、攻撃者のものではないと疑われるアドレスではトークンの転送が発生しなかったことから、6月30日のメッセージの成功率は0%であったことがわかります。 ソロモン兄弟のメッセージ分析: ソロモン・コネクション(Solomon Connection)。メッセージは3つのメッセージクラスが存在し、場合によっては同じアドレスの異なる組み合わせに送信されるため、分析がやや複雑になります。以下のデータは、メッセージタイプとダストアドレスのユニークな組み合わせを考慮して、ソロモン攻撃の成功率を分析したものです。 7月に送信された誤リンク2 7月に送信された誤リンク2

不正なリンクを含む最初のソロモンブランドのメッセージは、7月2日に1,939個々のアドレス(Dust Attack Entityによって管理されている可能性のあるアドレスを除く)に送信され、公称保有量は1,902,210.5となった。BTCを保有していた。このうち10のアドレスは、7月8日の訂正通知が送信される前に86,161.15 BTCを移管しました。この転送されたアドレスのバッチには、これらのアドレスの8つと80,009.44 BTCの転送資金をコントロールするAncient Giant Whaleが含まれています。このメッセージの成功率は、アドレスの数で0.52%、ダストBTCの値で4.53%でした。この統計は、ウォレットの所有者がメッセージを見て行動したと仮定していますが、その後の分析によると、少なくともいくつかの転送は偶発的なものであった可能性があります。

7Month9Dayvs.13

訂正されたリンクは、2つの別々のメッセージで送られた。もう1つのバッチは、まったく新しいアドレスに送られる。このようなメッセージの具体的な成功率を評価するためには、これら2種類のメッセージを区別することが重要です。

合計109のアドレス(既知のダスト攻撃アドレスを除く)が、訂正通知を受け取った後に55,161.62 BTCを送金し、その内訳は以下の通りです:

合計32のアドレスが訂正通知を受け取りました。42,510.35BTCを送金するアドレスは、訂正通知と元のソロモン通知の両方を受け取ったが、それ以前に対処していなかった。これらのアドレスは、合わせて1,795,607.63 BTC(1,918アドレスを含む)を保有しており、アドレス数別の成功率は以下の通りです。成功率は、アドレス数で1.67%、保有BTCの価値で2.37%であった。

合計8件のアドレスが2,714.12 BTCを送金しました。2,714.12 BTC修正通知のみを受け取り、元の通知を受け取らなかったアドレスから。これらのアドレスは合計118,489.25 BTCを保有しており(284アドレスを含む)、アドレス数による成功率は2.82%でした。アドレス数で2.82%、保有BTCの価値で2.29%であった。

合計で69アドレスが9,937.13 BTCを送金しました。strong>、真新しい通知オブジェクトとして修正されたリンクを受け取った。これらのアドレスは、合わせて251,606.54 BTC (3,203 アドレスを含む)を保有しており、アドレス数による成功率は2.15%、3.95%であった。しかし、これらのアドレスには、通知で約束された90日間の猶予期間(メッセージの受信は7月13~14日、期限は10月10日)が与えられなかった。不正確な通知期間により、これらのトークンは法的手段から保護されていた可能性があります。

全体として、この訂正されたリンクメッセージの成功率は、アドレス数で2.02%であり、BTCででした。値は2.55%です。"法的通知"

4に送られたメッセージ。「法的通知」メッセージの成功率を評価するのは比較的簡単です。33,986のうち、3アドレスが114.99 BTCを送金しました。(このアドレスグループの合計保有量は46,693.66 BTC)。成功率はアドレス数で0.009%、BTC価値で0.25%でした。このグループの中でトークンを送金している唯一のアドレスは、すべて残高がゼロになります。

Overall Impact:

ダストアタックキャンペーンの終了後、合計122がありました。122アドレスが累積的に141,437.76 BTC転送されました。ダストアタックされたアドレスの合計値を2,334,482.52 BTCと仮定すると、BTC残高で6.06%、アドレス数で0.31%の送金が発生したことになります。トークンを移転したが残高がゼロでないアドレスを除外した後、まだ2,188,604.9 BTC相当のダストアタック残高があります(流通供給量の10.98%に相当します)。および最大供給量の10.42%に相当)が送金されておらず、したがって、これらのニュースによって引き起こされる法的なフォローアップに直面する可能性があります。注:これらの値はオンチェーンでのトークンの動きのみをカウントしており、通知リンクフォームを通じてサロモン・ブラザーズに連絡した可能性のあるウォレットは含まれていません。

さらに、90日の猶予期間を完全に受け取らなかったアドレス、最初のエラー通知のみを受け取ったアドレス、および3年未満の休眠状態のアドレスを除外した場合(次のようになります)。Abandoned Property and Unclaimed Property legal context important period)、その場合、およそ1,920,124.4 BTCが、通知による潜在的な法的請求に直面する可能性があります。これは、流通供給量の9.64%に相当し、最大供給量(2,100万ピース)の9.14%に相当します。strong>である。

メッセージ受信後のトークン転送は単なる偶然かもしれない:

ダスティング攻撃を受けた後にトークンを転送しているアドレスのいくつかは、単なる偶然であり、ダスティング攻撃を受けた後にトークンを転送しているという証拠があります。は単なる偶然であり、その所有者はメッセージを見たことがないかもしれないという証拠があります。典型的な例は、アドレス16P6cMXdmiiZR5d4L5aa793HwWZ5MomMKuである:それは、ソロモンのメッセージを受信する80分前に1,219.99 BTCの準備を転送した。これは、Dust Attackエンティティが前もってアドレスバッチをコンパイルし、後でメッセージを送信した可能性を示唆している。過去数ヶ月間のチェーン上での全体的な活発な巨大クジラの活動という広い文脈は、これらのトークン転送が純粋に偶然であったという解釈をさらに裏付けています。

ソロモン・ブラザーズのウェブサイトの声明によると、クライアントは利他的な行動を実施している。同社は、"当社のクライアントは、暗号市場に悪影響を与えるような行動を意図的に取ることはありません "と述べており、"物理的に放棄されていないウォレットについては、いかなる利益も主張しません "と述べている。ソロモン氏は、クライアントが "ウォレットへのアクセスを失ったが、合法的な所有権を証明できる人を支援するためのキーレスウォレット回復基金 "を創設する意向もあると主張している。

ソロモン氏のクライアントは、敵対的な団体からネットワークを保護するために、放棄されたトークンを政府の規制に引き渡そうとしているだけの可能性がある(ネットワークの保護は、いくつかのコミュニケーションで明確に打ち出されている目標だ)。政府がこれらのトークンを売却した場合、トークンは市場に戻り、顧客が保護しようとしていると主張するエスクローの取り決めそのものに行き着く可能性がある。しかし顧客は、トークンが政府の監視下に置かれれば、悪意のあるエンティティは、たとえそうする能力があったとしても、トークンを攻撃しようとはしなくなると考えるかもしれない。

しかし、別の、より悲観的な読みも否定できない。

ソロモン・ブラザーズの公式声明は、連鎖通知の内容と矛盾している。同社の公式声明は、顧客の行動を利他的なものとして描写し、このキャンペーンはネットワークとトークンへのアクセスを失った保有者を保護するためのものだと強調している。しかし、これらの保証は、顧客が受信アドレスの「推定的所有権」を取得したと主張し、不作為は「すべての権利、権原、および利益の喪失」につながる可能性があると警告している通知自体の文言と調和させることは困難である。ソロモンは複雑なシグナルを送っている。最もアクセスしやすいコミュニケーションでは、顧客は慈悲深い保護者として描かれている。しかし、細かい活字では、顧客がアクセスできないかもしれないトークンの所有権を主張する権利が通知には留保されている(顧客が秘密鍵や量子コンピュータを所有していない限りは、どちらも可能性は極めて低いと思われる)。もし本当の目的が技術的脆弱性の脅威からネットワークを守ることであるなら、なぜ個人の所有権を主張するのだろうか?

ターゲットアドレスの特徴的な肖像。ソロモンが量子的リスクについて言及しているにもかかわらず、そのクライアントは最も脆弱なアドレスタイプ(P2PK)を回避し、代わりに6年近く休眠状態にあり、一度もトークンを送金したことのないP2PKHウォレットをターゲットとしました。

90日間の期限。

クライアントの正確な操作能力。前述したように、メッセージの背後にいるオペレーターは、ビットコインの技術的アーキテクチャと社会的ダイナミクスを深く理解しているようです(この通知は、ビットコインコミュニティにおける長年のニッチな話題であるネットワークの量子的脆弱性に言及しています)。技術的な能力と社会的な洞察力の組み合わせにより、クライアントは大規模なオンチェーンアクション(約4万アドレスへのメッセージ送信)の展開と、コミュニティの恐怖や社会的緊張を利用したメッセージ内容のフレームワークの両方を行う並外れた能力を得た。これにより、このキャンペーンは公共サービス広告というよりも、世論形成や休眠ホルダーへの圧力作戦となった。

行動テストモデル。クライアントは、一元的な通知配信方法を使用する代わりに、小規模に開始し、世間の注目が高まるにつれて、1ヶ月の間に運用を拡大し続けました。ビットコインのユーザーに迫り来る脅威を警告することが目的であった場合、リークするようなバッチで送信し、徐々に範囲を拡大する理由はありませんでした。効率的なアプローチとしては、1ヶ月の間ではなく、すべての通知を一度に送信することでした。

これらの要因を組み合わせると、ソロモンの顧客は、いわゆる「放棄された」トークンの所有権を主張するため、または国の管財人に強制するために、所有者不明または遺失物法に基づいて法的措置を取るつもりだと推測する人もいる。

全般的に、米国の財産法は「拾得物」という民間伝承的な原則をほとんど適用していません。拾得物」の原則は伝統的に有形動産にのみ適用され、政府に申告しなければならないBTCのような無形資産には適用されない。後者は政府に申告しなければならない。

所有者不明財産法は州によって異なりますが、一般的に、仮想通貨口座が法定期間休眠状態にある場合、「所有者」はまず「所有者」に連絡するためのデューデリジェンスを行わなければならないと規定しています。法定デューディリジェンス通知は通常、保有者が第一種郵便物(同意があれば電子メールも含む)を使って、その州の規定期間内(通常、申告の60~120日前)に所有者の最後に知られた住所に送付する。これに失敗した場合、保有者は州に対して資産を申告し、その後、州の保管に引き渡すことが法的に求められる。その後、州は元の所有者に代わって資金の保管者となり、所有者は責任を免れる。これにより、所有者またはその相続人は、財産の価値を取り戻すためにいつでも国に申請することができる。

デジタル資産を放棄財産法に組み込んでいる、または組み込もうとしている州の数は、ソロモンのクライアントの行動の道筋と、彼らが直面する可能性のある制限を明らかにするかもしれません。

OP_RETURNトランザクションを通じて放棄の電子通知を送信することは(利用できない住所や電子メールの代わりに)、いくつかの州レベルの米国の未回収財産法の精神に沿う可能性があります。の精神に沿うものかもしれない。とは?これらの法律は一貫して、「保有者」を「所有者」に対して財産を保有、引渡し、または支払う義務のある企業、法人、またはその他の法人と定義しています。所有者とは、放棄された疑いのある財産に対する法的権利を有する者と定義される。暗号通貨の文脈では、所有者のカテゴリーには、中央集権的な取引所、カストディアル・ウォレットやフィンテック・アプリ、適格なカストディアンや信託、暗号通貨を裏付けとするブローカーや投資プラットフォームなどが含まれる。このようなエンティティは、口座の非アクティブ、所有者情報(氏名や自宅住所など)の追跡、デューデリジェンスの実行、州政府への資金移動が可能である。自己ホスト型のウォレットの場合、資金にアクセスできるのはユーザーだけなので、これらのソリューションの開発者はユーザーの身元を追跡したり、所有者に代わって資金を送金したりする方法がありません。したがって、資産を報告したり移転したりする第三者は存在せず、対応する秘密鍵にアクセスできなければ資金を移動することもできない。保有者が所有者でもあり、使用中止の通知に応じることを拒否しても、トークンを独自に使用するのであれば、トークンが実際に失われたり使用中止されたりすることはありません。

引き取り手のない財産はどうなるのか?所有者が正当な注意を払って所有者を見つけられなかった場合、財産は国に引き渡されなければなりません。企業が財産を国に譲渡すると、国は所有者に代わって資金を無期限に保管する受託者として機能します。国は、株式や仮想通貨などの資産を現金に換金して管理することができる。元の所有者またはその相続人は、財産の価値を取り戻すためにいつでも国に申請することができる。

ある州の所有者不明財産法は、自動的に他の州にも適用されますか?いいえ。管轄権は、最高裁判所のテキサス州対ニュージャージー州の先取りルールによって支配されます:1)所有者の最終的に知られている住所の州に、2)住所が不明であるか、特定の財産の州所有権を規定していない場合は、所有者が登録されている州に。重要なのは、所有者が譲渡できるのは、その財産の種類が受領国の法令でカバーされている場合(「無形財産」特約や現金での清算を要求される場合もある)だけで、どちらの州でもカバーされていない場合、または法令で明示的に除外されている場合は、エスキャートの権利はない。より広く言えば、BTCは世界的な資産であり、unclaimed propertyの法令は地理的に限定された法律の産物であり、国際的な効力はありません。

その結果、ソロモンのクライアントの活動能力は、以下のように制限される可能性があります:

管轄権優先規則(所有者の最後に知られている住所が優先され、次に所有者の(登録地): OP_RETURN「猶予期間」は法定外の可能性が高く、それだけでは資金移動を強制することは難しい。通知された住所が標準的な休眠期間以上活動していなかったとしても、「保有者」が特定できな ければ、活動していないこと自体は報告義務を生じない。その後、資産が集中管理されたカストディアンに預けられた場合、カストディアンの記録に基づき、その時点から義務が発生するのが一般的ですが、州法によっては、事前の放棄や管轄権について事実上の争いが生じる可能性があります。

法定"保有者の有無(一元管理人)の有無。(集中管理型カストディアン)対セルフホストモデル(通常は保有者なし):通知はセルフホストアセットに対して法的拘束力を持たない可能性が高いが、その意図は将来の請求のための事実上の前提を作ることかもしれない。ダスティングされた攻撃アドレスのトークンがその後集中管理されたカストディアンに預けられた場合、ソロモンの顧客は事前通知を利用して権利を主張し、トークンの所有権をめぐる法的紛争に所有者とカストディアンを巻き込む可能性がある。

Territorial reach of the statute: BTCはグローバルな資産であり、米国のunclaimed property lawは国際的または州間の強制力がないため、適用範囲を最大化しようとすると、地域の法令がデジタル資産を公共財産として認めているかどうかを州ごと、国ごとに評価する必要があります。適用範囲を最大化しようとすれば、現地の法令がデジタル資産を公共財産として認めているかどうかを州ごと、国ごとに評価し、実行可能な法的枠組みが存在する場合にのみ権利を主張する必要がある。これらはすべて、OP_RETURN 通知が特定の司法管轄区において、特定の引き取り手のない財 産に関する法令によって法的に有効な連絡またはデュー・ディリジェンスの形式として認められ、トークンが所有者に代わ って移動できることを前提としています。これはさらに、保有者と所有者の両方がその管轄区域にいることを前提としています。この地理的なつながりがなければ、法律は適用されません。

Self-HostedBTCEnforcement Gap: 法的な問題はさておき、セルフホストトークンは、どのような状況でも対応する秘密鍵がなければ移動できません。仮にセルフホストトークンを復帰可能な財産として裁く法的手段が存在したとしても、秘密鍵へのアクセスなしに資金移転を強制することは不可能でしょう。裁判所はビットコインそのものの譲渡を強制することはできないが、(所有者が特定できる場合)既知の個人に対して秘密鍵の譲渡命令を出すことはできる。しかし、この救済措置は、特定可能で到達可能な個人の存在を前提としている。ほとんどの長期休眠アドレスや匿名アドレスの場合、そのようなつながりは存在しないため、トークンは事実上、裁判所命令の管轄外となる。歩道で拾って保管することができる財布とは異なり、ビットコインは対応する秘密鍵(または将来のある時点で量子コンピュータ)にアクセスすることなく「所有」することはできない。この枠組みを迂回し、放置されたウォレットをオンチェーン通知によって私有化しようとする試みは、秘密鍵にアクセスできない以上、前例がなく、法的にも疑わしいものです。

しかし、この法的なグレーゾーンは、顧客が認識する価値提案かもしれません。ダスティング攻撃によってオンチェーン通知の記録を作成することで、新たに導入された規制に基づいて新しいタイプの請求を開始し、「放棄された」トークンの所有権を取得しようと試みることができると考えるかもしれません。

最近の訴訟では、このような理論のもろさが浮き彫りになっています。Battle Born Investments, Inc. v. Department of Justice(バトルボーン・インベストメンツ社対司法省)において、連邦最高裁判所は、押収されたビットコイン・ウォレットの所有権に関する投機的な主張を退け、代わりに具体的な支配の証拠、つまり取引を行う能力や秘密鍵へのアクセスの証明を求めました。これになぞらえると、OP_RETURN通知だけでは、所有権を立証したり、所有者から権益を奪ったりすることはできそうにない。このような通知は、せいぜい投機的な請求にすぎず、既存の所有者不明財産制度が要求する法的強制力を欠いている。しかし、このような通知は、休眠状態の保有者が身元を確認するか、より法的拘束力のあるエスクローにトークンを譲渡するよう促し、自己選択を誘導するように設計されている可能性がある。

要するに、通知したからといってすぐに有効な請求が生まれる可能性は低いですが、その後エスクロー環境に移行することで、ソロモンのクライアントが権利を主張している法域で訴訟可能な事実パターンが生まれる可能性があります。

連鎖の詳細と法的要素の分析をすべて組み合わせると、ソロモン・ブラザーズのOP_RETURNによる埃をかぶった攻撃は、ソロモン・ブラザーズにとって、非常に危険なものであることがわかります。RETURNダストアップ攻撃は、単に純粋な行動実験と見なすべきではない。むしろ、チェーン上の通知の記録を確立し、潜在的な訴訟のための証拠を準備するための試みなのです。

しかし、初期のメッセージのリンク切れ、送信者自身が自称する基準による特定のアドレスへの通知が不十分である可能性、理論上攻撃を受けやすいタイプのアドレスを通知せずに技術的な攻撃からネットワークを保護すると主張すること、そして、unclaimed Property Act(未請求財産法)で義務付けられている期間よりも短い期間休止しているアドレスにメッセージを送信することなど、操作自体に明らかな矛盾がありました。所有者不明財産法

こうした失敗にもかかわらず、この作戦の実行者がビットコインネットワークを深く技術的に理解し、痕跡を隠し、多数のアドレスにメッセージを配信するための洗練された手段を取っていたことは明らかです。まだ多くの面で不可解ではあるが、このソロモン事件は、この謎のクライアントが最終的に試している可能性のある新しいタイプの法的理論を考えると、世界のビットコインと暗号コミュニティの継続的な注目に値する。10月10日と11月5日という、ソロモンのクライアントが設定した90日間の期限が切れる重要なタイムラインから目を離さないでください。

ドナルド・トランプやCoinbase CEOのブライアン・アームストロングのような重要人物が、暗号政策を推進するよう提唱しており、暗号業界はワシントンでも勢いを増している。Bakktの買収やSECの指導者交代の可能性など、トランプ氏の最近の動きは、米国政治における暗号の影響力拡大へのシフトを示唆している。

Anais

Anaisカトリック教会のアニメにインスパイアされたマスコットが、人気のミームコイン「Luce」の誕生に火をつけた。Bybitへの先物上場後、価格が大幅に高騰した後、わずか3週間前にローンチされたこのトークンは、暗号愛好家の間で急速に注目を集めている。

Catherine

Catherine口止め料事件におけるドナルド・トランプの判決は、法的申し立てと彼の大統領職のために、何年も遅れる可能性がある。彼の弁護団は免責を主張し、マンハッタン検事は政治的な挑戦にもかかわらず有罪判決を支持すべきだと主張している。

Weatherly

Weatherlyマイケル・セイラー氏は、12月10日の重要な投票に先立ち、マイクロソフトの取締役会にビットコイン投資戦略を提示する予定だ。この提案は、マイクロソフトがビットコインを潜在的な投資対象として検討することを示唆するもので、マイクロストラテジーがこの資産で成功を収めていることを引き合いに出している。

Anais

Anais米国議会の委員会は、AGI開発のためのマンハッタン計画的な取り組みを提案し、中国との競争が激化する中、国防長官に主要なAIプロジェクトを優先させるよう促している。

Kikyo

Kikyoロシアは電力不足を理由に、2024年12月からウクライナ占領地を含むエネルギー不足の地域での暗号マイニングを禁止する予定だ。政府はまた、新たな税法や国内暗号取引所の計画など、暗号規制の改定も進めている。

Weatherly

WeatherlyRedditのr/cryptocurrencyコミュニティは.MOONドメインを立ち上げ、ユーザーがデジタルIDを作成し、ブロックチェーンエコシステムに関与できるようにした。この動きはRedditの枠を超え、ユーザーが865以上のブロックチェーンアプリとやりとりし、暗号資産やNFTを安全に取り扱うことを可能にする。

Anais

AnaisBBCの調査により、ローガン・ポールが非公開の暗号ウォレット取引に関係していることが判明し、物議を醸している。彼にインタビューを試みたが、そっくりさんや演出された抗議によって妨害され、彼が計算された操作者なのか、それとも無意識の参加者なのか、疑問が残った。

Catherine

Catherine10月、Ronald SpektorがCoinbase Supportを装ったフィッシング詐欺で650万ドルを盗んだ。ZachXBTの調査により、追跡されていない資金や共犯者の可能性が明らかになり、被害者や内部関係者からの新たな手がかりに期待が寄せられている。しかし、現在のところ、その足取りは掴めていない。

Kikyo

KikyoOpenAIのCEOであるサム・アルトマンの2023年の給与は76,001ドルと控えめで、会社の成功から個人の富を切り離すという彼の信念に沿ったものだった。しかし、オープンAIは現在、指導者の交代とAIへの投資が拡大する中、営利モデルへの移行の可能性の一環として、彼に7%の株式を与えることを検討している。

Joy

Joy