<記事>

出典:Bitrace

2025年2月21日、暗号通貨取引所Bybitは大規模なセキュリティ侵害に見舞われ、同社のEther Cold Walletから約15億ドルの資産が盗まれた。この事件は、Poly Network(2021年、6億1,100万ドル)やRonin Network(2022年、6億2,000万ドル)といった過去の記録を上回り、ドルベースで暗号通貨史上最大の単独盗難事件であると考えられており、業界に打撃を与えました。

この記事の目的は、ハッキング事件とそのマネーロンダリングの手口について紹介し、今後数カ月の間にOTCコミュニティとCrypto決済会社を標的とした大規模な凍結の波が差し迫っていることを警告するという前提に立つことです。

盗難

Bybit Ben Zhou氏の説明とBitraceの初期調査によると、盗難のプロセスは以下の通りです:

攻撃の準備:ハッカーは事件の少なくとも3日前(つまり2月19日)に悪意のあるスマートコントラクトを展開しました(アドレス:0xbDd077f651EBe7f7b3cE16fe5F2b025BE2969516)を展開し、その後の攻撃の下地を作った。

マルチシグネチャシステムのハッキング:BybitのEther Cold Walletはマルチシグネチャメカニズムを使用しており、通常、トランザクションの実行には複数の承認された当事者からの署名が必要です。ハッカーたちはマルチシグネチャーのウォレットを管理するコンピューターに未知の手段で侵入し、おそらくなりすましのインターフェースかマルウェアを使ったのでしょう。

偽装された取引:2月21日、Bybitは日々の取引のためにコールドウォレットからホットウォレットにETHを送金する予定でした。ハッカーはこのタイミングを利用し、取引インターフェースを通常操作のように偽装し、署名者に一見正当な取引を確認するよう誘導しました。しかし、署名が実際に実行するのは、コールドウォレットのスマートコントラクトのロジックを変更するコマンドです。

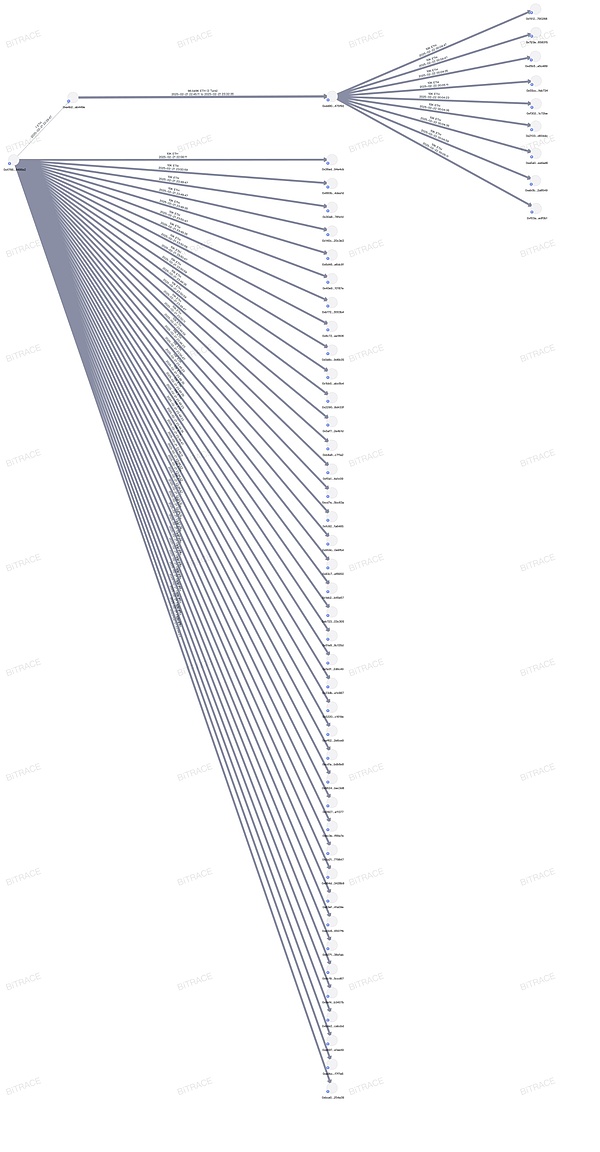

資金移動:命令が有効になった後、ハッカーはすぐにコールドウォレットを掌握し、当時約15億ドルの価値があったETHとETH誓約クレデンシャルを不明なアドレス(初期追跡アドレス:0x47666Fab8bd0Ac7003bce3f5C3585383F09486E2).その後、資金は複数のウォレットに分散され、マネーロンダリングが始まった。

マネーロンダリングの手法

資金のロンダリングは、大まかに2つのフェーズに分けることができます:

最初のフェーズは初期の資金分割フェーズで、攻撃者はETH誓約クレデンシャルトークンを、凍結される可能性のあるステーブルコインの代わりにETHトークンに素早く交換し、その後、ETH厳密分割を下位レベルのアドレスに転送します。アドレスに転送します。

15,000mETHをETHに変換しようとした攻撃者の試みが止められたのはこの段階であり、業界はこの損失を回復していきました。

第2段階はマネーロンダリングです。攻撃者はすでに獲得したETHを、Chainflip、Thorchain、Uniswap、eXchなどを含む中央集権型または分散型の業界インフラを通じて送金します。プロトコルの一部は資金交換に使用され、他のプロトコルはチェーン間の資金移動に使用されています。

現在までに、盗まれた大量の資金が、送金用にBTC、DOGE、SOLなどのレイヤー1トークンと交換され、さらにmemecoinが発行されたり、資金難読化のために取引所のアドレスに資金が送金されたりしています。

Bitraceは盗まれた資金に関連するアドレスを監視・追跡しており、この脅威情報はBitraceProとDetrustに同時にプッシュされ、ユーザーが盗まれた資金を不用意に受け取らないようにします。

前例分析

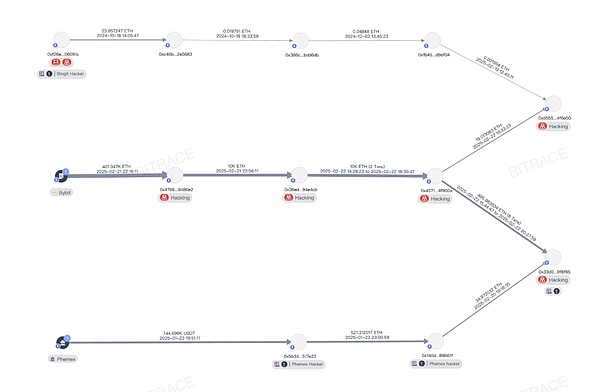

資金リンクの0x457を分析すると、このアドレスは2024年10月のBingX取引所の盗難と2025年1月のPhemex取引所の盗難に関連しており、3つの攻撃すべての背後に同じエンティティがいたことを示唆しています。

その高度に産業化されたマネーロンダリングや攻撃手法と相まって、一部のブロックチェーンセキュリティの専門家は、この事件を以下のように非難しています。Lazarusは、Crypto業界の組織やインフラに対して複数のサイバー攻撃を仕掛け、数年にわたって数十億ドル相当の暗号通貨を違法に押収してきた悪名高いハッカー集団です。

凍結危機

Bitraceは、過去数年にわたる調査の過程で、この組織が、マネーロンダリングのために認可されていない業界インフラを利用することに加え、ダンピング目的のために中央集権化されたプラットフォームを広範に利用していることを発見し、これが、盗まれた資金を意図的または不注意に受け取っていた多数の取引所ユーザーアカウントに直接風穴を開けることにつながりました。OTCの加盟店や決済プロバイダーは、TIDEによってビジネスアドレスが凍結されました。

2024年には、日本の暗号通貨取引所DMMがLazarusに攻撃され、最大6億ドル相当のビットコインが不正送金されました。攻撃者の1人は、東南アジアの暗号通貨決済プロバイダーであるHuionePayに資金を橋渡しし、その結果、後者のホットウォレットのアドレスはTIDEによって凍結され、2900万ドル相当以上がロックされ、送金できなくなりました。

2023年には、Poloniexがラザロと疑われるグループによって攻撃され、1億ドル相当以上の資金が不正送金されました。これらの資金の一部はOTC取引を通じて洗浄され、その結果、多数のOTCトレーダーがビジネスアドレスを凍結されたり、ビジネス資金を保持するために使用されていた取引所口座が凍結されたりして、彼らのビジネス活動に大きな影響を与えました。

まとめ

頻発するハッキング攻撃は、私たちの業界に莫大な損失をもたらし、その後のマネーロンダリング活動によって、さらに多くの個人や組織の住所が汚染されました。これらの罪のない人々や潜在的な被害者は、自分たちが影響を受けないように、ビジネス活動におけるこれらの脅威となる資金に注意を払うことがさらに重要です。

これはまた、Crypto AMLの認識とKYT手続きを真剣に行う時が来たという警鐘でもあります。

Kikyo

Kikyo

Kikyo

Kikyo Alex

Alex Kikyo

Kikyo Alex

Alex Kikyo

Kikyo Alex

Alex Kikyo

Kikyo Hui Xin

Hui Xin Hui Xin

Hui Xin Alex

Alex