ヨハン・ユン、アーロン・ウッド著、トン・デン、ゴールデンファイナンス編集

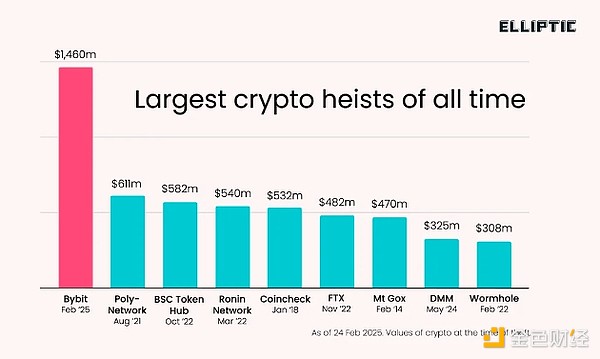

Bybitに対する14億ドルのハッキングは、暗号通貨史上最大規模であっただけでなく、業界の危機管理スキルの大きな試練でもあり、FTXの大失敗以来、業界がどれだけ成熟したかを浮き彫りにしました。

2月21日、北朝鮮のLazarus Groupによる14億ドル相当のイーサリアムと関連トークンの盗難は、当初は暗号通貨界全体に激震を走らせましたが、業界がBybitの背後に結集して影響力を管理したため、すぐに収束しました。

この攻撃がどのように展開し、Bybitがどのように対応し、盗まれた資金がどこに流れたのかを見てみましょう。

2月21日:Bybitがハッキングされる

Bybitのハッキングはチェーン探偵ZachXBTによって最初に発見され、ハッキングに関連するアドレスをブラックリストに載せるようプラットフォームや取引所に警告しました。

その後まもなく、Bybitの共同設立者兼CEOのBen Zhou氏が侵入を確認し、侵入に関する最新情報と情報を提供し始めました。

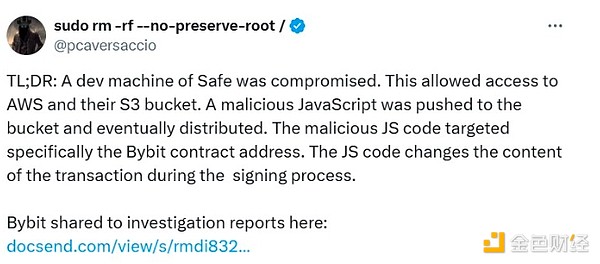

Chainalysisによる事後分析では、当初、Lazarusは取引所の資金にアクセスするためにフィッシング攻撃を行ったとしていましたが、その後、分析結果は更新され、ハッカーはBybitのシステムを侵害したのではなく、Safe開発者のコンピュータを制御したと報告されました。

攻撃者は、攻撃時に11億4000万ドル相当だった約40万1000ETHを、仲介ウォレットのネットワークを通じて「経路変更」することに成功しました。

.

.

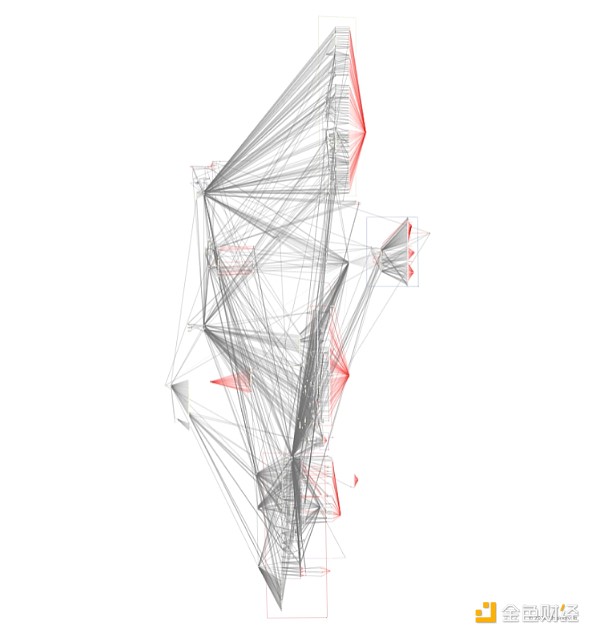

ハッカーたちは、ウォレット、取引所、クロスチェーン転送の複雑なネットワークを利用してお金を隠しています。Credit: Chainalysis

February 21: Bybit Assures Wallets Are Safe, Ethena Solvent

Bybit 取引所は、残りのウォレットは安全であるとユーザーを安心させるために迅速に対応し、侵害を確認した後、次のように発表しました。数分後、同取引所は「他のすべてのBybitコールドウォレットは完全に安全なままである」と発表しました。すべての顧客資金は安全であり、当社の業務は中断することなく通常通り継続しています。"

顧客の引き出しはハッキングの数時間後にも行われており、周氏はQ&Aセッションで、取引所はそれまでに引き出し要求の70%を承認し処理したと述べた。

非中央集権的な金融プラットフォームEthenaは、その収益安定コインであるUSDeはハッキング後も支払能力があるとユーザーに伝えた。同プラットフォームは、Bybit上の金融デリバティブに3000万ドルのエクスポージャーがあったと報告されていますが、準備基金を通じて損失を補填することができました。

2月22日:暗号通貨業界はBybitに手を差し伸べ、ハッカーはブラックリスト入り

多くの暗号通貨取引所がBybitを助けるために手を差し伸べました。 BitgetのCEOであるGracy Chen氏は、彼女の取引所がBybitに約40ドルを貸したと発表しました。取引所はBybitに約4万ETH(当時約9500万ドル)を貸したことを発表しました。

Crypto.comのKris Marszalek CEOは、同社のセキュリティチームに支援を指示すると述べた。

他の取引所や組織もハッキングに関連する資金の凍結を開始し、TetherのCEOであるPaolo Ardoino氏は、同社がハッキングに関連して18万1000USDtを凍結したとXに投稿し、Polygonの最高情報セキュリティ責任者であるMudit Gupta氏は、Mantleチームがハッカーから約4300万USDtを回収したと述べています。4,300万米ドルをハッカーから取り戻したと述べている。

Zhou氏はXに感謝の言葉を投稿し、Bitget、Galaxy Digital、TON Foundation、Tetherなど、Bybitに協力した有名な暗号企業について言及した。

Bybit はまた、回収した資金の最大10%に報いる報奨金プログラムも発表しており、その賞金は総額1400億ドルにも上ります。億ドルにのぼります。

2月22日:引き出しが実行され、Lazarusは資金を送金

事件後、ユーザーの引き出しにより、取引所の総資産価値は53億ドル以上減少しました。

撤退が相次いだにもかかわらず、取引所は遅延はあったものの、撤退リクエストを受け付け続け、Bybitの独立準備金認証監査人であるHackenは、準備金が負債を上回っていることを確認しました。

一方、ブロックチェーンの痕跡を見ると、Lazarusは資金を仲介ウォレットに分割し続け、資金の動きをさらに難解にしています。

例えば、ブロックチェーン分析会社のLookonchainによると、Lazarusは3000万ドル近くに相当する1万ETHをBybit Exploiter 54というウォレットに送金し、資金洗浄を始めたという。

ブロックチェーンセキュリティ企業のEllipticは、"盗まれた資産の量が膨大なため、これは難しいかもしれないが"、ブロックチェーン取引間のリンクを隠すサービスであるコインミキサーに資金が送金された可能性が高いと書いています。

February 23: eXch, Bybit Continue to Recover Funds as Blacklists Grow

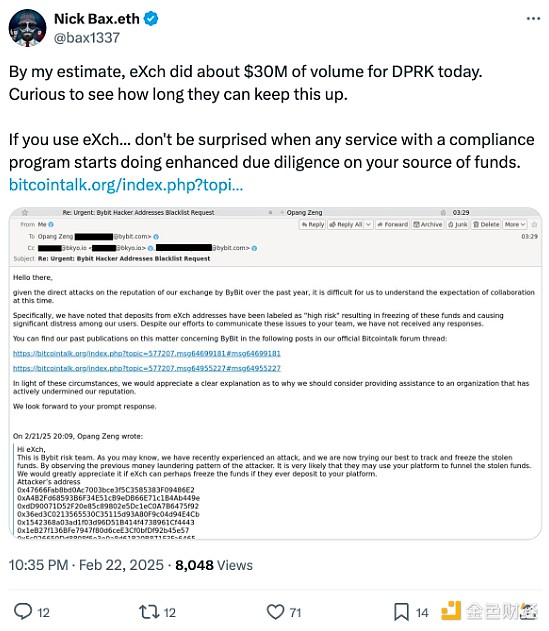

Blockchain AnalystのZachXBT氏とNick Bax氏は、ハッカーが「顧客を知る」サービスではない暗号通貨取引所eXchで資金を回収できたと主張しています。ZachXBTとNick Baxの両氏は、ハッカーが顧客を把握していない暗号通貨取引所eXchで資金洗浄できたと主張している。ZachXBTは、eXchが3500万ドルを洗浄し、その後誤って34ETHを別の取引所のホットウォレットに送ったと主張している。

EXchは北朝鮮への資金洗浄を否定しましたが、「ByBitハッキングからの資金のごく一部」を扱ったことは認めました。

eXchは、資金は「私たちのアドレス0xf1da173228fcf015f43f3ea15abbb51f0d8f1123に行き着いた!".

事件に関与したウォレットを特定するために、Bybitはブラックリストに載ったウォレットのアプリケーションプログラミングインターフェース(API)を公開しました。同取引所は、このツールはホワイトハットのハッカーが前述の報奨金プログラムを実施するのに役立つだろうと述べています。

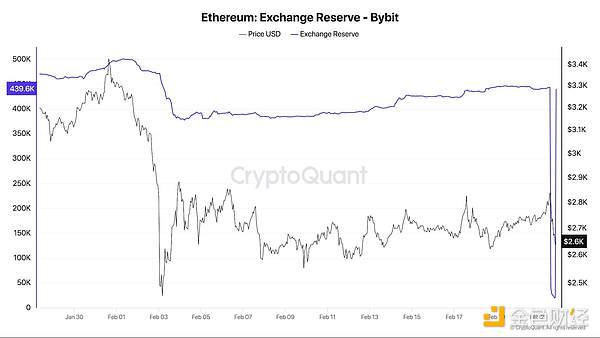

Bybitはまた、主に事件後の店頭取引でのスポット購入によって、イーサリアムの準備高をハッキング前の半分近くまで回復させることに成功しましたが、他の取引所からの貸し出しイーサリアムも含まれています。

February 24: Lazarus Appears on DEX, Bybit Fills ETH Gap

Blockchain sleuths are continued to monitor the flow of funds related to Lazarus.

Bybitから盗まれたETHの一部を受け取ったウォレットは、Sky Protocol、Uniswap、OKX DEXとやりとりしていたと報告されています。取引プラットフォームのLMKによると、ハッカーは少なくとも364万ドルを交換することができたという。

USDTやUSDCのような他の安定コインとは異なり、Daiは凍結されることはありません。

Zhou氏は、Bybitが「ETHギャップを完全にカバーした」、つまりハッキングで失われた14億ドルのイーサを交換したと発表しました。彼の発表に続いて、サードパーティによるプルーフ・オブ・リザーブのレポートが発表されました。

Bybitはハッキング前のレベルまでイーサを回復させました。Credit: Darkfost

25 February: The Battle for Lazarus

Bybit は専用のウェブサイトを立ち上げ、回復の努力を公表しています。Lazarusグループに対抗して団結するよう暗号通貨コミュニティに呼びかけながら、それを促進するために。このサイトでは、協力を申し出ている人々と、協力を拒否しているとされる人々を区別している。

9,500万ドル近くがeXch.に送金されたと報告されています。出典:LazarusBounty

報告書は、盗まれた資金の凍結に協力した個人や団体を強調しています。報告書は、盗まれた資金の凍結に協力した個人と団体に焦点を当て、内部告発者と資金を凍結した団体で均等に分配される10%の報奨金を授与している。

報告書はまた、eXchが援助を拒否した唯一のプラットフォームであることを指摘し、1,061件の報告を無視したとしています。

2/26: FBIがLazarusとSafeの侵入報告を確認

米国連邦捜査局(FBI)は、北朝鮮のハッカーがBybitエクスプロイト攻撃を行ったという広く報道されている疑いを確認し、そのハッカーとして以下の組織を挙げました。

米国連邦捜査局(FBI)は、北朝鮮のハッカーがBybitエクスプロイト攻撃を行ったという広く報道されている疑惑を確認しました。

FBIは公共サービス発表の中で、ノード運営者、取引所、ブリッジなどの民間セクターに対し、Lazarusに関連するアドレスからの取引をブロックするよう促しました。

FBIは、Lazarusに関連するアドレスからの取引をブロックするよう呼びかけました。

FBIはハッキングに関連する51の疑わしいブロックチェーンアドレスを特定し、サイバーセキュリティ企業Ellipticは11,000以上の仲介者を特定しました。

一方、ハッキング後の調査では、盗まれたSafeWalletの認証情報は、以前報道されたBybitのインフラではなく、脆弱性の悪用につながったことが判明しました。

February 27: THORChain Volume Explodes

Security firm TRM Labsは、報道によると、Bybitのハッカーが資金洗浄したスピードは「特に懸念される」と呼びました。2月26日の時点で、ハッカーたちは仲介ウォレット、暗号通貨取引所、クロスチェーンブリッジ、DEXを通じて4億ドル以上を送金したと報告されています。 TRMはまた、盗まれた収益のほとんどがビットコインと交換されたこと、これはLazarusとよく関連する手口であるとも指摘しています。換金されたビットコインのほとんどは、まだ元の場所に保管されている。

一方、Arkham Intelligenceは、Lazarusが問題のあるクロスチェーンプロトコルTHORChain経由でビットコインに変換するために、少なくとも2億4,000万ドルのETHを送金しており、その変換総額は48時間以内に10億ドル以上に急増したことを発見しました。

THORChainの開発元であるPlutoは、北朝鮮のハッキングに関連する取引をブロックする投票が覆った後、直ちにプロジェクトから撤退すると発表しました。一方、Lookonchainは、ハッカーが盗まれた資金の54%を洗浄したと報告しています。

Bybitのハッキングが暗号通貨に意味するもの

Bybitは失った準備金を完全に回復できたかもしれませんが、この事件はブロックチェーン業界とハッカーへの対応方法について、より大きな疑問を投げかけています。

イーサ開発者のティム・ベイコ氏は、イーサリアムネットワークをロールバックしてBybitに返金するよう求める声を即座に退けました。同氏は、今回のハッキングはこれまでの事件とは根本的に異なるとし、「イーサの相互接続性とオンチェーン<>オフチェーンの経済取引の決済が、今日これを厄介な問題にしている」と付け加えた。

Bybitの侵害による落ち込みは、Lazarusグループがブロックチェーンベースの資金移動でより効率的になったことを示唆しており、TRM Labsの調査員は、北朝鮮の暗号インフラが改善されたか、地下金融ネットワークが不正資金を吸収する能力が高まったことを示しているのではないかと疑っています。

ブロックチェーンプラットフォームに封じ込められた価値が増え続けるにつれ、攻撃の巧妙さも増しています。この業界は、北朝鮮の国家ハッカーの主要な標的であり続けており、彼らはその収入を武器プログラムの資金源にしていると伝えられています。

Jixu

Jixu

Jixu

Jixu Aaron

Aaron Catherine

Catherine Hui Xin

Hui Xin Aaron

Aaron Davin

Davin Davin

Davin Brian

Brian Hui Xin

Hui Xin Jasper

Jasper