من الممكن تغيير النظام. إن الحكومة التي نعتبرها جديرة بالثقة اليوم قد لا تكون جديرة بالثقة غداً. من هم في السلطة اليوم قد يتعرضون للاضطهاد غداً. إن وكالة الشرطة التي تحافظ اليوم على معايير لا تشوبها شائبة من الاحترام واللياقة قد تتدهور بعد عشر سنوات إلى كل أنواع القسوة المبهجة. من وجهة نظر الفرد، إذا سُرقت بياناته، فإنه لا يستطيع التنبؤ بما إذا كان سيتم إساءة استخدامها في المستقبل وكيف سيتم ذلك. الطريقة الأكثر أمانًا للتعامل مع كميات كبيرة من البيانات هي جمع أقل قدر ممكن من البيانات مركزيًا منذ البداية. يجب أن يحتفظ المستخدمون أنفسهم بالبيانات إلى أقصى حد ممكن، ويجب استخدام التشفير لتجميع الإحصائيات المفيدة دون المساس بالخصوصية الشخصية. إن الحجة القائلة بأن الحكومة يجب أن تكون قادرة على الحصول على أي معلومات بموجب مذكرة لأن هذه هي الطريقة التي كانت تسير بها الأمور دائمًا تتجاهل نقطة رئيسية: تاريخيًا، كانت كمية المعلومات التي تم الحصول عليها بموجب مذكرة أقل بكثير مما هي عليه اليوم، أو حتى أقل مما يمكن الحصول عليه إذا تم اعتماد أشد إجراءات حماية الخصوصية على الإنترنت صرامة على مستوى العالم. في القرن التاسع عشر، كان الشخص العادي يجري محادثة واحدة فقط، ولم يسجلها أحد على الإطلاق. ولذلك فإن الذعر الأخلاقي الناجم عن "خصوصية المعلومات" يتعارض تماما مع القوانين التاريخية: فالمحادثات العادية، وحتى المعاملات المالية، كانت خاصة تماما وغير مشروطة، وهو ما كان القاعدة التاريخية لآلاف السنين. محادثة عادية في عام 1950. لم يقم أحد غير الأشخاص المشاركين في المحادثة وقت حدوثها بتسجيل المحادثة أو مراقبتها أو "اعتراضها بشكل قانوني" أو تحليلها باستخدام الذكاء الاصطناعي أو مشاهدتها بأي طريقة أخرى في أي وقت.

وهناك سبب مهم آخر لتقليل جمع البيانات المركزية وهو أن جزءاً كبيراً من الاتصالات والتفاعلات الاقتصادية العالمية هي دولية بطبيعتها. إذا كان الجميع في نفس البلد، فيمكن على الأقل القول بأن "الحكومة" يجب أن يكون لديها حق الوصول إلى البيانات المتعلقة بتفاعلاتهم. ولكن ماذا لو كان الناس في بلدان مختلفة؟ بالطبع، من حيث المبدأ، يمكنك محاولة التوصل إلى مخطط "دماغ مجري" يربط بيانات الجميع بكيان مسؤول عن الوصول القانوني إليهم - على الرغم من أنه حتى في هذه الحالة، سيتعين عليك التعامل مع الكثير من الحالات الهامشية التي تنطوي على بيانات العديد من الأشخاص. ولكن حتى لو كان بإمكانك القيام بذلك، فهذه ليست النتيجة الافتراضية الواقعية. النتيجة الافتراضية في العالم الحقيقي للثغرات الحكومية هي أن البيانات تصبح مركزية في عدد قليل من السلطات القضائية المركزية، التي تمتلك بيانات الجميع لأنها تتحكم في التطبيقات - وهو ما يمثل في الأساس هيمنة تكنولوجية عالمية. إن Strong Privacy هو البديل الأكثر استقرارًا على الإطلاق.

الخصوصية هي النظام

منذ أكثر من قرن من الزمان، أدرك الناس أن العنصر التقني الرئيسي للعمل الفعال للأنظمة الديمقراطية هو التصويت السري: لا أحد يعرف من صوتت له، وحتى إذا كنت تريد حقًا إثبات ذلك، فلن تتمكن من إثبات ذلك لأي شخص من صوتت له. إذا لم يكن التصويت السري هو الوضع الافتراضي، فإن الناخبين يصبحون عرضة لجميع أنواع الحوافز العرضية للتأثير على طريقة تصويتهم: الرشاوى، والوعود بمكافآت بأثر رجعي، والضغوط الاجتماعية، والتهديدات، وما إلى ذلك. تُظهر حجة رياضية بسيطة أن هذا النوع من الحوافز الجانبية يُقوّض الديمقراطية تمامًا: ففي انتخابات يشارك فيها عددٌ من الأشخاص (N)، يكون احتمال تأثيرك على النتيجة حوالي 1/N فقط، لذا فإن أي اعتبارٍ لمرشحٍ أفضل أو أسوأ سيُقسّم على (N). في الوقت نفسه، تؤثر عليك "الألعاب الجانبية" (مثل رشوة الناخبين، والإكراه، والضغط الاجتماعي) مباشرةً بناءً على كيفية تصويتك (بدلاً من الاعتماد على نتيجة التصويت الإجمالية)، لذا فهي لا تُقسّم على (N). لذا، ما لم تُضبط الألعاب الجانبية بصرامة، فإنها ستطغى تلقائيًا على اللعبة بأكملها، وتُطغى على أي اعتبارٍ لسياسات المرشحين الأفضل فعليًا. وهذا لا ينطبق فقط على الديمقراطية على المستوى الوطني. من الناحية النظرية، ينطبق هذا على أي مشكلة تتعلق بالوكيل الرئيسي في الأعمال أو الحكومة:

يقرر القضاة كيفية الفصل في القضايا

يقرر المسؤولون الحكوميون الشركات التي تمنح العقود أو المنح

يقرر مسؤولو الهجرة ما إذا كانوا سيصدرون التأشيرات أم يرفضونها

يقرر موظفو شركات وسائل التواصل الاجتماعي كيفية فرض سياسات تعديل المحتوى

يشارك موظفو الشركة في القرارات التجارية (على سبيل المثال، الموردين الذين يجب الشراء منهم)

المشكلة الأساسية في جميع الحالات هي نفسها: إذا تصرف الوكلاء بأمانة، فإنهم يحصلون فقط على جزء صغير من الفائدة من أفعالهم للكيان الذي يمثلونه؛ إذا اتبعوا بعض الحوافز الجانبية، فإنهم يحصدون الفائدة الكاملة. وحتى اليوم، ما زلنا في حاجة إلى قدر كبير من حسن النية الأخلاقية لضمان عدم ابتلاع مؤسساتنا بالكامل في دوامة فوضوية من الألعاب الجانبية المتبادلة. إذا ضعفت الخصوصية أكثر، فإن هذه الألعاب الجانبية ستصبح أكثر قوة، وقد تصبح النية الأخلاقية المطلوبة للحفاظ على عمل المجتمع مرتفعة بشكل غير واقعي.

هل يمكن إعادة تصميم الأنظمة الاجتماعية لتجنب هذه المشكلة؟ لسوء الحظ، فإن نظرية اللعبة تجعل من المستحيل تقريباً تحقيق هذا (باستثناء واحد: الدكتاتورية الكاملة). إن إصدارات نظرية اللعبة التي تركز على الاختيار الفردي - أي التي تفترض أن كل لاعب يتخذ القرارات بشكل مستقل ولا تسمح بإمكانية عمل مجموعات متعددة من الوكلاء معًا من أجل منفعة مشتركة - تمنح مصممي الآليات قدرًا كبيرًا من الحرية في "تصميم" اللعبة لتحقيق مجموعة متنوعة من النتائج المحددة. في الواقع، هناك أدلة رياضية تظهر أن أي لعبة يجب أن يكون لها توازن ناش مستقر واحد على الأقل، مما يجعل تحليل مثل هذه الألعاب سهلاً. ولكن في نسخة نظرية الألعاب التي تسمح بإمكانية التعاون الائتلافي (أي "التواطؤ")، أي نظرية الألعاب التعاونية، يمكننا أن نظهر أن هناك عددا كبيرا من الألعاب (تسمى "النواة") التي ليس لها أي نتائج مستقرة. في مثل هذه اللعبة، بغض النظر عن الوضع الحالي، سيكون هناك دائمًا بعض التحالفات التي يمكن أن تستفيد منه. إذا أخذنا الرياضيات على محمل الجد، فإننا نصل إلى استنتاج مفاده أن الطريقة الوحيدة لبناء بنية اجتماعية مستقرة هي وضع بعض القيود على مقدار التنسيق الذي يمكن أن يحدث بين المشاركين - مما يعني درجة عالية من الخصوصية (بما في ذلك إمكانية الإنكار). إذا لم تأخذ الرياضيات على محمل الجد في حد ذاتها، يكفي أن تلاحظ العالم الحقيقي، أو على الأقل تفكر في الشكل الذي قد تبدو عليه بعض مواقف الوكيل الرئيسي المذكورة أعلاه إذا سيطرت عليها ألعاب الحافة، للوصول إلى نفس النتيجة.

لاحظ أن هذا يثير جدالاً آخر حول سبب كون الأبواب الخلفية الحكومية محفوفة بالمخاطر. لو كان لدى الجميع قدرة غير محدودة على التنسيق مع الآخرين في كل شيء، فإن النتيجة ستكون الفوضى. ولكن إذا كان عدد قليل فقط من الناس قادرين على القيام بذلك لأنهم يتمتعون بإمكانية الوصول إلى المعلومات، فإن النتيجة هي أنهم يسيطرون. إن امتلاك حزب سياسي لباب خلفي للاتصالات الخاصة بحزب آخر قد يعني بسهولة نهاية جدوى النظام المتعدد الأحزاب.

وهناك مثال مهم آخر للنظام الاجتماعي الذي يعتمد على الحد من التواطؤ من أجل تحقيق وظيفته، وهو النشاط الفكري والثقافي. إن المشاركة في الأنشطة المعرفية والثقافية تشكل في الأساس منفعة عامة مدفوعة بدوافع ذاتية: ومن الصعب إيجاد حوافز خارجية لتقديم مساهمة إيجابية للمجتمع، وذلك على وجه التحديد لأن الأنشطة المعرفية والثقافية هي في حد ذاتها، إلى حد ما، نشاط يحدد السلوكيات الإيجابية في المجتمع. وبإمكاننا أن نبتكر بعض التقريبات من الحوافز التجارية والاجتماعية التي تشير إلى الاتجاه الصحيح، ولكنها تحتاج أيضاً إلى أن تُستكمل بجرعة قوية من التحفيز الداخلي. ولكن هذا يعني أيضًا أن مثل هذه الأنشطة معرضة بشدة لاختلال التوازن في الدوافع الخارجية، وخاصة الألعاب الهامشية مثل الضغط الاجتماعي والإكراه. وللحد من تأثير هذه الحوافز الخارجية غير المتوازنة، تصبح الخصوصية ضرورية مرة أخرى.

الخصوصية هي التقدم

تخيل عالماً حيث لا يوجد تشفير بالمفتاح العام أو بالمفتاح المتماثل على الإطلاق. في هذا العالم، أصبح إرسال الرسائل بشكل آمن عبر مسافات طويلة أكثر صعوبة بطبيعته - ليس مستحيلاً، بل صعباً للغاية. وسوف يؤدي هذا إلى انخفاض كبير في التعاون الدولي، ونتيجة لذلك، سيظل المزيد من التعاون يتم من خلال قنوات غير متصلة بالإنترنت وجهاً لوجه. وهذا من شأنه أن يجعل العالم أكثر فقراً وأقل مساواة. أعتقد أن هذا هو بالضبط المكان الذي نحن فيه اليوم، بالنسبة لعالم مستقبلي افتراضي، حيث يتم استخدام أشكال أقوى من التشفير على نطاق واسع - وخاصة التشفير القابل للبرمجة، إلى جانب الأمان الكامل الأقوى والتحقق الرسمي لإعطائنا ضمانًا قويًا بأنه يتم استخدامه بشكل صحيح.

بروتوكول الإله المصري: ثلاثة هياكل قوية ومتعددة الاستخدامات تسمح لنا بالحوسبة على البيانات مع الحفاظ على خصوصيتها تمامًا.

الرعاية الصحية هي مثال جيد. إذا تحدثت إلى أي شخص عمل في مجال طول العمر، أو مكافحة الأوبئة، أو غير ذلك من المجالات الصحية على مدى العقد الماضي، فسوف يخبرك بالإجماع أن مستقبل العلاج والوقاية سيكون شخصيًا، وأن الاستجابات الفعالة تعتمد بشكل كبير على البيانات عالية الجودة، سواء الشخصية أو البيئية. إن حماية الأشخاص من الأمراض المحمولة جواً بشكل فعال تتطلب فهم المناطق التي تتمتع بجودة هواء أعلى أو أقل، وكذلك الأماكن التي تتواجد فيها مسببات الأمراض في أوقات محددة. توفر جميع عيادات طول العمر الأكثر تقدمًا نصائح وخطط علاج مخصصة بناءً على البيانات المتعلقة بجسمك وتفضيلاتك الغذائية ونمط حياتك. ومع ذلك، فإن كل هذه الأمور تشكل أيضًا مخاطر ضخمة تتعلق بالخصوصية. أنا شخصيا أعرف حادثة قامت فيها شركة بتزويد أحد موظفيها بجهاز مراقبة الهواء الذي جمع بيانات كافية لتحديد متى كان الموظف يمارس نشاطا جنسيا. ولأسباب مماثلة، أتوقع أن الكثير من البيانات الأكثر قيمة لن يتم جمعها بشكل افتراضي، وذلك على وجه التحديد لأن الناس يخشون مخاطر الخصوصية. وحتى عندما يتم جمع البيانات بالفعل، فإنها لا تتم مشاركتها على نطاق واسع أو إتاحتها للباحثين في أغلب الأحيان ــ ويرجع ذلك جزئيا إلى أسباب تجارية، ولكن في كثير من الأحيان أيضا بسبب مخاوف تتعلق بالخصوصية. ويتكرر نفس النمط في مناطق أخرى. تحتوي المستندات التي نكتبها، والرسائل التي نرسلها عبر التطبيقات المختلفة، وسلوكياتنا المختلفة على وسائل التواصل الاجتماعي على ثروة من المعلومات عن أنفسنا، والتي يمكن استخدامها للتنبؤ وتوفير ما نحتاجه في حياتنا اليومية بشكل أكثر فعالية. بالإضافة إلى ذلك، هناك ثروة من المعلومات حول كيفية تفاعلنا مع بيئتنا المادية والتي لا علاقة لها بالرعاية الصحية. واليوم، نفتقر إلى الأدوات اللازمة لتسخير هذه المعلومات بفعالية دون خلق كابوس مروع فيما يتصل بالخصوصية. ولكن في المستقبل، قد نحصل على هذه الأدوات.

إن أفضل طريقة لمواجهة هذه التحديات هي استخدام التشفير القوي، الذي يسمح لنا بجني فوائد مشاركة البيانات دون العواقب السلبية. في عصر الذكاء الاصطناعي، ستصبح الحاجة إلى الوصول إلى البيانات، بما في ذلك البيانات الشخصية، أكثر أهمية، حيث أن القدرة على تدريب وتشغيل التوائم الرقمية محليًا، وتمكينهم من اتخاذ القرارات نيابة عنا بناءً على تقريبات عالية الدقة لتفضيلاتنا، سوف تضيف قيمة هائلة. وفي نهاية المطاف، سوف يتضمن هذا أيضًا استخدام تكنولوجيا واجهة الدماغ والحاسوب (BCI) لقراءة المدخلات ذات النطاق الترددي العالي من أدمغتنا. ولكي نتجنب أن نصل إلى هيمنة عالمية شديدة المركزية، يتعين علينا أن نجد السبل لتحقيق ذلك مع احترام الخصوصية. التشفير القابل للبرمجة هو الحل الأكثر موثوقية.

جهاز مراقبة جودة الهواء AirValent الخاص بي. تخيل جهازًا يجمع بيانات جودة الهواء، وينشر إحصائيات مجمعة على خريطة بيانات مفتوحة، ويكافئك على تقديم بياناتك - كل ذلك باستخدام تشفير قابل للبرمجة لتجنب الكشف عن بيانات موقعك الشخصي والتحقق من صحة البيانات.

الخصوصية يمكن أن تعزز التقدم في مجال الضمان الاجتماعي

إن تقنيات التشفير القابلة للبرمجة مثل إثباتات المعرفة الصفرية قوية للغاية لأنها تشبه مكعبات ليغو في تدفق المعلومات. إنها توفر تحكمًا دقيقًا في من يرى أي معلومات، والأهم من ذلك، ما هي المعلومات التي يمكن عرضها. على سبيل المثال، أستطيع أن أثبت أنني أحمل جواز سفر كنديًا يظهر أنني أكبر من 18 عامًا دون الكشف عن أي معلومات شخصية أخرى.

هذا يجعل كل أنواع التركيبات المثيرة للاهتمام ممكنة. يمكنني أن أعطيك بعض الأمثلة:

إثبات عدم معرفة الشخصية:أثبت أنك شخص فريد (من خلال أشكال مختلفة من الهوية: جواز السفر، والبيانات الحيوية، والهوية القائمة على الرسوم البيانية الاجتماعية اللامركزية) دون الكشف عن أي معلومات هوية أخرى. يمكن استخدام هذا لإثبات أنك لست روبوتًا، وحالات استخدام مختلفة لـ "الحد الأقصى N للشخص الواحد"، وما إلى ذلك، مع الحفاظ الكامل على الخصوصية دون الكشف عن عدم انتهاك القواعد.

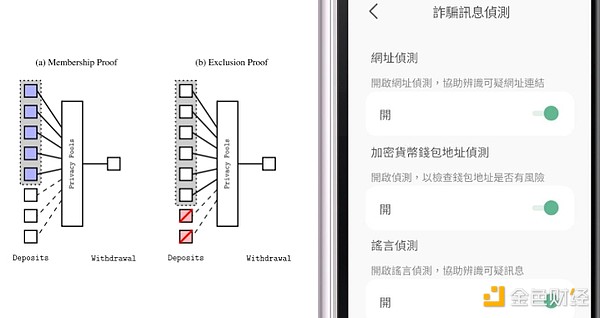

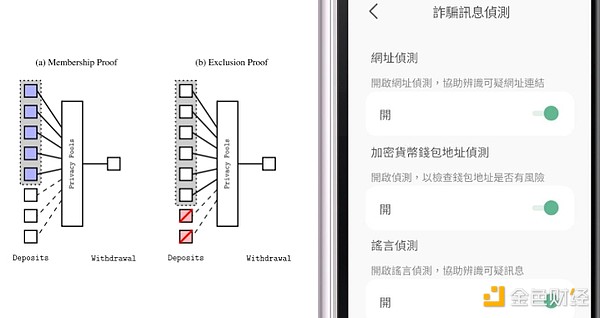

مجموعات الخصوصية هي حل للخصوصية المالية يستبعد الجهات السيئة التي لا تمتلك أبوابًا خلفية. عند الإنفاق، يمكن للمستخدمين إثبات أن أصل عملاتهم المعدنية ليس مدرجًا في قائمة عامة للاختراقات والسرقات؛ لا يستطيع سوى المتسللين واللصوص أنفسهم إنشاء مثل هذه الأدلة، وبالتالي لا يمكنهم الاختباء. يستخدم Railgun وprivacypools.com هذا النهج حاليًا.

الفحص الاحتيالي على الجهاز:لا يعتمد هذا على أدلة المعرفة الصفرية (ZKP)، ولكن يبدو أنه يقع ضمن هذه الفئة. بإمكانك استخدام المرشحات المضمنة في جهازك، بما في ذلك LLM، للتحقق من الرسائل الواردة وتحديد الرسائل المزيفة والاحتيالية المحتملة تلقائيًا. إذا تم إجراء ذلك على الجهاز، فلن يؤدي ذلك إلى المساس بخصوصية المستخدم ويمكن القيام به بطريقة مصرح بها للمستخدم، مما يمنح كل مستخدم خيار الاشتراك في المرشحات.

إثبات الأصل المادي:باستخدام تقنية blockchain وإثباتات المعرفة الصفرية معًا، من الممكن تتبع السمات المختلفة لعنصر ما عبر سلسلة التصنيع الخاصة به. وقد يسمح هذا، على سبيل المثال، بتسعير التأثيرات الخارجية البيئية دون الكشف علناً عن سلسلة التوريد.

اليسار: مخطط تخطيطي لمجموعة الخصوصية. يمين: تطبيق Message Checker، حيث يمكن للمستخدمين اختيار تشغيل أو إيقاف تشغيل مرشحات متعددة، من الأعلى إلى الأسفل: فحص عنوان URL، فحص عنوان العملة المشفرة، فحص الشائعات

الخصوصية والذكاء الاصطناعي

أعلن ChatGPT مؤخرًا أنه سيبدأ في تغذية محادثاتك السابقة إلى الذكاء الاصطناعي كسياق لمحادثاتك المستقبلية. من المؤكد أن هذا الاتجاه سوف يتجه في هذا الاتجاه: إن قدرة الذكاء الاصطناعي على مراجعة محادثاتك السابقة والحصول على رؤى منها أمر مفيد بشكل أساسي. في المستقبل القريب، قد نشهد تطوير منتجات الذكاء الاصطناعي التي تغزو الخصوصية بشكل أعمق: حيث تقوم بجمع أنماط تصفح الإنترنت وسجلات البريد الإلكتروني والدردشة والبيانات الحيوية والمزيد بشكل سلبي.

من الناحية النظرية، بياناتك خاصة بك. ولكن في الممارسة العملية، لا يبدو أن هذا هو الحال دائمًا:

واو! يوجد خطأ في ChatGPT حيث يقوم بدفع الأسئلة التي يطرحها الآخرون إلي! يعتبر هذا انتهاكًا خطيرًا للخصوصية. لقد طرحت سؤالاً، وحصلت على خطأ، ثم "إعادة المحاولة" أدت إلى توليد سؤال آخر لم أكن لأطرحه أبدًا.

من المحتمل تمامًا أن آلية حماية الخصوصية كانت تعمل بشكل جيد، وفي هذه الحالة كانت الذكاء الاصطناعي تعاني من الهلوسة وتجيب على سؤال لم يسأله بروس أبدًا. ولكن لا يمكن التحقق من ذلك في الوقت الحالي. وبالمثل، لا توجد وسيلة للتأكد من ما إذا كانت محادثاتنا قد استخدمت للتدريب. كل هذا مثير للقلق العميق. والأمر الأكثر إثارة للقلق هو حالات استخدام الذكاء الاصطناعي في المراقبة الصريحة، والتي تجمع وتحلل بيانات المستخدمين (المادية والرقمية) على نطاق واسع، دون موافقتهم. وتساعد تقنية التعرف على الوجه بالفعل الأنظمة الاستبدادية في قمع المعارضة السياسية على نطاق واسع. ولكن الأمر الأكثر إثارة للقلق هو أن الحدود النهائية لجمع البيانات وتحليلها بواسطة الذكاء الاصطناعي هي: العقل البشري. من الناحية النظرية، تمتلك تقنية واجهة الدماغ والحاسوب القدرة المذهلة على تعزيز الإمكانات البشرية. خذ على سبيل المثال قصة نولاند أربو، أول مريض لشركة نيورالينك في العام الماضي:

لقد أعطى الجهاز التجريبي أربو، الذي يبلغ الآن من العمر 30 عامًا، شعورًا بالاستقلال. في الماضي، كان يتعين على شخص ما أن يحمله في وضع مستقيم لاستخدام عصا الفم. إذا سقطت عصا الفم، يجب على شخص ما مساعدته في التقاطها. ولا يستطيع استخدامه لفترة طويلة، وإلا فإنه سوف يصاب بالقروح. وباستخدام جهاز Neuralink، أصبح لديه سيطرة شبه كاملة على الكمبيوتر. يمكنه تصفح الويب ولعب ألعاب الكمبيوتر في أي وقت. وقالت شركة نيورالينك إنها سجلت رقماً قياسياً في استخدام البشر لواجهة الدماغ والحاسوب (BCI) للتحكم في المؤشر.

أصبحت هذه الأجهزة اليوم قوية بما يكفي لمساعدة المصابين والمرضى. في المستقبل، سوف تكون هذه الأجهزة قوية بما يكفي لإعطاء الأشخاص الأصحاء تمامًا الفرصة للتعاون مع أجهزة الكمبيوتر والتواصل عن بعد مع بعضهم البعض بكفاءة لا يمكننا تخيلها (!!). لكن في الواقع، فإن تفسير إشارات الدماغ وجعل هذا النوع من التواصل ممكناً يتطلب الذكاء الاصطناعي.

ومن الممكن أن يؤدي الجمع بين هذه الاتجاهات بطبيعة الحال إلى مستقبل مظلم نرى فيه عملاء السيليكون الفائقين يلتهمون ويحللون معلومات الجميع، بما في ذلك ما يكتبونه، وما يفعلونه، وكيف يفكرون. ولكن هناك أيضًا مستقبل أكثر إشراقًا: مستقبل يمكننا فيه التمتع بفوائد هذه التقنيات مع حماية خصوصيتنا.

يمكن تحقيق ذلك من خلال الجمع بين عدة تقنيات:

تشغيل العمليات الحسابية محليًا قدر الإمكان - العديد من المهام (على سبيل المثال، تحليل الصور الأساسي، والترجمة، والنسخ، وتحليل الموجات الدماغية الأساسية لواجهات الدماغ والحاسوب) بسيطة بما يكفي ليتم إجراؤها بالكامل على العمليات الحسابية التي يتم تشغيلها محليًا. في الواقع، فإن تشغيل العمليات الحسابية محليًا له مزايا من حيث تقليل زمن الوصول وتحسين القدرة على التحقق. إذا كان من الممكن القيام بشيء محليًا، فيجب القيام به محليًا. يتضمن ذلك الحسابات التي تنطوي على خطوات وسيطة مختلفة مثل الوصول إلى الإنترنت وتسجيل الدخول إلى حسابات وسائل التواصل الاجتماعي وما إلى ذلك.

استخدام التشفير لجعل العمليات الحسابية عن بعد خاصة تمامًا - يمكن استخدام التشفير المتماثل بالكامل (FHE) لإجراء العمليات الحسابية للذكاء الاصطناعي عن بُعد دون السماح للخادم البعيد برؤية البيانات أو النتائج. تاريخيًا، كانت FHE مكلفة للغاية، ولكن (i) كفاءتها تحسنت بسرعة مؤخرًا، و(ii) LLM هي شكل فريد من أشكال الحوسبة المنظمة بشكل مقارب لجميع العمليات الخطية تقريبًا، مما يجعلها مناسبة تمامًا لتنفيذات FHE فائقة الكفاءة. من الممكن إنجاز العمليات الحسابية التي تتضمن بيانات خاصة بأطراف متعددة باستخدام الحوسبة متعددة الأطراف؛ يمكن التعامل مع القضية المشتركة بين الطرفين بكفاءة عالية باستخدام تقنيات مثل الدوائر الغامضة.

استخدام التحقق من الأجهزة لتوسيع نطاق الضمانات إلى العالم المادي — يمكننا أن نصر على أن الأجهزة التي يمكنها قراءة أفكارنا (سواء من داخل جماجمنا أو خارجها) يجب أن تكون مفتوحة وقابلة للتحقق، واستخدام تقنيات مثل IRIS للتحقق من ذلك. يمكننا أن نفعل هذا في مجالات أخرى أيضًا: على سبيل المثال، يمكننا تثبيت كاميرات أمنية يمكنها حفظ وإرسال تدفقات الفيديو فقط عندما يحددها برنامج LLM المحلي باعتبارها حالة عنف جسدي أو حالة طوارئ طبية، وحذفها في جميع الحالات الأخرى، واستخدام IRIS لإجراء فحوص عشوائية يقودها المجتمع للتحقق من تنفيذ الكاميرات بشكل صحيح.

المستقبل غير المكتمل

في عام 2008، كتب الفيلسوف الليبرالي ديفيد فريدمان كتابًا بعنوان "المستقبل غير الكامل". وفي هذا الكتاب، يحدد التغييرات التي من المرجح أن تجلبها التقنيات الجديدة إلى المجتمع، ولكن ليست كلها جيدة له (أو لنا). في أحد أقسام الكتاب، يصف مستقبلاً محتملاً حيث سيكون هناك تفاعل معقد بين الخصوصية والمراقبة، مع نمو الخصوصية الرقمية الذي يعوض النمو في المراقبة في العالم الحقيقي: "ليس هناك معنى في استخدام تشفير قوي على بريدي الإلكتروني إذا كان هناك بعوضة فيديو تقف على الحائط تراقبني أثناء الكتابة. لذلك، فإن حماية الخصوصية القوية في مجتمع شفاف تتطلب طريقة ما لحماية الواجهة بين جسدي المادي والفضاء الإلكتروني... أحد الحلول منخفضة التقنية هو الكتابة تحت غطاء محرك السيارة. أحد الحلول التكنولوجية المتقدمة هو إنشاء نوع من الاتصال بين العقل والآلة لا يمر عبر الأصابع - أو أي قناة مرئية لمراقب خارجي. 24

يتجلى الصراع بين الشفافية في الفضاء الحقيقي والخصوصية في الفضاء الإلكتروني أيضًا في الاتجاه الآخر... يقوم جهاز المساعد الرقمي الشخصي الخاص بي بتشفير معلوماتي باستخدام مفتاحك العام وينقلها إلى جهاز المساعد الرقمي الشخصي الخاص بك، والذي يقوم بفك تشفير المعلومات ويعرضها من خلال نظارات الواقع الافتراضي الخاصة بك. ولضمان عدم تمكن أي شيء من قراءة النظارات من فوق كتفك، بدلاً من عرض الصورة على الشاشة، تقوم النظارات بكتابتها على شبكية العين باستخدام ليزر صغير. إذا كنت محظوظًا، فإن الجزء الداخلي من عينك لا يزال مساحة خاصة.

قد نعيش في نهاية المطاف في عالم حيث تكون حركات أجسادنا عامة تمامًا ومعاملات معلوماتنا خاصة تمامًا. فهو يحتوي على بعض الميزات الجذابة. لا يزال بإمكان المواطنين العاديين الاستفادة من الخصوصية القوية للعثور على القاتل، ولكن تكلفة استئجار قاتل قد تكون خارج نطاق قدراتهم، لأنه في عالم شفاف بدرجة كافية، سيتم حل جميع جرائم القتل. كل قاتل يذهب مباشرة إلى السجن بعد الانتهاء من المهمة.

كيف تتفاعل هذه التقنيات مع معالجة البيانات؟ من ناحية أخرى، تجعل تكنولوجيا معالجة البيانات الحديثة المجتمع الشفاف تهديدًا - فبدون تكنولوجيا معالجة البيانات، سيكون من غير المجدي حتى لو قمت بتسجيل كل ما يحدث في العالم، لأنه لا يمكن لأحد العثور على الشريط الذي يبلغ طوله ست بوصات الذي يريده بين ملايين الأميال من الأشرطة المنتجة كل يوم. ومن ناحية أخرى، توفر التقنيات التي تدعم الخصوصية القوية إمكانية إعادة ترسيخ الخصوصية حتى في عالم يتمتع بتكنولوجيا معالجة البيانات الحديثة حيث لا يمكنك فعل أي شيء من خلال حماية معلومات معاملاتك من الوصول إليها من قبل أي شخص. ربما يكون هذا العالم هو الأفضل بين كل العوالم الممكنة: إذا سارت الأمور على ما يرام، فسوف نرى مستقبلاً به قدر ضئيل من العنف الجسدي، ولكن في الوقت نفسه يتم الحفاظ على حرياتنا على الإنترنت وضمان الأداء الأساسي للعمليات السياسية والمدنية والثقافية والفكرية في المجتمع، والتي يعتمد استمرار عملها على قيود معينة على الشفافية الكاملة للمعلومات.

حتى لو لم يكن هذا الحل مثاليًا، فهو أفضل بكثير من النسخة التي يتم فيها تقليص الخصوصية المادية والرقمية إلى الصفر، بما في ذلك في النهاية خصوصية أفكارنا. بحلول منتصف الخمسينيات من القرن الحادي والعشرين، سوف نرى تعليقات تزعم أنه من غير الواقعي بالتأكيد أن نتوقع أن نكون قادرين على التفكير دون اعتراض قانوني. وتضمنت الردود على هذه المقالات روابط لحادثة وقعت مؤخرا حيث تم استغلال برنامج الماجستير في القانون التابع لشركة ذكاء اصطناعي لتسريب الحوارات الداخلية الخاصة لـ 30 مليون شخص على مدار عام إلى الإنترنت بالكامل. لقد اعتمد المجتمع دائمًا على التوازن بين الخصوصية والشفافية. وأنا أيضًا أؤيد فرض قيود على الخصوصية في ظروف معينة. ولإعطاء مثال مختلف تماما عن الحجج المعتادة التي يطرحها الناس في هذا المجال، فأنا أؤيد تحرك الحكومة الأميركية لحظر بنود عدم المنافسة في العقود ليس في المقام الأول لأنها تؤثر بشكل مباشر على الموظفين، ولكن لأنها يمكن أن تجبر الشركات على جعل بعض المعرفة الضمنية الخاصة بها مفتوحة المصدر. إن إجبار الشركات على أن تكون أكثر انفتاحًا مما تريد أن تكون هو تقييد للخصوصية - ولكنني أعتقد أنه تقييد للفائدة الصافية. ولكن من منظور كلي، فإن الخطر الأكثر إلحاحا الذي قد تشكله التكنولوجيا في المستقبل القريب هو أن الخصوصية سوف تقترب من مستويات تاريخية منخفضة، وبطريقة غير متساوية إلى حد كبير، مع حصول الأفراد الأقوى والدول الأقوى على إمكانية الوصول إلى كميات هائلة من البيانات عن الجميع، في حين لا يرى أي شخص آخر أي شيء تقريبا. لذلك، إن دعم الخصوصية للجميع وجعل الأدوات اللازمة مفتوحة المصدر وعالمية وموثوقة وآمنة هو أحد التحديات الكبرى في عصرنا.

Weatherly

Weatherly