المصدر: insights4.vc، إعداد: شو، جينسي فاينانس

يمثل عام 2025 نقطة تحول في خصوصية العملات المشفرة، إذ سيحولها من ميزة متخصصة إلى مطلب أساسي للتمويل عبر البلوك تشين. وقد تفوقت الأصول التي تركز على الخصوصية بشكل ملحوظ على أداء السوق في عام 2025، حيث ارتفعت قيمة Zcash بنسبة 820% وMonero بنسبة 130%، بينما انخفضت قيمة Bitcoin وEthereum على أساس سنوي، مما يشير إلى انتعاش الطلب في السوق.

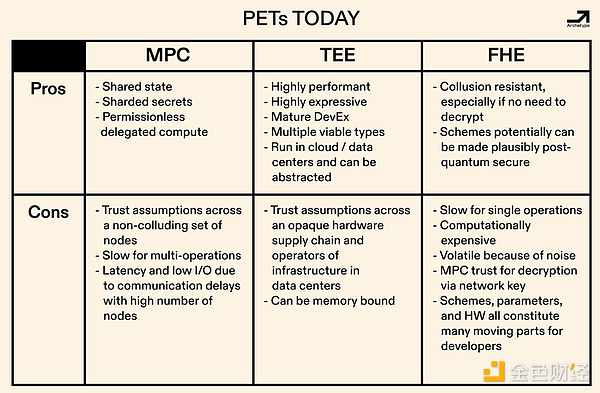

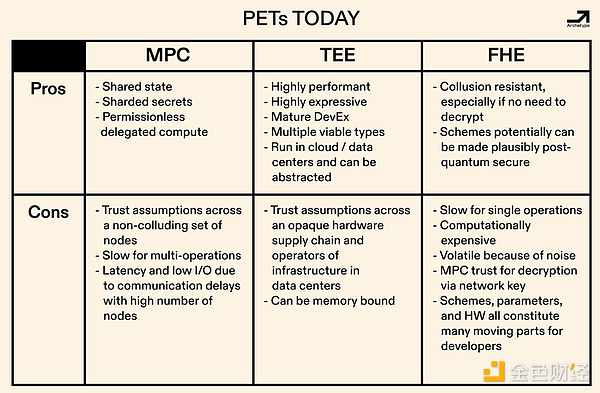

ساهمت تطورات هامة، مثل تغييرات السياسات التنظيمية في الولايات المتحدة وغيرها، في دفع هذا التوجه. وقد أظهر رفع وزارة الخزانة الأمريكية للعقوبات عن عملة تورنادو كاش، والإنجازات التكنولوجية مثل إنشاء مؤسسة إيثيريوم قسمًا جديدًا للخصوصية وإطلاق عملة باكسوس-أليو المستقرة للخصوصية، أن الخصوصية تُعتبر الآن شرطًا أساسيًا للتطبيقات الشائعة. وعلى عكس الدورات السابقة التي شهدت ركودًا في تقنيات الخصوصية بسبب عدم ملاءمة المنتج للسوق، يشير الوضع في يناير 2026 إلى تقدم ملحوظ في تقنيات الخصوصية، مع زيادة المشاركة المؤسسية وحوار تنظيمي أكثر دقة يغطي السرية القابلة للتكوين. لماذا تُعد الخصوصية بالغة الأهمية الآن؟ تتطلب المؤسسات والشركات التي تغامر بدخول عالم العملات المشفرة سريةً للمعاملات وبيانات العملاء والاستراتيجيات التنافسية. في الوقت نفسه، يواجه مستخدمو التجزئة والتطبيقات اللامركزية ضغوطًا تنظيمية متزايدة، مما يجعل الخصوصية ليست مجرد مفهوم، بل ضرورة لأمن المستخدم والامتثال التنظيمي. في المراحل الأولى، كانت أدوات الخصوصية بطيئة ومعقدة ومعزولة للغاية بحيث يصعب تطبيقها بفعالية. مع ذلك، وبحلول عام 2025، نضجت تقنيات إثبات المعرفة الصفرية، والبيئات الآمنة، وغيرها من التقنيات المعززة للخصوصية، مما جعل "تصميم الخصوصية" ممكنًا دون التضحية بالوظائف الأساسية. خمس نقاط رئيسية: 1. الخصوصية كحصن منيع: أصبحت الخصوصية من أقوى تأثيرات الشبكة في مجال العملات المشفرة. في حين أن نقل الأصول عبر السلاسل سهل نسبيًا، فإن نقل البيانات الخاصة صعب للغاية. نظرًا لصعوبة ربط المفاتيح، يميل المستخدمون إلى البقاء على السلاسل ذات مستوى أعلى من سرية البيانات. قد تؤدي هذه الديناميكية إلى قفل على مستوى السلسلة، وربما إلى سيناريو "الفائز يأخذ كل شيء". 2. عوامل تغيير قواعد اللعبة في عام 2025: أصبحت الخصوصية أمرًا شائعًا في العام الماضي. تفوقت الأصول التي تركز على الخصوصية على أصول العملات المشفرة ذات القيمة السوقية الأكبر، ووصل استخدام الأصول التي تستخدم تقنيات الحفاظ على الخصوصية إلى أعلى مستوى له على الإطلاق. يقترب رصيد أصول Zcash المحفوظة للخصوصية من 4 ملايين ZEC، وقد خففت الجهات التنظيمية من موقفها بإلغاء العقوبات. وقد أدت التحولات في الخطاب، مثل تقديم Zcash كضمانة لبيتكوين، إلى مناقشات حول قضايا الخصوصية على المستويين المضارب والمؤسسي. 3. النضج التكنولوجي والضجة الإعلامية: انتقلت إثباتات المعرفة الصفرية (ZK) والأنظمة ذات الصلة من النظرية إلى التطبيق العملي. تدعم عمليات تجميع ZK الآن المعاملات الخاصة واسعة النطاق، بينما تسمح zkVM للمطورين ببناء تطبيقات تحافظ على الخصوصية باستخدام بيئات برمجة مألوفة. ومع ذلك، لم تتحقق جميع الوعود. لا يزال التشفير المتماثل بالكامل بطيئًا جدًا بالنسبة للتطبيقات العملية على السلسلة، بينما تُدخل بيئات التنفيذ الموثوقة افتراضات ثقة جديدة. يحتاج المستثمرون إلى التمييز بين ادعاءات الخصوصية العامة والواقع الحالي، والذي غالبًا ما يكون خاصًا بمجال معين ومحدود الأداء. 4. الحوافز الاقتصادية والامتثال: لا تتوافق حماية الخصوصية طويلة الأجل مع الحوافز الاقتصادية إلا عندما تلبي الحلول متطلبات الامتثال. يُعدّ نموذج "الخصوصية + الامتثال" نموذجًا ناشئًا، حيث تبقى تفاصيل المعاملات مخفية مع توفير أدلة على الامتثال لمتطلبات مكافحة غسل الأموال (AML) ومعرفة العميل (KYC). تُظهر التجارب المالية التقليدية أن تقنيات الخصوصية قادرة على تلبية المتطلبات التنظيمية من خلال الإفصاح الانتقائي. من المرجح أن تتبنى الشركات الشبكات التي تدعم الرقابة المؤسسية (مثل عرض المفاتيح وإمكانية التدقيق)، بينما لا تزال الأنظمة المعتمة تمامًا تواجه عقبات تنظيمية. 5. الجدوى التنظيمية - بدأ المنظمون العالميون يُقرّون بشرعية حقوق الخصوصية بدعم من آليات الرقابة. حذّرت سلطات حماية البيانات الأوروبية من وضع البيانات الشخصية على سجلات عامة، مما يدعم فعليًا ضرورة حلول الخصوصية المشفرة. في الولايات المتحدة، يشير التشريع والسياسات المتعلقة بالعملات المشفرة لعام 2025، والتي حظيت بدعم الحزبين، إلى موقف أكثر إيجابية من المنظمين: تقنيات الخصوصية مقبولة طالما أنها لا تُخفي أنشطة غير مشروعة. مع ذلك، ستظل اتفاقيات الخصوصية خاضعة لتدقيق صارم، وتُعدّ قدرات الامتثال القوية والحوكمة الشفافة أمرًا بالغ الأهمية لتجنب الحظر أو حظر المنصات. السياق التاريخي: تطور الخصوصية على مدى السنوات الخمس والعشر والعشرين الماضية (2005-2010): تأسيس حركة سايفر بانكس. يمكن تتبع جذور الخصوصية المشفرة الحديثة إلى بدايات حركة سايفر بانكس. فقد مكّنت أدوات مثل PGP وTor من التواصل الخاص والشبكات المجهولة، بينما أرست الإنجازات الأكاديمية في علم التشفير وحركة الحقوق الرقمية أسسها الأيديولوجية. مع ذلك، في ذلك الوقت، كان تطبيق تقنيات الخصوصية المشفرة مقتصرًا على المجتمع التقني، وكان يُنظر إليه إلى حد كبير على أنه مناهض للمؤسسة، ويفتقر إلى الجاذبية العامة. (2010-2016): دروس البيتكوين - إخفاء الهوية ليس خصوصية. أثبت البيتكوين أن السجلات العامة يمكن أن تعمل على نطاق واسع، ولكنه كشف أيضًا أن إخفاء الهوية ليس هو الخصوصية. ربطت تحليلات سلسلة الكتل بسرعة العناوين بهويات حقيقية. شهدت هذه الفترة ظهور أنظمة خصوصية متخصصة. أدت الأبحاث التي أُجريت على Zerocoin وZerocash إلى ظهور تقنية zk-SNARKs، والتي بدورها أدت إلى ظهور Zcash، بينما حققت Monero خصوصية افتراضية من خلال التوقيعات الحلقية والعناوين الخفية. وعلى الرغم من التطور المتسارع لأبحاث التشفير، إلا أن الأداء البطيء والتوافر المحدود أبقيا حلول الخصوصية على هامش السوق.

2016-2020: الجيل الأول من عملات الخصوصية ودمج النظرية والتطبيق. أُطلقت Zcash في عام 2016، لتصبح أول سلسلة كتل تُطبّق تقنية zk-SNARKs في بيئة إنتاجية. وقد أثبتت جدواها، ولكنها كشفت أيضًا عن تحديات في سهولة الاستخدام والأداء. نضجت Monero تقنيًا وطورت قاعدة مستخدمين مخلصين، ولكنها ارتبطت في كثير من الأحيان بالأسواق غير المشروعة. وتلتها تجارب أخرى، بما في ذلك سلاسل الكتل القائمة على Mimblewimble والتجارب الرائدة للحوسبة متعددة الأطراف (MPC). وعلى الرغم من التقدم التكنولوجي، ظلت عملات الخصوصية تُكافح لتحقيق التوافق بين المنتج والسوق. أدى شطب بعض منصات التداول والضغوط التنظيمية إلى تفاقم المخاوف بشأن خصوصية الأصول باعتبارها مخاطر تتعلق بالامتثال.

2020-2024: خيارات إضافية لميزات الخصوصية في عصر التجميع. خلال توسع التمويل اللامركزي (DeFi)، برزت ميزات الخصوصية كطبقة اختيارية في الأنظمة الشفافة. توفر الحلول القائمة على إيثيريوم تحويلات خاصة عبر إثباتات المعرفة الصفرية، لكن تطبيقاتها لا تزال محدودة. ركزت الأبحاث حول إثباتات المعرفة الصفرية بشكل أساسي على قابلية التوسع من خلال التجميعات بدلاً من الخصوصية نفسها، على الرغم من أن هذه الأبحاث قد أرست أساسًا حاسمًا. بحلول عام 2024، نما اهتمام المؤسسات بتقنيات الخصوصية بشكل كبير، لكن التشفير المتماثل بالكامل (FHE) والحوسبة المتقدمة متعددة الأطراف (MPC) ظلت غير عملية لتطبيقات البلوك تشين اليومية. فشلت ميزات الخصوصية في تحقيق اختراقات لأن الأدوات كانت إما صعبة الاستخدام، أو ضعيفة التكامل، أو زائدة عن الحاجة خلال أسواق المضاربة الصاعدة.

2025-يناير 2026: الخصوصية كبنية تحتية، وليست كمنتج. الدورة الأخيرة مختلفة هيكليًا. يتم دمج الخصوصية بشكل متزايد في البنية التحتية غير المرئية، بدلاً من تسويقها كميزة مستقلة. تُبرز العملات المستقرة المشفرة التي تستهدف رواتب ومدفوعات المؤسسات هذا التحول. تستكشف سلاسل الكتل السائدة طبقات خصوصية أصلية بدلاً من التعامل مع الخصوصية كميزة إضافية. يتطور الخطاب المؤسسي أيضًا. أدت اللوائح الأكثر صرامة في الواقع إلى زيادة الطلب على أدوات الخصوصية المتوافقة، بينما تشير منتجات الاستثمار الجديدة إلى أن المؤسسات أصبحت أكثر تقبلاً للخصوصية. بحلول أوائل عام 2026، ستكون تقنيات الخصوصية أسرع وأكثر تكاملاً وقابلية للتركيب من أي وقت مضى. الفرق الرئيسي في هذه الدورة هو أن الخصوصية لم تعد تُنظر إليها على أنها عملة خصوصية مضاربة لتحقيق ملاءمة المنتج للسوق، بل كبنية تحتية مالية أساسية تجمع بين حماية المستخدم والاحتياجات المؤسسية. الخصوصية كخندق وتأثيرات الشبكة: اليوم، تُعتبر الخصوصية خندقًا استراتيجيًا على مستوى بروتوكول سلسلة الكتل. تفترض نظرية علي يحيى أن سلاسل الكتل التي توفر حماية قوية للخصوصية قادرة على احتكار المستخدمين كما لو كانت خندقًا اقتصاديًا. يتردد مستخدمو السلاسل الخاصة في مغادرتها لأن الانتقال إلى سلاسل أخرى قد يكشف سجل معاملاتهم. بمجرد خروج الأصول من البيئة المحمية، يمكن للمراقبين ربط مبالغ المعاملات وأوقاتها، مما يكشف سرية نشاط المعاملات. لذلك، تُعد سلاسل الكتل التي تركز على الخصوصية أكثر فعالية في الاحتفاظ بالمستخدمين والحفاظ على السيولة مقارنةً بسلاسل الكتل العامة بالكامل. باختصار، يُعد نقل الرموز بين السلاسل أمرًا سهلاً، لكن نقل الخصوصية بينها أمر صعب. سينعكس هذا على تأثيرات الشبكة بحلول عام 2026. مع ازدياد تركيز النشاط على الشبكات التي تحافظ على الخصوصية، ستتوسع مجموعات الخصوصية الخاصة بها (أي مجموعات إخفاء الهوية). وهذا بدوره يعزز خصوصية جميع المستخدمين ويقلل من رغبتهم في الانسحاب. وبالتالي، تتعزز الخصوصية مع التوسع، بينما تضعف الشفافية مع زيادة الظهور. والأهم من ذلك، أن الخنادق القائمة على الخصوصية قد تؤدي إلى سيناريوهات احتكارية في بعض المجالات. إذا حققت منصة أو اثنتان من منصات العقود الذكية خصوصية افتراضية قوية عبر منظومة تطبيقات واسعة، فقد يتدفق المستخدمون والسيولة إليها. أما المنافسون الذين يتمتعون بشفافية افتراضية فسيواجهون عيبًا هيكليًا في التطبيقات الحساسة. وتؤكد الأدلة الأولية هذا الرأي. لا يزال ربط أصول الخصوصية بين السلاسل في مراحله الأولى، مما يحد من النشاط عبر السلاسل الذي يتضمن بيانات خاصة. لذلك، تميل السيولة إلى البقاء حيث يمكن الحفاظ على الخصوصية. تشير هذه الديناميكية إلى أن السلاسل التي تعطي الأولوية للخصوصية على السلسلة قد تكتسب حصة سوقية أكبر في مجالات مثل التمويل اللامركزي الخاص أو التوكنة المؤسسية، بينما تواجه السلاسل العامة ذات الأغراض العامة فجوة متزايدة في الامتثال والخصوصية. ومع ذلك، يجب أن تواجه نظرية "خندق الخصوصية" حقائق عام 2026. تُعد الخصوصية سلاحًا ذا حدين لتطوير الشبكة. يمكن أن تخلق تأثيرًا مقيدًا، ولكن إذا تم المساس بقابلية التشغيل البيني، فقد يؤدي ذلك أيضًا إلى إبطاء تأثيرات الشبكة. علاوة على ذلك، هناك مفاضلة بين بيئات التنفيذ العامة والخاصة. توفر السلاسل الخاصة بالكامل أقوى تأثير مقيد ولكنها قد تواجه صعوبة في الاتصال بمنظومة Web3 الأوسع. قد يُحقق نموذج هجين يجمع بين البنية التحتية العامة والوحدات الخاصة توازنًا أفضل بين تأثيرات الشبكة والخصوصية. من السابق لأوانه الجزم بوجود فائز واحد يستحوذ على كل شيء. ستؤثر انفتاحية التنظيم، وأدوات المطورين، وتجربة المستخدم على ما إذا كانت سلسلة واحدة ستسيطر في نهاية المطاف أم أن حلول الخصوصية المتعددة ستحقق قابلية التشغيل البيني. مع ذلك، يعتبر المشهد التنافسي الحالي الخصوصية عاملًا أساسيًا للتمييز. بعد أن حظيت الخصوصية باهتمام واسع النطاق في عام 2025، تحولت من ميزة إضافية إلى تأثير شبكي أساسي وميزة تنافسية للسلاسل المصممة لخدمة التمويل في العالم الحقيقي. دراسة حالة Zcash: انطلقت Zcash في عام 2016، وكانت رائدة في مجال الخصوصية القابلة للبرمجة من خلال إدخال zk-SNARKs إلى سلسلة كتل شبيهة ببيتكوين. بعد سنوات من الركود في ظل بيتكوين، عادت Zcash إلى الواجهة في عام 2025، مع ارتفاع سعرها بما يقارب عشرة أضعاف. كان هذا الارتفاع مدفوعًا بمجموعة من العوامل، وكان لاهتمام المستثمرين المؤسسيين دور كبير. يشير إطلاق أدوات استثمار مؤسسية مرتبطة بـ Zcash إلى أن التمويل التقليدي بدأ ينفتح على أصول الخصوصية. ساهمت الضغوط الاقتصادية الكلية والتنظيمية في تحفيز هذا التوجه. فقد عززت القيود المقترحة على المعاملات المجهولة في الولايات القضائية الرئيسية اتجاه "الخصوصية أولاً"، ما يعني أن زيادة المراقبة تُترجم إلى طلب أكبر على الأصول التي تحمي الخصوصية. وقد عززت تصريحات الشخصيات البارزة هذا التحول. وقد لاقى تقديم Zcash كضمانة ليس فقط ضد مخاطر العملات الورقية، بل أيضاً ضد الشفافية المفرطة للعملات المشفرة، صدىً واسعاً. في الوقت نفسه، أدت المخاوف بشأن شبكات الخصوصية الأخرى إلى تآكل الثقة في البدائل، ما جعل نموذج خصوصية المشاركة الطوعية في Zcash يبدو أكثر سهولة في الاستخدام للمؤسسات. وتُعتبر قدرة Zcash على دعم المعاملات المحمية والشفافة ميزةً وليست عيباً. ولا يُعد تدفق الأموال إلى ZEC مجرد مضاربة. إذ تُشير بعض صناديق العملات المشفرة إلى التطورات التكنولوجية في Zcash، بما في ذلك تحسينات نظام إثبات المفهوم والتحديثات المستمرة للبروتوكول، فضلاً عن مرونة الامتثال، كأسباب لزيادة حيازاتها من ZEC. كما بدأت الجهات التنظيمية في إعادة تقييم Zcash. تتيح ميزة الإفصاح الانتقائي للمستخدمين مشاركة مفاتيح العرض مع المدققين، بما يتماشى مع فلسفة الخصوصية والمساءلة. وقد أثبت هذا النموذج قبوله بسهولة أكبر من قبل المؤسسات مقارنةً بالبدائل المبهمة تمامًا.

أزمة استنزاف المطورين والحوكمة في عام 2026

خلف عودة Zcash بقوة، كانت الصراعات الداخلية تتصاعد. فمن أواخر عام 2025 إلى يناير 2026، بلغ صراع الحوكمة ذروته. وبعد نزاع طويل مع المؤسسة المسؤولة عن المشروع، استقال فريق التطوير الأساسي جماعيًا.

كان جوهر الصراع يكمن في التمويل والسيطرة. ومع اقتراب تقليص آلية التمويل على مستوى البروتوكول، واجهت موارد التطوير ضغوطًا. وسعى الفريق الأساسي إلى التغيير لضمان الاستدامة على المدى الطويل، بينما قاومت لجنة الإشراف هذه المقترحات. وأدى هذا الجمود في نهاية المطاف إلى انهيار الثقة.

اعتقدت قيادة المطورين أن شروط الحوكمة والتوظيف الجديدة لا تتوافق مع مهمة المشروع.

جاءت النتيجة بشكل غير متوقع. فمباشرةً بعد المغادرة، أسس الفريق الأساسي شركة جديدة لمواصلة تطوير عملة رقمية خاصة خارج بنية Zcash الرسمية. في الوقت نفسه، أكدت شخصيات بارزة مرتبطة بالمؤسسة أن Zcash ستستمر في العمل كبرنامج مفتوح المصدر، وأن الشبكة نفسها ستبقى سليمة.

تفاعل السوق بسرعة، حيث انخفض سعر الرمز المميز بشكل حاد، مما أثار قلقًا واسع النطاق بشأن مستقبل المشروع. التأثيرات الهيكلية: يُعد مسار Zcash بمثابة جرس إنذار، يُسلط الضوء على قيود نماذج الحوكمة التي تقودها المؤسسات في مشاريع العملات المشفرة التي تركز على الخصوصية. فعلى الرغم من سنوات التمويل والريادة التكنولوجية، لا يزال المشروع عرضة لاتخاذ القرارات المركزية. فعندما يختلف أصحاب المصلحة الرئيسيون، ينزلق النظام البيئي بأكمله إلى حالة من الاضطراب. ويمكن استخلاص العديد من الدروس الهيكلية من ذلك. أولًا، تُعد مصادر التمويل المتنوعة أمرًا بالغ الأهمية. يُؤدي الاعتماد المفرط على مكافآت الكتل أو على خزانة واحدة إلى خلق نقاط ضعف، لا سيما مع انخفاض الإصدار. ثانيًا، يُعدّ وجود هيكل حوكمة واضح أمرًا بالغ الأهمية. قد تعمل الكيانات ذات الوظائف المتداخلة وهياكل السلطة غير الواضحة خلال مراحل النمو، لكنها غالبًا ما تنهار تحت الضغط. ثالثًا، يُعدّ الاحتفاظ بالمواهب مسألة حياة أو موت. إذا استطاع الفريق الأساسي التراجع عن مهامه وتفويضها بفعالية، فسيفعل ذلك عندما تتباين الحوافز والمبادئ. قد يُنذر انقسام عام 2026 بتفتت أوسع في مجال العملات المشفرة. وهو يُشبه، من نواحٍ عديدة، انقسامًا في منظمة مستقلة لامركزية (DAO) مدفوعة بقضايا الحوكمة، ولكن هذه المرة ضمن بروتوكول يركز على الخصوصية. منظور مقارن: يُمكن تقييم مشاريع أخرى تركز على الخصوصية من خلال النظر إلى صعود وانقسام Zcash. غالبًا ما تُكافح شبكات الخصوصية طويلة الأمد، رغم تجنبها الصراعات على مستوى مجلس الإدارة بسبب نقص هياكل الحوكمة الرسمية، لتأمين تمويل مستدام وتحديثات منسقة. تهدف المشاريع التي تعيد بناء الخصوصية من الصفر على منصات قابلة للبرمجة إلى الجمع بين السرية القوية وقابلية التركيب، ولكن مع توسعها، تواجه في نهاية المطاف تحديات الحوكمة واللامركزية. تجذب سلاسل الكتل الناشئة التي تركز على الخصوصية أولاً مواهب وتمويلًا كبيرًا، لكنها تواجه أيضًا مهمة شاقة تتمثل في موازنة نفوذ الفريق الأساسي مع إشراف المجتمع. في هذه الحالات، يبرز موضوع مشترك: الابتكار التكنولوجي وحده غير كافٍ. فالحوكمة البشرية، وتصميم الحوافز، وهياكل التمويل طويلة الأجل لها أهمية بالغة. تُظهر إعادة هيكلة Zcash في عام 2026 أن حتى التشفير العالمي لا يمكنه التعويض عن ضعف الحوكمة. وبالنظر إلى المستقبل، قد تستكشف المشاريع التي تركز على الخصوصية نماذج جديدة، مثل الحوكمة على السلسلة، وآليات التمويل المتنوعة، وأطر صنع القرار الأكثر شفافية، لتجنب تكرار أخطاء الماضي وأزمات مماثلة.

منحنى نضج التشفير القابل للبرمجة (حتى يناير 2026)

zk-SNARK / zkVM:

انتقلت براهين المعرفة الصفرية من المرحلة التجريبية إلى البنية التحتية العملية. اليوم، أصبح توليد البراهين أسرع بكثير مما كان عليه قبل بضع سنوات؛ تستطيع الأنظمة المُسرّعة بواسطة وحدات معالجة الرسومات (GPU) ومصفوفات البوابات المنطقية القابلة للبرمجة (FPGA) توليد براهين أساسية في أجزاء من الثانية، بينما كان الأمر يستغرق دقائق في السابق. ومن أبرز التطورات في عام 2025 ظهور تقنية zkVM. تتيح أُطر عمل مثل Risc0 وCairo VM من StarkWare، بالإضافة إلى إصدارات zkEVM السابقة، للمطورين كتابة برامج بلغات مألوفة مثل Rust أو Solidity، ثم تجميعها في دوائر قابلة للإثبات. يُسهّل هذا الأمر بشكل كبير عملية بناء التطبيقات الخاصة من الناحية التشفيرية. وبحلول يناير 2026، كانت العديد من تقنيات zkVM قيد التشغيل أو في مراحل اختبار متقدمة، تدعم حالات استخدام مثل معاملات منصات التداول اللامركزية (DEX) التي تركز على الخصوصية، والحوكمة السرية، والمعاملات التي يمكن التحقق منها عبر اعرف عميلك (KYC) على شبكة إيثيريوم وسلاسل مخصصة. مع ذلك، لا تزال هناك مفاضلات في الأداء. تميل بعض الأنظمة إلى استخدام براهين أكبر لتسريع عملية الإثبات، بينما تُقلل أنظمة أخرى حجم الإثبات على حساب زمن الاستجابة لتقليل التكاليف على السلسلة. تُحقق عمليات تجميع zkEVM في إيثيريوم عادةً ما بين 20 و50 معاملة في الثانية، مع زمن استجابة لإثبات المعاملات يتراوح بين 10 و30 ثانية. يُعد هذا تحسنًا ملحوظًا مقارنةً بعام 2021، ولكنه لا يزال أقل بكثير من التنفيذ غير الخاص. ومع نضوج الخوارزميات والأجهزة، انخفضت تكاليف إثبات المعاملات بشكل كبير. انتقلت الحوسبة متعددة الأطراف (MPC) من النظرية الأكاديمية إلى التطبيقات العملية، لا سيما في بيئات الحفظ المؤسسي والشركات. في مجال العملات المشفرة، يتمثل تطبيقها الرئيسي في محافظ التوقيعات الحدية، حيث تُوزع المفاتيح الخاصة بين عدة مشاركين، مما يُزيل نقاط الفشل الفردية. أصبح هذا النموذج الآن ممارسة معيارية في الحفظ المؤسسي. كما تم اختبار MPC في تسوية المعاملات والمزادات. على الرغم من تحسن الأداء، لا تزال MPC تعاني من زمن استجابة عالٍ، وتتطلب عادةً تنسيقًا فوريًا بين المشاركين. هذا يجعلها أكثر ملاءمةً للبيئات المُرخصة أو بيئات الاتحادات من سلاسل الكتل المفتوحة. بحلول عام 2025، ستُبسط منصات MPC-as-a-Service عملية نشر MPC، وستدعم التحليل السري للبيانات المشفرة. تُعدّ الحوسبة متعددة النماذج (MPC) ناضجة في إدارة المفاتيح الموزعة والحسابات البسيطة، لكنها غير عملية للمنطق المعقد على سلسلة الكتل. ويُعدّ التصميم الهجين، الذي يتولى فيه MPC معالجة الحسابات السرية خارج سلسلة الكتل، بينما توفر براهين المعرفة الصفرية التحقق على سلسلة الكتل، نموذجًا شائعًا بشكل متزايد. يسمح التشفير المتماثل الكامل (FHE) بالحساب المباشر على البيانات المشفرة، مما يُمثل أفقًا جديدًا في حماية الخصوصية. في عام 2025، تسارع تطوير FHE مع عروض توضيحية لتنفيذ العقود الذكية المشفرة والحسابات الأساسية على غرار التمويل اللامركزي (DeFi) في بيئات مُحكمة. ومع ذلك، لا يزال الأداء عاملًا مُحددًا رئيسيًا. فحسابات FHE أبطأ بكثير من حسابات النص العادي، مما يجعل معظم تطبيقات التشفير في الوقت الفعلي غير اقتصادية في عام 2026. في بيئات المؤسسات أو البيئات التنظيمية ذات متطلبات خصوصية البيانات الصارمة، من المرجح أن يشهد FHE اعتمادًا قريبًا. على سلاسل الكتل العامة، سيعتمد اعتماد FHE الفعال على تحسينات كبيرة في الكفاءة أو مناهج هجينة تُقيد FHE بالحسابات الصغيرة والحرجة. على الرغم من التحقق من جدوى هذه التقنية، يُتوقع أن ينصب التركيز خلال عامي 2026 و2027 على تحسين الأداء والتكامل مع تقنيات الخصوصية الأخرى. تُعد بيئات التنفيذ الموثوقة (TEEs) آليات عزل قائمة على الأجهزة، مثل Intel SGX وARM TrustZone. وقد كان تأثيرها في مجال التشفير متفاوتًا. فهي تُتيح حسابات تشفيرية بأداء قريب من الأداء الأصلي، إلا أن مشكلات الثقة والأمان المزمنة حدّت من استخدامها. وقد أدت الثغرات الأمنية المتكررة في الأجهزة إلى تآكل الثقة في بيئات التنفيذ الموثوقة كأساس للأنظمة اللامركزية. وبحلول عام 2025، حسّنت تصميمات مناطق الأمان على مستوى المؤسسات الأداء وخففت من بعض المشكلات المبكرة، مما أعاد إحياء الاهتمام بالبيئات المُتحكَّم بها. تُستخدم بيئات التنفيذ الموثوقة حاليًا في سيناريوهات محددة مثل ترحيل MEV وبناء الكتل. ومع ذلك، في سلاسل الكتل العامة غير المُصرَّح بها، لا تزال بيئات التنفيذ الموثوقة تعتمد على افتراضات الثقة المركزية المرتبطة بموردي الأجهزة. لذلك، غالبًا ما يُنظر إلى بيئات التنفيذ الموثوقة على أنها أداة مساعدة وليست حلًا قائمًا بذاته للخصوصية. بشكل عام، تتمتع بيئات التنفيذ الموثوقة (TEEs) بنضج في كل من الأنظمة المغلقة والهجينة، لكن معظم المطورين ينظرون إليها كحل انتقالي وليس كحل طويل الأمد للخصوصية اللامركزية. البنى الهجينة (ZK + TEE، ZK + MPC، إلخ): من أبرز التوجهات في عام 2025 ظهور بنى الخصوصية الهجينة. لا يمكن لأي تقنية بمفردها تحقيق الأداء الأمثل، وتقليل الاعتماد على الثقة، والمرونة في آن واحد. توفر براهين المعرفة الصفرية إمكانية تحقق قوية، لكنها مكلفة حسابيًا. تتميز بيئات التنفيذ الموثوقة (TEEs) بالسرعة، لكنها تتطلب افتراضات حول الثقة. يمكن للحوسبة متعددة الأطراف (MPC) تحقيق السرية المشتركة، لكنها تتطلب التنسيق. يوفر التشفير المتماثل بالكامل (FHE) خصوصية عميقة، لكنه يظل بطيئًا نسبيًا. تجمع الأنظمة الهجينة بين هذه الأساليب لتحقيق التوازن بين مختلف المفاضلات. تقوم مخططات التصميم الشائعة بتنفيذ المعاملات داخل بيئات التنفيذ الموثوقة (TEEs) لتحقيق الكفاءة، وتستخدم براهين المعرفة الصفرية بشكل دوري للتحقق من صحتها. تستخدم أساليب أخرى الحوسبة متعددة الأطراف (MPC) بين المدققين، متبوعة بالتحقق العام عبر البراهين الموجودة على السلسلة. تجمع بعض النماذج التجريبية بين التشفير المتجانس الكامل (FHE) وإثباتات المعرفة الصفرية. وبحلول يناير 2026، ستكون معظم الأنظمة الهجينة لا تزال في مرحلة النموذج الأولي. وسيكون تطبيقها مدفوعًا بالواقعية أكثر من الأيديولوجية، حيث يختار المهندسون توليفات تلبي متطلبات الأداء والأمان والثقة. الخصوصية كبنية تحتية: الخصوصية كخدمة. بحلول عام 2026، ستُعتبر الخصوصية بشكل متزايد بنية تحتية مشتركة وليست وظيفة على مستوى التطبيق. هذا النموذج، الذي يُشار إليه غالبًا باسم "الخصوصية كخدمة"، يُجرّد السرية والتحكم في الوصول وسياسات التشفير في طبقة نظام قابلة لإعادة الاستخدام. تشمل مكوناته الأساسية قواعد الوصول إلى البيانات القابلة للبرمجة، والتي يمكن للتطبيقات تحديد من يمكنه الوصول إلى البيانات في ظل ظروف محددة؛ وعادةً ما تُفرض هذه القواعد من خلال العقود الذكية أو بيانات اعتماد التشفير. ينتقل التشفير إلى العميل، حيث تُدار المفاتيح أو تُوزع عبر شبكات لامركزية تعتمد على الحوسبة متعددة الأطراف (MPC). يتطلب الوصول إلى البيانات ترخيصًا صريحًا أو إثباتًا تشفيريًا، مما يقلل الاعتماد على الوسطاء الموثوق بهم ويعيد التحكم إلى المستخدم. حيثما أمكن، تُطبَّق قواعد الوصول على سلسلة الكتل، بينما تبقى عمليات التخزين وبعض عمليات اتخاذ القرار خارج سلسلة الكتل نظرًا للقيود العملية. وهذا يُنشئ في نهاية المطاف بنيةً هجينةً تحافظ على الجدوى التشغيلية مع تقليل متطلبات الثقة. ومع تزايد أهمية دور وكلاء الذكاء الاصطناعي في الاقتصاد، ستلعب بنية الخصوصية دورًا حاسمًا. مسارات التبني للمؤسسات والتمويل التقليدي: أدركت المؤسسات المالية الكبرى بشكل متزايد أن استراتيجياتها في مجال سلسلة الكتل والأصول الرقمية ستتوقف دون حماية الخصوصية. يتطلب التمويل التقليدي حلول خصوصية قابلة للتكوين ومتوافقة، ما يعني أن هذه الحلول يجب أن تكون قادرة على الوصول إلى الأنظمة الحالية، والسماح بالرقابة التنظيمية، والتوافق بين مختلف المشاركين الماليين. ستظهر مسارات تطبيق متعددة بحلول عام 2026. ترميز الأصول وسريتها: تقوم البنوك والبورصات بترميز أصول مثل السندات والأسهم والعقارات وتخزينها على سجلات تضمن سرية تفاصيل المعاملات وهويات المشاركين. على سبيل المثال، يستخدم مشروع وزارة الخزانة الأمريكية التجريبي لترميز الأصول، وهو تعاون بين شركة الإيداع والتسوية الأمريكية (DTCC) وشبكة كانتون، تقنية سلسلة الكتل المُرخصة حيث لا يمكن إلا للأطراف المعنية الاطلاع على تفاصيل المعاملات. يسمح تصميم كانتون، المدعوم من كبرى البنوك العالمية، بربط نطاقات خاصة متوازية متعددة لتسوية المعاملات، مما يحقق التوازن بين الخصوصية وقابلية التشغيل البيني. يُعد هذا التصميم جذابًا للغاية لـ TradeFi لأنه يوفر حماية ثنائية للخصوصية مع تحسين كفاءة سلسلة الكتل. في عام 2025، جمعت العديد من التكتلات تمويلًا كبيرًا وأطلقت مشاريع تجريبية لترميز الأصول، مما يُثبت أن سجلات الحفاظ على الخصوصية هي الحل الأمثل للأصول الحقيقية.

المدفوعات والتحويلات السرية

بالنسبة لشبكات الدفع التي يتشارك فيها المنافسون أو الأطراف غير ذات الصلة البنية التحتية، تُعد الخصوصية القابلة للتكوين أمرًا بالغ الأهمية. دمجت شبكات الدفع بين البنوك ميزات خصوصية تشفيرية لضمان عدم الكشف عن محتوى الرسائل والمبالغ لجميع المشاركين؛ لا يمكن الاطلاع على المعلومات الكاملة إلا من قِبل المُرسِل والمُستلِم والهيئة التنظيمية المُخوَّلة. حتى على منصات العملات المستقرة العامة، تسعى المؤسسات إلى إيجاد طرق لإجراء معاملات خاصة. تدعم العملات المستقرة المُصممة خصيصًا لحماية الخصوصية، والتي تُناسب المؤسسات، دفع الرواتب أو مدفوعات الموردين على سلسلة الكتل مع الحفاظ على التشفير. الفكرة الأساسية هي أن الشركات تستطيع استخدام العملات المستقرة لدفع رواتب عشرات الموظفين دون الكشف عن رواتبهم الفردية، مع الوفاء بالتزامات الإبلاغ من خلال الكشف الانتقائي عن البيانات للمدققين والجهات التنظيمية.

تمويل التجارة وتمويل الفواتير

ستصبح سيناريوهات التطبيق هذه متاحة تدريجيًا بحلول عام 2026. وهي تتضمن بيانات تجارية حساسة مثل الأسعار وعلاقات الموردين، والتي لا ترغب الشركات في الكشف عنها للمنافسين.

تمويل التجارة وتمويل الفواتير

ستصبح سيناريوهات التطبيق هذه متاحة تدريجيًا بحلول عام 2026. وهي تتضمن بيانات تجارية حساسة مثل الأسعار وعلاقات الموردين، والتي لا ترغب الشركات في الكشف عنها للمنافسين.

وقد أظهرت المشاريع التجريبية المبكرة لتقنية البلوك تشين في مجال تمويل التجارة أن تخزين بيانات الفواتير كنص عادي على سلسلة الكتل ليس عمليًا للشركات. بفضل تقنيات الخصوصية الحديثة، أصبح بالإمكان تشفير الفواتير، مما يسمح للمقرضين بالتحقق من صحتها عبر أدلة تشفيرية، كإثبات عدم تمويل الفاتورة مرتين، دون الكشف عن محتواها. ومن المتوقع أن تشهد منصات تمويل التجارة التي تحافظ على الخصوصية انتشارًا واسعًا، نظرًا لجمعها بين كفاءة السجل المشترك والسرية اللازمة لحماية أسرار الأعمال. وفيما يخص الحفظ والإبلاغ والضوابط الداخلية، يُضيف مزودو خدمات الحفظ المؤسسي طبقات خصوصية لاستخدام سلاسل الكتل العامة للتسوية دون الكشف عن هويات العملاء أو ممتلكاتهم. ويمكن لأمناء الحفظ تسوية الأصول على السلاسل العامة باستخدام العقود الذكية الخاصة بالخصوصية أو آليات الإفصاح لضمان أن الجهات التنظيمية أو أمناء الحفظ فقط هم من يستطيعون ربط العناوين بالعملاء. وفي الوقت نفسه، ومع خضوع البورصات لتدقيق أكثر صرامة بعد عام 2024، أصبح إثبات الاحتياطي على سلسلة الكتل ممارسة معيارية. وتُعد تقنيات الخصوصية بالغة الأهمية هنا: إذ تُمكّن الأدلة التشفيرية البورصات من إثبات ملاءتها المالية دون الكشف عن أرصدة المستخدمين الفردية. من المرجح أن يمتد هذا النهج إلى مجال إعداد التقارير في TradeFi، حيث ستستخدم البنوك أدلة إثبات المعرفة الصفرية لإثبات معدلات الامتثال أو مخاطر المحفظة بدلاً من تقديم البيانات الخام. تعزز هذه الأساليب الثقة، وتقلل تكاليف التشغيل، وتحظى بقبول متزايد مع ملاحظة الجهات التنظيمية لفعالية هذه الأدلة عمليًا. أثر التغييرات التنظيمية بعد عام 2025: يُعد التنظيم عاملًا محفزًا وضابطًا في آنٍ واحد لاعتماد المؤسسات لتقنيات الحفاظ على الخصوصية. وبحلول عام 2025، سيتحسن وضوح اللوائح التنظيمية في الولايات القضائية الرئيسية. ففي الولايات المتحدة، تُقر القواعد الأكثر وضوحًا لبنوك الأصول الرقمية صراحةً بدور تقنيات الخصوصية، بما في ذلك المناقشات الدائرة حول الخصوصية القابلة للبرمجة كآلية يمكنها تلبية متطلبات مكافحة غسل الأموال وحماية الأسرار التجارية المشروعة. وفي أوروبا، يُلزم قانون تنظيم سوق الأصول المشفرة (MiCA) والتشريعات ذات الصلة الجهات التنظيمية بالحفاظ على الشفافية، لكنها لا تحظر تقنيات الخصوصية، مما يشجع فعليًا الحلول التي تسمح بالوصول المشروع من خلال الإجراءات القانونية الواجبة. يتمثل التحول المهم في تراجع الجهات التنظيمية عن حملات القمع الشاملة السابقة التي استهدفت بعض أدوات الخصوصية، مما يشير إلى نهج أكثر دقة يستهدف الأنشطة غير المشروعة بدلاً من التكنولوجيا الأساسية. وقد شجع انخفاض حالة عدم اليقين التنظيمي الشركات المالية التقليدية على التعاون مع فرق متخصصة في العملات المشفرة لتطوير حلول الخصوصية. في آسيا، تتبنى دول مثل سنغافورة واليابان موقفًا أكثر تساهلاً تجاه تقنيات الخصوصية، مما يسمح باستخدامها شريطة أن تطبق منصات التداول ضوابط مراقبة وامتثال قوية. سيناريو توقعات الخصوصية لعام 2026: نحدد ثلاثة مسارات محتملة لانتشار حماية الخصوصية على نطاق واسع في عام 2026. 1. السيناريو المتحفظ: لا يزال التقدم التكنولوجي محدودًا. أنظمة إثبات المعرفة الصفرية، على الرغم من إظهارها تحسينات تدريجية، لا تزال محدودة النطاق، ولا يزال التشفير المتماثل الكامل غير عملي. تؤدي المواقف التنظيمية الأكثر حذرًا وإجراءات الإنفاذ الانتقائية إلى إبطاء التبني المؤسسي. لا تزال حماية الخصوصية مركزة في اتحادات مرخصة وحالات استخدام محددة للمؤسسات، مع تطبيق محدود على الشبكات العامة. يتحول رأس المال نحو مزودي تقنية البلوك تشين على مستوى المؤسسات وأصول الخصوصية الناضجة التي تلبي احتياجات محددة. تكافح منصات الخصوصية العامة من أجل الحصول على سيولة كافية أو قاعدة مستخدمين. ٢. الوضع الأساسي: تكتسب حماية الخصوصية زخمًا متزايدًا دون تحقيق اختراقات كبيرة. تُستخدم أدوات إثبات المعرفة الصفرية على نطاق واسع في شبكات الطبقة الثانية، وبدأت تقنيات تسريع الأجهزة في خفض التكاليف بحلول نهاية العام. وقد أوضحت الجهات التنظيمية أن الجمع بين حماية الخصوصية وآليات الرقابة أمر مقبول. تقوم المؤسسات بنشر منتجات مُرمّزة بحذر مع ميزات الخصوصية، بينما تُقدّم بروتوكولات التمويل اللامركزي العامة حماية اختيارية للخصوصية للمستخدمين ذوي القيمة العالية أو المؤسسات. تُحقق المنصات التي تجمع بين الخصوصية الانتقائية والشفافية أداءً جيدًا، بينما تستمر خدمات المزج غير المتوافقة في التراجع. ٣. التبني المُتسارع: في سيناريو متفائل، ستُكمّل التطورات التكنولوجية والوضوح التنظيمي بعضهما البعض. سيقترب أداء المعاملات الخاصة من أداء المعاملات العامة، وستُضفي المعايير الدولية الشرعية على التمويل الذي يحافظ على الخصوصية. ستتوسع المشاريع التجريبية المؤسسية لتشمل عمليات النشر الإنتاجية، بينما سينمو طلب الأفراد مع تزايد قلقهم بشأن خصوصية البيانات. ستصبح الخصوصية خيارًا تصميميًا سائدًا، وليست ميزة متخصصة، وستُدمج المحافظ والبروتوكولات حماية الخصوصية بشكل افتراضي أو شبه افتراضي. سيستفيد المستخدمون الأوائل ومنصات الخصوصية القابلة للتوسع، بينما ستفقد الأنظمة الشفافة تمامًا معناها في التطبيقات المالية الحساسة. تزداد أهمية حماية الخصوصية في البنى التشفيرية عبر سيناريوهات تطبيقية متنوعة. ويكمن الاختلاف في توقيت ونطاق تبنيها. على الأقل، ينبغي على أصحاب المصلحة الاستعداد لأن يصبح دمج الخصوصية ممارسة معيارية لا استثناءً. الخلاصة: تتحول حماية الخصوصية في مجال العملات المشفرة من مفهوم إلى بنية تحتية. بحلول عام 2026، ستُدمج حماية الخصوصية بشكل أعمق في طبقات البروتوكول والتطبيق، مما يُسهم في بناء أنظمة تُوازن بين الخصوصية والمساءلة. كما يتحول اتجاه تطويرها من مقاومة التنظيم إلى دعم التطبيقات المالية الواقعية المتوافقة معه. يعتمد النجاح على المدى الطويل على ثلاثة عوامل: **الجدوى التقنية (تجنب التكاليف الباهظة)،** وهيكل حوكمة يتجنب التجزئة، وإطار تنظيمي يُضفي الشرعية صراحةً على ميزات الخصوصية. ستفشل بعض البنى، لا سيما تلك التي تُهمل سهولة الاستخدام أو التنظيم؛ بينما ستواجه النماذج الشفافة تمامًا صعوبات في المجالات التي تتطلب السرية. بحلول نهاية عام 2026، سيتضح ما إذا كانت الخصوصية ستصبح ركيزة دائمة للبنية التحتية المالية العالمية أم ستظل نقطة احتكاك متكررة بين الابتكار والتنظيم.

Joy

Joy