هل لا يزال DeepSeek مفيدًا؟ عندما استعاد DeepSeek عافيته من هجوم DDOS الذي جذب انتباه الشبكة بأكملها، وجدنا Bitcoin في طلب واجهة DeepSeek بعد الاسترداد. دعني أخبرك ببطء.

1. تعطل DeepSeek

يُقال إن ذروة حركة المرور للهجوم تجاوزت 3.2 تيرابايت في الثانية، وهو ما يعادل عشرات الملايين "الأجهزة التي تهاجم في نفس الوقت كل ثانية" تسبب "الطرق على الباب" في توقف خدمة R1 كبيرة الحجم التي تم إصدارها حديثًا لمدة يوم تقريبًا.

لقد نجا DeepSeek. لمن الفضل؟

يقول بعض الناس أن هذا الجيل الأقدم من شركات الإنترنت 360 Security Brain، وTaishan Control من Huawei Cloud، وخوارزمية جدولة الطاقة الحاسوبية من Alibaba Cloud، وخوارزمية المراقبة العامة من Hikvision، وNetEase Games يتعاون كل من مجموعة خوادم ألعاب Leihuo ومجموعة اتصالات الطوارئ DingTalk وخوارزمية جدولة الخدمات اللوجستية لشبكة Cainiao وتحالف Red Hacker وآخرون في تنفيذ تنظيف حركة المرور متعدد المستويات ومتعدد الأبعاد لحماية DeepSeek، الجيل الأصغر.

من فضلك،هذا النوع من المنطق الرائع، أتمنى أنت لا تصدق ذلك. باستثناء Zhou Hongyi الذي لا يزال يحاول بلا كلل سرقة DeepSeek، أعتقد أن الشركات الكبرى الأخرى في حالة من الارتباك.

وراء هذه "الشغب الرقمي" يوجد في الواقع نموذج مصغر للحرب الهجومية والدفاعية للأمن السيبراني - المهاجمون الذين يسيطرون على "جيش الزومبي" يطلق موجة من الطلبات، ويحتاج المدافعون إلى إيجاد طريقة للخروج في لعبة القوة الحاسوبية والحكمة.

إنه أمر صعب بعض الشيء بالفعل.

ولكن الشيء المثير للاهتمام هو أنمفتاح DeepSeek لكسر إن الجمود ليس في المقالات الرائعة، بل في البيتكوين.

2. أدلة دامغة

في البداية كنت أشعر بالفضول فقط. بعد الاسترداد، بدأ DeepSeek في الدوران لفترة طويلة في كل مرة يطلب فيها ذلك، وبدأت مروحة الكمبيوتر تعمل بأقصى سرعة.< من الشعور أن هذا مشابه جدًا لتعدين البيتكوين الذي نعرفه.

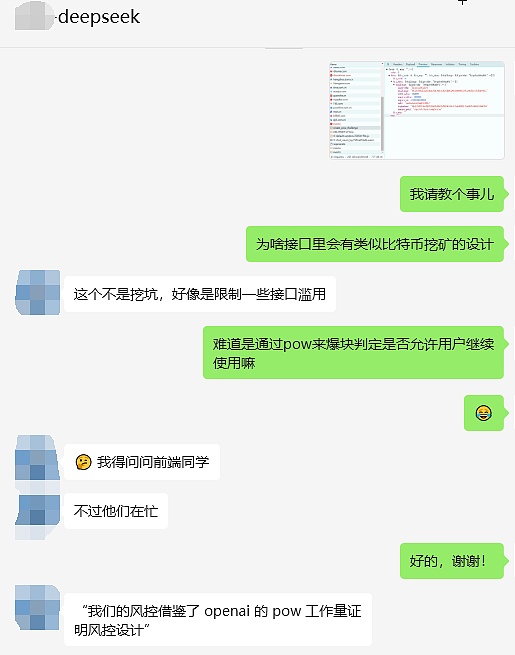

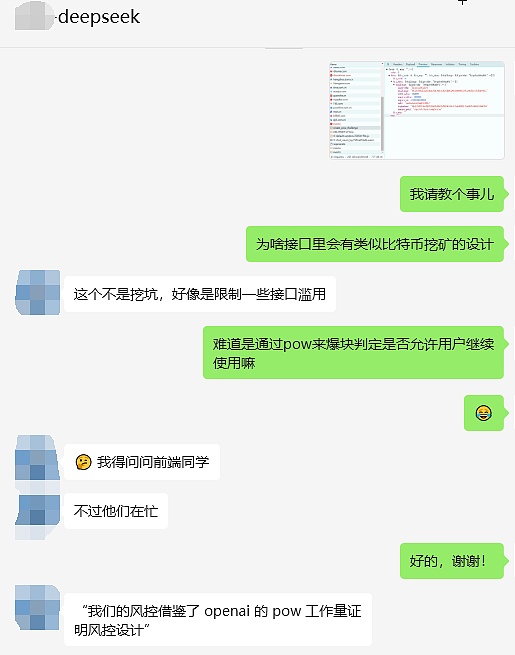

لم أدرك أن DeepSeek كان كذلك إلا بعد أن فتحت F12 ورأيت create_pow_challenge في طلب DeepSeek. استخدام آلية PoW الخاصة بـ Bitcoin لمكافحة هجمات DDOS.

هل هذا صحيح؟ دعني أسأل طلاب DeepSeek

إنه صحيحليس فقط يتم استخدامه، بل إن OpenAI تستخدمه أيضًا.

إذن، لماذا البيتكوين؟

3. تنوير البيتكوين

< جوهر هجوم DDoS هو إغراق النظام المستهدف بكمية هائلة من الطلبات غير الصالحة حتى يتم إغراق النظام المستهدف ويرفض الخدمة.

يمكن أن تخفف طرق الدفاع التقليدية مثل تنظيف حركة المرور وحظر IP من الأعراض ولكن من الصعب علاج السبب الجذري - تكلفة الهجوم منخفضة، ولكن تكلفة الدفاع مرتفعة، تمامًا مثل "مكافحة الفيضان باستخدام صنبور إطفاء الحرائق". تعتمد استراتيجية DeepSeek الجديدة على آلية إثبات العمل (PoW) الخاصة بـ Bitcoin. ببساطة، إذا أراد المستخدمون الاتصال بخدمات الذكاء الاصطناعي، فيجب عليهم أولاً إكمال مشكلة حسابية (على غرار تعدين البيتكوين)، وفقط أولئك الذين ينجحون في حل المشكلة يمكنهم الحصول على "النجاح". يتطلب هذا التصميم أن يدفع كل طلب تكاليف حقيقية لقوة الحوسبة. وإذا أراد أحد المهاجمين شن هجوم واسع النطاق، فإن التكلفة ستزداد بشكل كبير.

ما هو المنطق وراء هذا؟

تضمن عملة البيتكوين أمان الشبكة من خلال إثبات العمل (PoW): يستهلك عمال المناجم قوة الحوسبة في مقابل حقوق المحاسبة، والمهاجمون إذا كنت إذا كنت تريد التلاعب بالبيانات الموجودة على السلسلة، فأنت بحاجة إلى التحكم في أكثر من 51% من قوة الحوسبة في الشبكة بأكملها، والتكلفة تفوق الفوائد بكثير. يقوم DeepSeek بنقل هذا المنطق إلى حقل التحكم في المخاطر - إذا أراد المهاجم تزوير عدد كبير من الطلبات، فإنه يحتاج إلى دفع تكلفة طاقة حوسبة تعادل تكلفة المستخدم الحقيقي، وهو ما لن يكون ذلك مفيدًا للمهاجم. لا يوجد حل اقتصادي.

هذا رائع. 4. الوجه الآخر للعملة

4. الوجه الآخر للعملة

< تكشف محاولة DeepSeek عن اتجاه: الفلسفة الأساسية لسلسلة الكتل تعمل على إعادة تشكيل أمان الشبكة. يوفر تفكير "اللعبة الاقتصادية" في PoW نموذجًا جديدًا لمكافحة الهجمات الموزعة - لم يعد يعتمد فقط على القمع الفني، ولكن باستخدام تصميم الآلية لجعل المهاجمين "يستسلمون طواعية".

تمامًا كما يستخدم Bitcoin اللامركزية لمحاربة الاحتكار المالي، يستخدم DeepSeek المنافسة في مجال قوة الحوسبة لمحاربة سيول حركة المرور. ربما يكون هذا هو سحر التكنولوجيا: فالمجالات التي تبدو غير ذات صلة غالباً ما تحتوي على المفتاح لحل المشكلات.

في نهاية المطاف، لا يتلخص جوهر الأمن في بناء الجدران، بل في جعل تكلفة الدمار أعلى من الفوائد. ربما يكون "التعاون عبر الحدود" بين DeepSeek وBitcoin هو أفضل شرح لهذا المنطق.

أتمنى أن يكون لديك DeepSeek و Bitcoin.

Joy

Joy